Was macht ein gutes Mobile Device Management System aus?

Veröffentlicht: 2021-04-15Im Jahr 2020 ist eine Mobile Device Management-Plattform für ein Unternehmen absolut unerlässlich, aber was ist der Zweck einer Mobile Device Management-Software? Und wie hilft es Unternehmen?

Warum ist das? Vereinfacht gesagt gibt es heute viel mehr zu beachten als je zuvor.

Angetrieben durch den Aufstieg der Internet of Things (IoT)-Technologie ist die Anzahl der Endpunkte, die in einem bestimmten Büro vorhanden sind, um Größenordnungen höher, was bedeutet, dass IT-Mitarbeiter eine schwierige Aufgabe haben, die Sicherheit ihrer Organisation zu gewährleisten.

Im Jahr 2015 betrug die Zahl der vernetzten IoT-Geräte weltweit 4,9 Milliarden. Bis Ende 2020 soll diese Zahl auf 20 Milliarden steigen.

Einfach gesagt, wir haben mehr Geräte zu schützen als je zuvor, und ein starkes System für die Verwaltung mobiler Geräte wird zu einer tragenden Säule für IT-Abteilungen im ganzen Land.

Heute fragen wir also: Was macht eine gute MDM-Lösung aus? Was erwartet Sie und worauf sollten Sie bei der Implementierung eines Systems achten?

Was ist der Zweck von Mobile Device Management Software?

Bevor wir direkt darauf eingehen, nehmen wir uns einen kurzen Moment Zeit, um uns genau anzuschauen, was MDM ist.

Mobile Device Management ist ein Mittel, um alle Ihre Geräte in einem Netzwerk zu sichern und zu überwachen.

Dies ist aus zwei Gründen erforderlich:

- Um die Wahrscheinlichkeit, von Cyberkriminellen angegriffen zu werden, erheblich zu verringern.

- Zur einheitlichen Bereitstellung, Standardisierung und Bereitstellung von Geräten, genau wie bei einem Desktop im Büro.

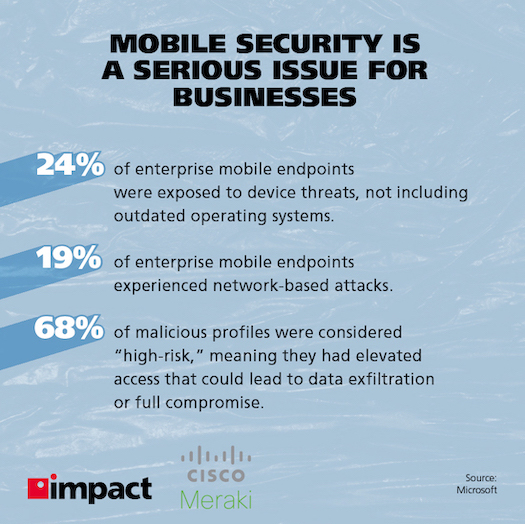

Das Sicherheitsrisiko ist für die meisten Unternehmen ein großer Faktor, insbesondere für diejenigen, die sich zunehmend Sorgen über die Anzahl der Cyberangriffe machen, von denen KMU im Jahr 2021 betroffen sind.

96 % der IT-Entscheidungsträger glauben, dass ihre Organisationen anfällig für externe Cyberangriffe sind, und Sicherheitsverletzungen haben seit 2014 um 67 % zugenommen, viele von ihnen zielen auf kleine und mittlere Unternehmen ab.

MDM ist eine attraktive Plattform für diese Unternehmen, da sie dadurch die Sicherheit und den Schutz erhalten, die sie benötigen, um ihre Organisationen vor Cyberkriminalität zu schützen.

Was benötigt Ihr Mobile Device Management System?

Lassen Sie uns nun einen Blick auf die Kernaspekte werfen, die Sie von Ihrer MDM-Lösung erwarten sollten.

In diesem Beispiel untersuchen wir das von Cisco entwickelte Meraki MDM-Toolset. Zur Offenlegung ist Impact eine Partnerschaft mit Cisco eingegangen.

Wir sind stolz auf die Vielfalt der Lösungen, die wir für unsere Pakete verwenden, wobei jede einen bestimmten Zweck erfüllt, weil sie für den Job am besten geeignet ist und nicht aus Bequemlichkeit.

Um alle unsere Technologiepartner zu sehen und einen Blick auf die Lösungen zu werfen, die unsere Angebote unterstützen, klicken Sie hier.

Bereitstellung

Bei der Bereitstellung richtet Ihr IT-Team Geräte so ein, dass sie einsatzbereit sind – dies umfasst normalerweise die Installation der richtigen Software und die Registrierung der richtigen Zertifikate für die Verwendung im Netzwerk.

Eine Qualitätsstrategie zur Sicherung Ihrer Geräte im Büro beginnt mit einer strengen Richtlinie für deren Bereitstellung.

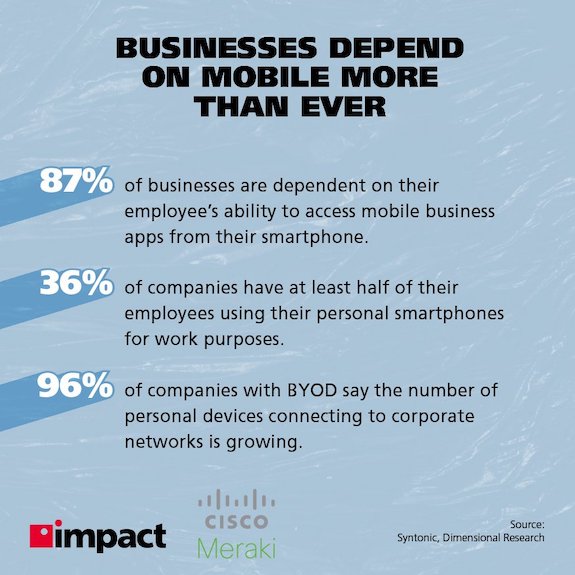

Büros sind heute mobiler denn je; Tatsächlich hat Microsoft herausgefunden, dass 67 % der Mitarbeiter persönliche Geräte bei der Arbeit und 60 % ein Smartphone für Arbeitszwecke verwenden – weitere 31 % wünschen sich die Möglichkeit dazu.

Es gibt so viele Geräte, die ohne jegliche Bereitstellung (oder eine schlecht durchdachte Richtlinie) mit Unternehmensnetzwerken verbunden sind, dass Unternehmen Schwierigkeiten haben, sicherzustellen, dass ihre Geräte nach demselben Standard registriert sind.

Besonders für diejenigen ohne Verpflegung sollte dies ein Grund zur Sorge sein; Wenn Geräte nicht über die richtigen Apps, Zugriffsrechte oder Konnektivitätseinstellungen verfügen, setzt sich das Unternehmen der Gefahr einer Sicherheitsverletzung aus.

Mitarbeiter verwenden ihre mobilen Geräte ständig bei der Arbeit; häufig für den Zugriff auf und den Umgang mit Unternehmensdaten und -informationen. Was ist, wenn das Gerät, das auf diese Daten zugreift, unsicher ist? Was ist, wenn es nicht die richtige Einstellung hat?

Die Antwort ist, dass Sie einem Risiko ausgesetzt sind, weil die Geräte, die die Mitarbeiter verwenden, nicht sicher zu verwenden und ungeschützt sind.

Skalierbare Konfiguration

Die manuelle Bereitstellung, die in Unternehmen immer noch sehr verbreitet ist, ist zeitaufwändig und mühsam für die IT-Teams, die Stunden ihres Tages damit verbringen müssen, sicherzustellen, dass jedes einzelne Gerät ordnungsgemäß funktioniert – oder noch schlimmer; Verlassen Sie sich darauf, dass die Mitarbeiter es selbst tun.

Eine hochwertige MDM-Lösung sollte es der IT ermöglichen, unternehmensweit spezifische Profile einzurichten und zu definieren, sodass die Cloud automatisch die Einstellungen und Anforderungen an Geräte überträgt, wenn diese sich mit dem Netzwerk verbinden.

Dies sollte eine Vielzahl von Einstellungen wie drahtlose Konnektivität, VPN-Zugriff und andere Netzwerksicherheitsmaßnahmen umfassen, die während der Bereitstellung eingerichtet werden müssen.

Überwachung

Ein gutes System zur Überwachung Ihrer Geräte ist entscheidend.

Dies ist heute mehr der Fall als in jedem Vorjahr. Aufgrund der Pandemie wurden Mitarbeiter (und ihre Geräte) aus dem Büro gedrängt, und während sie langsam zurückkommen, haben sich die Erwartungen an die Fernarbeit unter den Mitarbeitern geändert.

74 % der Unternehmen beabsichtigen, einige Mitarbeiter nach COVID dauerhaft in die Fernarbeit zu versetzen.

Verwandter Beitrag: Infografik: 10 Fernarbeitsstatistiken, die Sie kennen müssen

Dies bedeutet, dass sich die Mehrheit der Unternehmen in naher Zukunft, wenn nicht schon jetzt, mit der Verwaltung von Remote-Geräten auseinandersetzen müssen, weshalb eine gute Überwachung aller Geräte in Ihrem Unternehmen wichtig ist.

Verwaltung in einem Dashboard

Wenn Unternehmen nach dem Zweck von Software zur Verwaltung mobiler Geräte fragen, ist die Benutzerfreundlichkeit bei weitem einer der größten Vorteile, wenn nicht sogar der größte.

Wie wir selbst haben die meisten unserer Kunden – oder überhaupt jeder – eine ganze Reihe von Geräten mit einer Reihe unterschiedlicher Betriebssysteme. iOS, Android, Windows; alles unter einem Netzwerk.

Die meisten MDMs bieten die Möglichkeit, verschiedene Gerätesysteme zu verwalten, aber nur sehr wenige ermöglichen es Benutzern, PCs, Macs, mobile Geräte und das gesamte Netzwerk von einem zentralen Dashboard im MDM-System aus zu verwalten.

Dies ist einer der Gründe, warum wir die MDM-Lösung von Meraki bei Impact für uns selbst und für unsere Kunden verwenden – sie erleichtert die Arbeit von IT-Mitarbeitern erheblich und ermöglicht ihnen die Organisation ganzer Gerätenetzwerke mit größerer Sicherheit.

Der Grund für diese Zusicherung ist einfach, dass die Arbeit von einem einheitlichen Dashboard aus alle Aufgaben, die Sie von Ihrem IT-Team erwarten, deutlich effektiver erledigen kann.

Pushen von Updates, Bereitstellen von Software und Apps, Durchsetzen von Sicherheitsrichtlinien und Fehlerbehebung – all diese Aspekte der Überwachung werden einfacher und effektiver durch den Einsatz eines Verwaltungssystems für mobile Geräte, das eine zentrale Verwaltungsplattform nutzt.

Sicherheit

Abschließend der drittwichtigste Teil Ihrer Geräteverwaltungslösung – sicherzustellen, dass Ihr Unternehmen vor Angriffen geschützt ist.

Wir haben bereits besprochen, wie sich die Remote-Arbeitsumgebung auf die Notwendigkeit ausgewirkt hat, Geräte, die sich außerhalb des Büros befinden, proaktiv zu überwachen und bereitzustellen. Natürlich gibt es auch große Sicherheitsbedenken.

Die meisten Menschen, die von zu Hause aus mit einem Firmen-Laptop arbeiten, haben höchstwahrscheinlich keine Sicherheit auf Unternehmensebene auf ihrem alten Wi-Fi-Router, und daher obliegt es dem Unternehmen, dafür zu sorgen, dass diese Geräte gesichert sind und nicht gefährdet sind, verletzt zu werden.

Eine der Möglichkeiten, wie Unternehmen diese Sicherheit gewährleisten, besteht darin, ein virtuelles privates Unternehmensnetzwerk zu verwenden – wodurch alle im selben Netzwerk bleiben, als ob sie im Büro wären – aber das kann nur so weit gehen, und die Durchsetzung von Sicherheitsrichtlinien für Geräte ist immer noch eine Notwendigkeit.

Durchsetzung von Sicherheitsrichtlinien

Eine MDM-Lösung sollte es Ihrem IT-Team (oder Ihrem MSP) ermöglichen, Ihre Sicherheitsrichtlinien effizient durchzusetzen.

Auch hier kann jedes Gerät in Ihrem Netzwerk über ein zentrales Verwaltungsprogramm an Ihrer Richtlinie ausgerichtet werden, indem der Zugriff auf bestimmte Apps oder Installationen eingeschränkt und sichergestellt wird, dass das richtige Passwort und die richtigen Verschlüsselungsprotokolle eingehalten werden.

Sie sollten auch die Möglichkeit haben, den Zugriff auf das Unternehmensnetzwerk zu widerrufen, wenn ein Gerät gegen die standardisierten Sicherheitseinstellungen verstößt – dies wäre typischerweise der Fall, wenn ein Endbenutzer den Virenschutz deaktiviert oder eine notwendige Sicherheitsmaßnahme deinstalliert hat. In diesen Fällen wird ein guter MDM automatisch darauf eingehen und das Zertifikat zurückziehen, bis das Problem behoben ist.

Die Unterstützung von Bring Your Own Device (BYOD) sollte in das Mobile Device Management System integriert werden, um eine umfassende Überwachung der Geräte zu ermöglichen.

Dies bietet in extremen Fällen erhebliche Vorteile – wenn beispielsweise ein Mitarbeiter ein gestohlenes Gerät meldet, sollte Ihr IT-Team die Möglichkeit haben, es per Fernzugriff zu löschen, um die Möglichkeit zu vermeiden, dass Daten gestohlen werden.

Abschließende Gedanken

Wir begannen diesen Blog mit der Frage: „Was ist der Zweck von Software zur Verwaltung mobiler Geräte?“ Wir hoffen, dass Sie etwas darüber gelernt haben, was ein gutes System ausmacht und warum ein modernes Unternehmen unbedingt in Betracht ziehen sollte, in eines zu investieren.

Es gibt heute eine Vielzahl von Verwaltungssystemen für mobile Geräte auf dem Markt – und das aus gutem Grund; der markt für sicherungs- und überwachungsgeräte für unternehmen ist in den letzten jahren enorm gewachsen.

Für KMUs ist der Druck, sicherzustellen, dass Geräte im Netzwerk ordnungsgemäß gehandhabt werden, größer denn je – zumal die Folgen, Opfer einer Sicherheitsverletzung zu werden, für die meisten eine schwere Belastung darstellen.

Es ist entscheidend, eine MDM-Lösung zu finden, die die Aufgabe erledigen kann, und eine, die Bereitstellung, Überwachung und Sicherheit nicht nur angemessen, sondern auch fachmännisch erledigen kann, ist für Unternehmen jeder Größe eine Überlegung wert.

Dieser Artikel wurde in Zusammenarbeit mit Cisco Meraki verfasst. Meraki wird weltweit von über einer halben Million Kunden verwendet und hat einen unbefleckten Ruf für hervorragende Cybersicherheit. Weitere Informationen über Meraki und was es für Sie tun kann, finden Sie unter https://meraki.cisco.com/.