Qu'est-ce qui fait un bon système de gestion des appareils mobiles ?

Publié: 2021-04-15En 2020, une plateforme de gestion des appareils mobiles est absolument essentielle pour une entreprise, mais à quoi sert un logiciel de gestion des appareils mobiles ? Et comment aide-t-il les entreprises ?

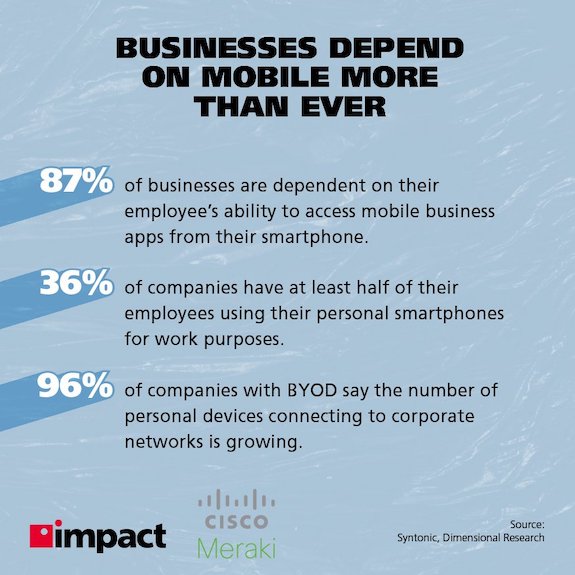

Pourquoi est-ce? En termes simples, il y a beaucoup plus à gérer aujourd'hui qu'il n'y en a jamais eu dans le passé.

Alimenté par l'essor de la technologie Internet des objets (IoT), le nombre de terminaux qui existent dans un bureau donné est de l'ordre de grandeur supérieur, ce qui signifie que le personnel informatique a une tâche difficile pour assurer la sécurité de son organisation.

En 2015, le nombre d'appareils IoT connectés dans le monde était de 4,9 milliards. D'ici la fin de 2020, ce chiffre devrait atteindre 20 milliards.

En termes simples, nous avons plus d'appareils à protéger que jamais, et un système solide de gestion des appareils mobiles devient un pilier pour les services informatiques de tout le pays.

Alors aujourd'hui, nous nous demandons : qu'est-ce qui fait une bonne solution MDM ? À quoi devez-vous vous attendre et à quoi devez-vous faire attention lors de la mise en œuvre d'un système ?

À quoi sert le logiciel de gestion des appareils mobiles ?

Avant de nous lancer dans le vif du sujet, prenons un instant pour examiner exactement ce qu'est le MDM.

La gestion des appareils mobiles est un moyen de sécuriser et de surveiller tous vos appareils sur un seul réseau.

La raison pour laquelle cela est nécessaire est double :

- Pour réduire considérablement la probabilité d'être attaqué par des cybercriminels.

- Pour provisionner, standardiser et déployer uniformément les appareils comme vous le feriez avec un poste de travail au bureau.

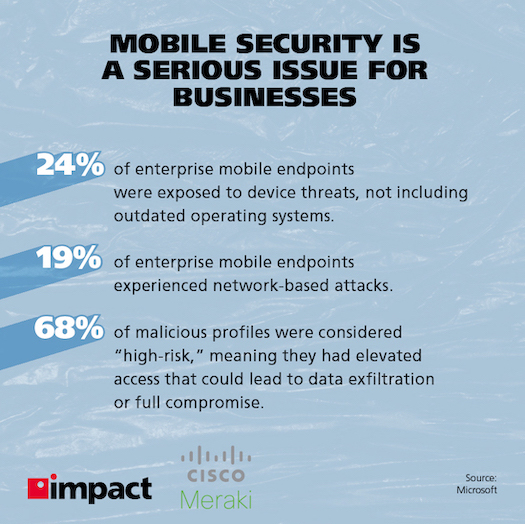

Le risque pour la sécurité est un facteur important pour la plupart des entreprises, en particulier celles qui sont de plus en plus préoccupées par le nombre de cyberattaques qui affectent les PME en 2021.

96 % des décideurs informatiques pensent que leur organisation est vulnérable aux cyberattaques externes, et les failles de sécurité ont augmenté de 67 % depuis 2014, nombre d'entre elles ciblant les petites et moyennes entreprises.

Le MDM est une plate-forme attrayante pour ces entreprises, car cela signifie qu'elles peuvent obtenir la sécurité et la protection dont elles ont besoin pour protéger leur organisation contre la cybercriminalité.

De quoi votre système de gestion des appareils mobiles a-t-il besoin ?

Avec tout ce qui a été dit et fait, examinons les principaux aspects que vous devez attendre de votre solution MDM.

Pour cet exemple, nous allons examiner l'ensemble d'outils Meraki MDM développé par Cisco. Pour ce qui est de la divulgation, Impact est en partenariat avec Cisco.

Nous sommes fiers de la variété des solutions que nous utilisons pour nos packages, chacune servant un objectif spécifique car elles sont les meilleures pour le travail et non pour une question de commodité.

Pour voir tous nos partenaires technologiques et découvrir les solutions qui alimentent nos offres, cliquez ici.

Approvisionnement

Le provisionnement est l'endroit où votre équipe informatique configurera les appareils afin qu'ils soient prêts à l'emploi. Cela implique généralement l'installation du bon logiciel et l'enregistrement des bons certificats à utiliser sur le réseau.

Une stratégie de qualité pour sécuriser vos appareils au bureau commence par une politique forte de provisionnement.

Les bureaux sont plus mobiles que jamais ; en fait, Microsoft a constaté que 67 % des employés utilisent des appareils personnels au travail et 60 % utilisent un smartphone à des fins professionnelles, et 31 % supplémentaires souhaitent pouvoir le faire.

Il y a tellement d'appareils connectés aux réseaux d'entreprise sans aucun type de provisionnement (ou une politique mal pensée) que les entreprises ont du mal à s'assurer que leurs appareils sont inscrits à la même norme.

En particulier pour ceux qui n'ont pas de provisionnement, cela devrait être une source de préoccupation ; si les appareils n'ont pas les bonnes applications, les bons privilèges d'accès ou les bons paramètres de connectivité, l'entreprise s'expose à un risque de violation.

Les employés utilisent constamment leurs appareils mobiles au travail ; souvent pour accéder et gérer les données et informations de l'entreprise. Que se passe-t-il si l'appareil qui accède à ces données n'est pas sûr à utiliser ? Et s'il n'a pas la bonne configuration ?

La réponse est que vous courez un risque parce que les appareils que les travailleurs utilisent ne sont pas sûrs et ne sont pas protégés.

Configuration évolutive

Le provisionnement manuel, qui est encore très courant dans les entreprises, est chronophage et fastidieux pour les équipes informatiques qui doivent passer des heures de leur journée à s'assurer que chaque appareil est opérationnel correctement, ou pire encore ; compter sur les employés pour le faire eux-mêmes.

Une solution MDM de qualité doit permettre au service informatique de configurer et de définir des profils spécifiques à l'échelle de l'entreprise, permettant au cloud de transmettre automatiquement les paramètres et les exigences aux appareils lorsqu'ils se connectent au réseau.

Cela devrait inclure une variété de paramètres tels que la connectivité sans fil, l'accès VPN et d'autres mesures de sécurité réseau qui doivent être établies lors de la mise en service.

Surveillance

Un bon système de surveillance de vos appareils est crucial.

C'est plus le cas aujourd'hui que dans n'importe quelle année précédente. En raison de la pandémie, les travailleurs (et leurs appareils) ont été contraints de quitter le bureau, et alors qu'ils reviennent lentement, les attentes du travail à distance ont changé parmi les employés.

74 % des entreprises ont l'intention de transférer certains employés vers le travail à distance de manière permanente après le COVID.

Article connexe : Infographie : 10 statistiques sur le travail à distance que vous devez connaître

Cela signifie que dans un avenir très proche, si ce n'est déjà fait, la majorité des organisations devront faire face à la gestion d'appareils distants, c'est pourquoi une bonne surveillance de chaque appareil de votre entreprise est importante.

Gestion dans un tableau de bord

Lorsque les entreprises demandent à quoi sert un logiciel de gestion des appareils mobiles, la facilité d'utilisation est l'un des plus grands avantages, sinon le plus grand, de loin.

Comme nous, la plupart de nos clients - ou n'importe qui, d'ailleurs - ont toute une gamme d'appareils utilisant un certain nombre de systèmes d'exploitation différents. iOS, Androïd, Windows ; le tout sous un seul réseau.

La plupart des MDM offriront la possibilité de gérer différents systèmes d'appareils, mais très peu permettront aux utilisateurs de gérer des PC, des Mac, des appareils mobiles et le réseau dans son ensemble à partir d'un tableau de bord centralisé dans le système MDM.

C'est l'une des raisons pour lesquelles nous utilisons la solution Meraki MDM chez Impact, pour nous-mêmes et pour nos clients. Elle facilite grandement le travail du personnel informatique et leur permet d'organiser des réseaux entiers d'appareils avec plus d'assurance.

La raison de cette assurance est simplement que lorsqu'ils travaillent à partir d'un tableau de bord unifié, il est beaucoup plus efficace d'effectuer toutes les tâches que vous attendez de votre équipe informatique.

Pousser les mises à jour, déployer des logiciels et des applications, appliquer des politiques de sécurité et dépanner : tous ces aspects de la surveillance sont simplifiés et plus efficaces grâce à l'utilisation d'un système de gestion des appareils mobiles qui utilise une plate-forme de gestion centrale.

Sécurité

Enfin, le troisième élément le plus important de votre solution de gestion des appareils : s'assurer que votre entreprise est à l'abri des attaques.

Nous avons déjà discuté de l'impact de l'environnement de travail à distance sur la nécessité de surveiller et de provisionner de manière proactive les appareils qui se trouvent en dehors du bureau ; il y a bien sûr aussi des problèmes de sécurité majeurs.

Il est très peu probable que la plupart des personnes travaillant à domicile avec un ordinateur portable d'entreprise disposent d'une sécurité de niveau entreprise sur leur ancien routeur Wi-Fi. Il incombe donc à l'entreprise de s'assurer que ces appareils sont sécurisés et ne risquent pas d'être piratés.

L'une des façons dont les entreprises assurent cette sécurité consiste à utiliser un réseau privé virtuel d'entreprise - en gardant tout le monde sous le même réseau que s'ils étaient au bureau - mais cela ne peut aller que jusqu'à présent, et pousser les politiques de sécurité pour les appareils est toujours un défi. nécessité.

Application de la politique de sécurité

Une solution MDM doit permettre à votre équipe informatique (ou votre MSP) de pouvoir appliquer efficacement votre politique de sécurité.

Encore une fois, grâce à un programme de gestion centralisée, chaque appareil de votre réseau peut être aligné sur votre politique en limitant l'accès à certaines applications ou installations et en veillant à ce que le mot de passe et les protocoles de cryptage corrects soient suivis.

Ils doivent également avoir la possibilité de révoquer l'accès au réseau de l'entreprise si un appareil enfreint les paramètres de sécurité standardisés, ce qui serait généralement le cas si un utilisateur final désactive l'antivirus ou désinstalle une mesure de sécurité nécessaire. Dans ces cas, un bon MDM le récupérera automatiquement et retirera le certificat jusqu'à ce que le problème soit résolu.

La prise en charge de l'Apportez votre propre appareil (BYOD) doit être intégrée au système de gestion des appareils mobiles, permettant une surveillance étendue des appareils.

Cela offre des avantages significatifs dans les cas extrêmes - par exemple, si un employé signale le vol d'un appareil, votre équipe informatique doit avoir la possibilité de l'effacer à distance afin d'éviter la possibilité que des données soient prises.

Dernières pensées

Nous avons lancé ce blog en nous demandant : "Quel est le but d'un logiciel de gestion d'appareils mobiles ?" Nous espérons que vous avez appris quelque chose sur ce qui fait un bon système et pourquoi une entreprise moderne devrait sérieusement envisager d'investir dans un tel système.

Il existe une multitude de systèmes de gestion d'appareils mobiles sur le marché aujourd'hui, et pour cause ; le marché des dispositifs de sécurisation et de surveillance pour les entreprises s'est énormément développé ces dernières années.

Pour les PME, la pression pour s'assurer que les appareils sous réseau sont correctement gérés est plus élevée que jamais, d'autant plus que les conséquences d'être victime d'une violation sont un lourd fardeau pour la plupart.

Obtenir une solution MDM qui peut faire le travail est essentiel, et une solution qui peut assurer le provisionnement, la surveillance et la sécurité non seulement de manière adéquate, mais de manière experte, est quelque chose qui mérite d'être envisagé pour les entreprises de toutes tailles.

Cet article a été écrit en partenariat avec Cisco Meraki. Meraki est utilisé par plus d'un demi-million de clients dans le monde et jouit d'une réputation sans tache d'excellence en matière de cybersécurité. Pour plus d'informations sur Meraki et ce qu'il peut faire pour vous, visitez https://meraki.cisco.com/.