لماذا تحتاج طبقات الأمن

نشرت: 2022-03-30التعريف: يتضمن نهج الأمن السيبراني متعدد الطبقات استخدام عدة مكونات مختلفة في إستراتيجيتك بحيث يتم دعم كل جانب من جوانب دفاعك بآخر ، في حالة حدوث خطأ ما.

لماذا يعتبر نهج الأمن السيبراني متعدد الطبقات ضروريًا؟

الأمن السيبراني والأمن متعدد الطبقات اليوم

كان الأمن السيبراني أولوية بالنسبة للشركات لعدة سنوات ، ويصنف اليوم كأحد أهم ثلاثة اعتبارات للمؤسسات عند الاستثمار في التكنولوجيا الجديدة (العاملان الآخران هما اعتماد حلول البيانات والتحليلات وتنفيذ التطبيقات المستندة إلى السحابة.

منشورات ذات صلة: كيف تبدو استراتيجيات رقمنة الأعمال اليوم؟

علينا فقط أن ننظر إلى الوراء في بيئة الأعمال على مدار جائحة COVID لنرى الضرر الناجم عن أشكال مختلفة من الهجوم - سواء كان فدية أو تصيد أو أي ناقل هجوم آخر.

لذلك كان بالفعل على جدول أعمال معظم الناس ؛ في الواقع ، لقد نشرنا مدونة حول حاجة الشركات الصغيرة والمتوسطة للتوقف عن الاعتماد على برامج الأمان الأساسية لأن حلول مكافحة الفيروسات التقليدية لا ترقى ببساطة إلى مهمة التعامل مع التهديدات الإلكترونية الحديثة.

COVID-19 والأمن السيبراني

كان لوباء الفيروس التاجي ، بالإضافة إلى اقتلاع الشركات والموظفين في جميع أنحاء البلاد والعالم ، تأثير موجات من المجرمين الإلكترونيين لملء الفراغ في المنظمات غير الآمنة والاستفادة منها.

وظيفة ذات صلة: عمليات الاحتيال المتعلقة بفيروس كورونا: سؤال وجواب مع مدير Impact لخدمات الأمن في معهد ماساتشوستس للتكنولوجيا

يعتقد 96٪ من صانعي القرار في مجال تكنولوجيا المعلومات أن مؤسساتهم عرضة للهجمات الإلكترونية الخارجية ، ويقول 71٪ إنهم غير مستعدين للتعامل معها.

يزدهر المتسللون والمجرمون الإلكترونيون الآخرون بسبب عدم اليقين ، ولسوء الحظ ، قدمت لهم أزمة COVID-19 هدفًا سهلاً - أن تكون الشركات ، عادةً الشركات الصغيرة والمتوسطة ، غير مستعدة للتعامل مع الهجمات الإلكترونية الناشئة والمتجهات.

في المراحل المبكرة من عمليات الإغلاق الوطنية ، كان الناس قلقين وضعفاء - والأهم من ذلك - بعيدين عن أماكن عملهم المعتادة ؛ غالبًا ما تكون الأجهزة ذات المعنى أقل أمانًا مما هي عليه في العادة.

بعبارة أخرى ، أدى مزيج من الافتقار إلى برامج الأمان والافتقار إلى الوعي الأمني من المستخدمين النهائيين إلى تعزيز بيئة يمكن أن يزدهر فيها المهاجمون السيبرانيون ؛ شيء استمر حتى الوقت الحاضر.

حتى مع انتهاء عمليات الإغلاق وعودة العمال إلى المكتب ، تقدم المنظمات فرص عمل مرنة وبعيدة. بالنسبة للشركات التي لديها خيارات عمل مرنة مطبقة لموظفيها ، يجب عليهم التفكير بشدة فيما إذا كانت حلول الأمان الحالية لديهم مناسبة لحماية المستخدمين النهائيين الذين يعملون خارج شبكات المكاتب النموذجية أم لا.

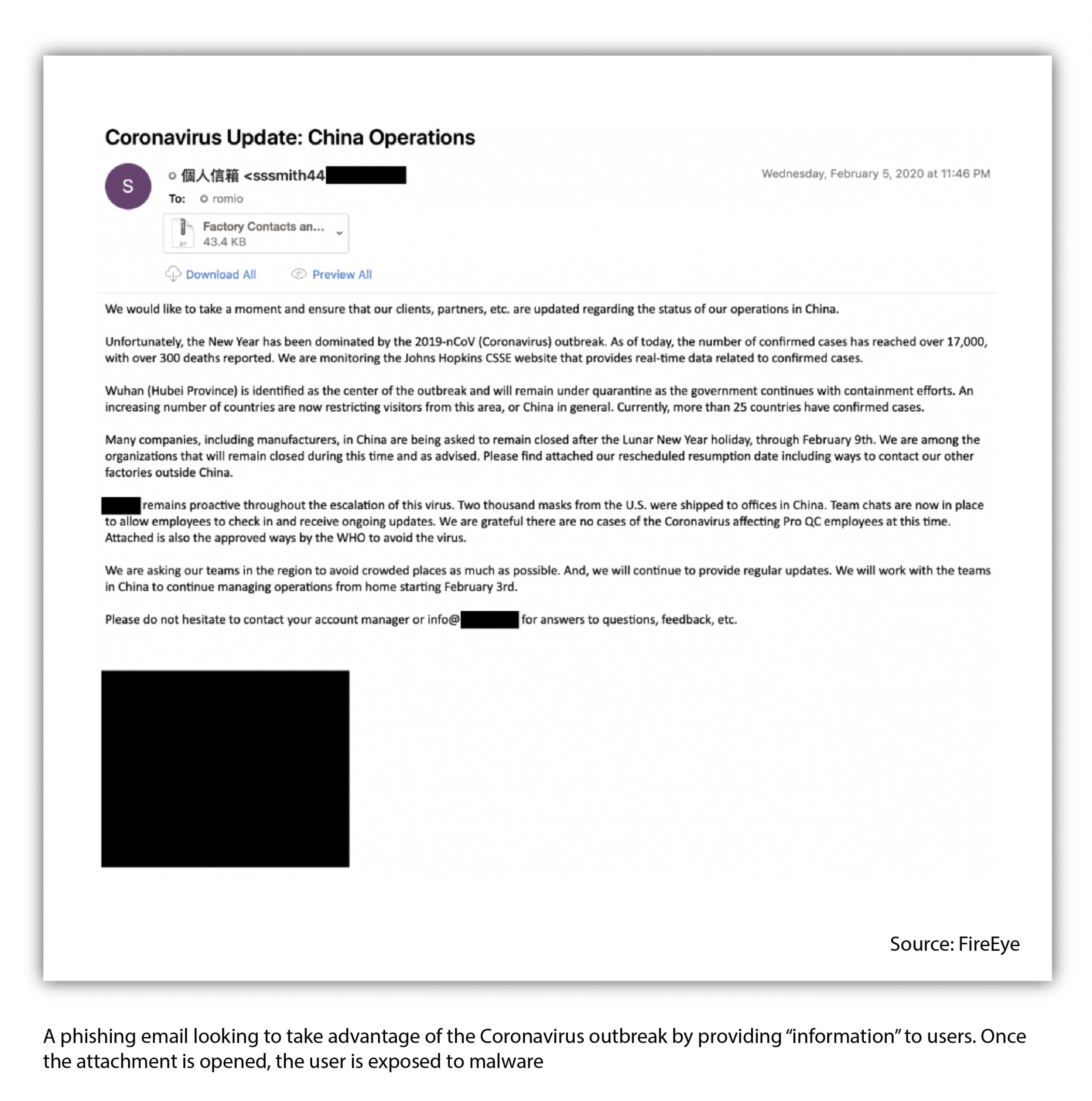

إلى حد بعيد ، كان الهجوم الأكثر تهديدًا الذي رأيناه على مدار السنوات القليلة الماضية هو عمليات التصيد الاحتيالي ، والتي تعمل على جذب الأشخاص من خلال التظاهر بأنهم مصادر معلومات للمستخدمين النهائيين ، فقط لإصابة أجهزتهم عند النقر فوق الملف أو الرابط المرفق. ستوجه عمليات الخداع الأكثر تعقيدًا الأشخاص إلى مواقع الويب التي تبدو شرعية ولكنها مزيفة وتطلب منهم ملء بياناتهم كطريقة لسرقة المعلومات.

ارتفعت رسائل التصيد الاحتيالي الإلكترونية بنسبة تزيد عن 600٪ بعد عمليات الإغلاق الوبائي حيث يتطلع مجرمو الإنترنت إلى الاستفادة من الخوف وعدم اليقين الناتج عن فيروس كورونا.

خلال المراحل الأولى من الإغلاق ، كان هناك ارتفاع كبير في عدد رسائل البريد الإلكتروني المخادعة المتعلقة بـ COVID-19 التي يتم إرسالها ، ومع 52٪ من الهجمات الإلكترونية تُعزى مباشرة إلى خطأ بشري ، فمن الواضح أن العديد من العاملين يفتقرون إلى المعرفة الصحيحة لـ التعامل بشكل مناسب مع هذه الموجة الجديدة من الهجمات.

يوضح هذا المثال ، الموضح أدناه ، كيف يستخدم المهاجمون الإلكترونيون الأحداث الجارية لإظهار مظهر من الشرعية بينما يستغلون أولئك الأقل استعدادًا للتعامل مع هذه الأنواع من الهجمات - لا سيما المستخدمين النهائيين الذين لم يتم تعليمهم بشأن الوعي الأمني وما الذي يجب البحث عنه.

العمل عن بعد وإنترنت الأشياء

لقد تفاقمت العاصفة المثالية للثغرات الأمنية السيبرانية بسبب شيئين: الانتشار طويل الأمد للأجهزة التي تعمل وتعالج البيانات في شبكات الشركة ؛ وحجم العمل عن بعد الذي زاد بشكل كبير في السنوات الأخيرة.

كان من الصعب بالفعل على المؤسسات تأمين الأجهزة المختلفة لعمالها ، والآن أصبح توفير الحماية لهم مختلفًا تمامًا أثناء عملهم خارج الشبكات التقليدية.

وتجدر الإشارة أيضًا إلى أنه في حين أن الوباء سرّع من نواح كثيرة التحول إلى العمل عن بعد أو الهجين للعديد من الشركات ، إلا أن هناك بعض الاعتبارات التي يجب أخذها في الاعتبار.

أولاً ، بدأت العديد من المنظمات حتى قبل الوباء في تبني ممارسات العمل من المنزل لقوتها العاملة ، وهكذا في حين أن سرعة استيعاب العمل عن بُعد كانت كبيرة ، إلا أنها ليست في المخطط الكبير للأشياء حدثًا غير متوقع تمامًا.

ثانيًا ، ارتفع بشكل ملحوظ عدد أجهزة إنترنت الأشياء ، سواء كانت هواتف أو أجهزة كمبيوتر محمولة أو أجهزة لوحية أو تلفزيونات أو أجهزة استشعار ذكية في أرض المصنع.

مع هذا الارتفاع الكبير في نقاط النهاية ، يأتي ارتفاع كبير في نواقل الهجوم المحتملة ، وبالتالي زيادة احتمالية الوقوع ضحية لخرق.

فوائد وجود عناصر أمان متعددة الطبقات

تحتاج الشركات إلى نهج متعدد الطبقات للأمن السيبراني لأسباب عديدة ، ولكن في الغالب لأنه يوفر العديد من المزايا المختلفة التي تجعل المؤسسات أكثر أمانًا وحمايتها مع مرور الوقت وتصبح الهجمات الإلكترونية أكثر تواترًا وأكثر ذكاءً. فيما يلي بعض الفوائد الرئيسية لوجود عناصر أمان متعددة الطبقات:

- تصبح التكنولوجيا القديمة نقطة ضعف: يتغير المتسللون وهجماتهم دائمًا للتغلب على أحدث تقنيات الأمن السيبراني مما يعني أن التقنيات القديمة والاستراتيجيات والبرامج والتقنيات الأخرى يمكن أن تصبح بسرعة نقطة ضعف بمجرد تجاوزها عمرها الافتراضي. من خلال نهج الأمان متعدد الطبقات ، لديك خطوط دفاع متعددة للحفاظ على أمان عملك بحيث لا تؤدي قطعة واحدة من التكنولوجيا القديمة إلى تعطيل نظامك بالكامل. يمنحك هذا الوقت للتكيف وإيجاد حلول جديدة وتنفيذها قبل أن تصبح مشكلة كبيرة.

- الحفاظ على الامتثال: تتطلب العديد من لوائح الامتثال عناصر أمان ذات طبقات لحماية البيانات وخصوصية البيانات. قد يؤدي عدم وجود هذه الأشياء في مكانها إلى جعل عملك غير ممتثل ومخاطر الغرامات والعقوبات الأخرى.

كيف تعمل إستراتيجية الطبقات؟

عدم الاعتماد على الأمان الأساسي هو المفتاح

بسبب المشهد الحالي للأمن السيبراني ، أصبح من الواضح أن استراتيجية الأمان الأساسية لن تقضي عليها في بيئة اليوم.

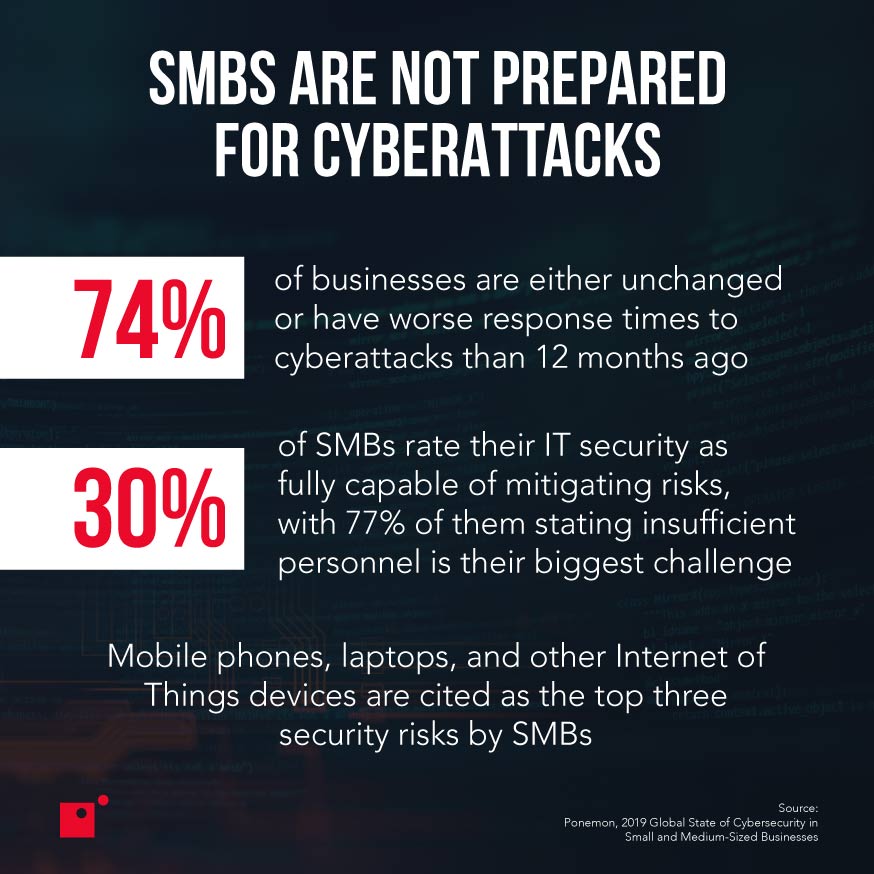

مع نمو صناعة الجرائم الإلكترونية من حيث الحجم والموارد والتطور ، يجب على المؤسسات الاستجابة لمواكبة هذا الأمر ، وهو أمر لا يبدو أنه يحدث.

في استطلاع أجراه معهد Ponemon ، قال 26٪ فقط من المستجيبين إن مؤسساتهم تمكنت من تقليل الوقت المستغرق للرد على هجوم إلكتروني

من أجل مواجهة وتجنب زيادة الهجمات بشكل فعال ، والتي يمكن أن تؤدي بسهولة شديدة إلى إفلاس شركة صغيرة ومتوسطة الحجم ، يجب على الشركات الاستثمار في استراتيجية تستخدم مجموعة من التقنيات والحلول لتغطية جميع القواعد.

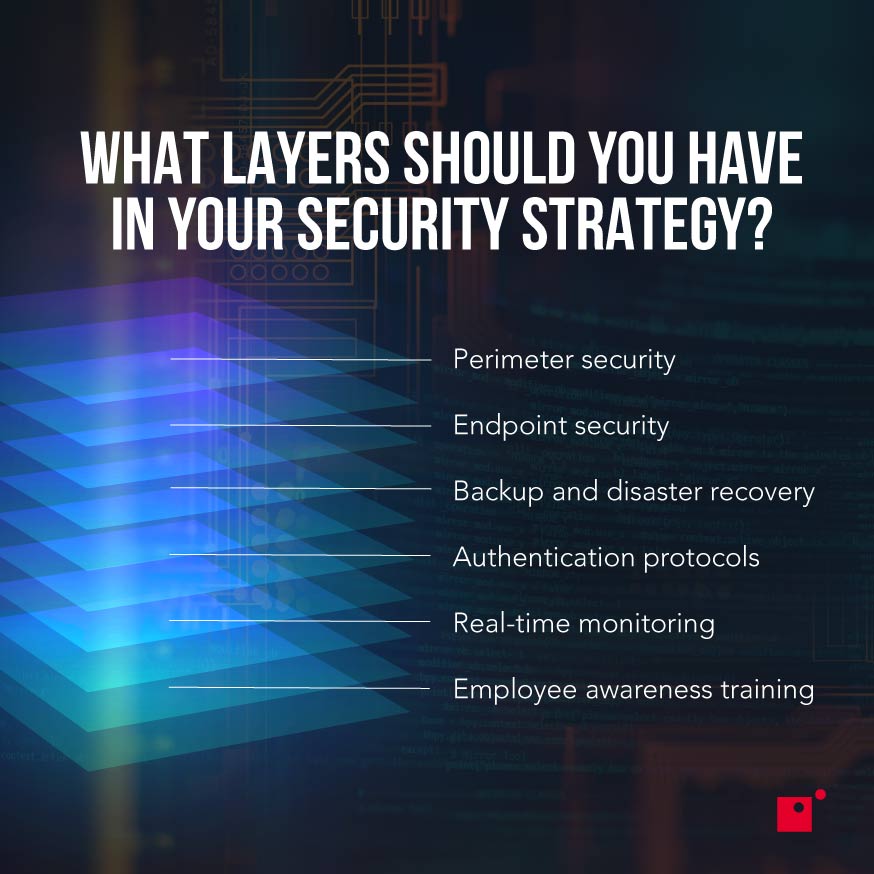

استخدام مصفوفة من عناصر وحلول الأمن السيبراني ذات الطبقات

ماذا نعني بالضبط عندما نقول هذا؟

حسنًا ، قد تعتاد العديد من الشركات ، الكبيرة والصغيرة ، على مجرد استخدام جدار الحماية الأساسي والحل المضاد للفيروسات. ربما لا يملكون الموارد اللازمة لشراء مجموعة من الحلول المختلفة ودفع أموال لفريق لتشغيلها ، أو ربما هذا هو ما كان لديهم دائمًا ولم يفكروا فيه أبدًا.

يجب ألا تنظر المؤسسة إلى الأمن السيبراني على أنه عمل يتم إنجازه مرة واحدة - تمامًا مثل التحول الرقمي بشكل عام - إنها عملية مستمرة تتضمن المراقبة ومطاردة التهديدات والتدريب وغير ذلك.

تكمن الفكرة وراء ذلك في أن كل حل يمكن أن يكون بمثابة نوع من الأمان من الفشل ، لذلك لا يعتمد عملك فقط على جدار الحماية المدمج في نظام التشغيل الخاص بك.

عناصر إستراتيجية أمن الشبكات متعددة الطبقات

ما هي الحلول التي تحتاجها بالضبط حتى يكون لديك استراتيجية متعددة الطبقات للأمن السيبراني؟

حسنًا ، دعنا ننتقل إلى التكنولوجيا التي تحتاجها لحماية عملك بشكل مناسب من الأذى.

التحكم في الوصول متعدد الطبقات: إدارة الشبكة والأجهزة المحمولة

يتم استخدام نظام إدارة من قبل المؤسسات والبائعين لمراقبة سلامة الأجهزة.

إنها عيناك وأذنيك بشكل أساسي لكل جهاز تحتاج إلى العناية به داخل شبكة شركتك ، حتى أجهزة العاملين عن بُعد الذين يعملون خارج المكتب - إذا كانوا يتعاملون مع أي من بيانات عملك على جهاز لا يخضع للمراقبة ، فيمكنه تسبب مشاكل كبيرة إذا تم اختراقها.

هذا مهم بشكل خاص للشركات التي تتعامل مع معلومات حساسة ، مثل مقدمي الرعاية الصحية أو شركات المحاسبة.

الطرق التي يمكن أن تساعد بها MDM:

- تقييد التحكم في الوصول متعدد الطبقات إلى التطبيقات أو إعدادات الجهاز

- توحيد الأجهزة

- وضع سياسات الأمان

- تمكين أمان الشبكة لسياسات BYOD (إحضار جهازك الخاص)

- توفير الجهاز ونشره وتجهيزه بشكل أسرع

تعتمد 87٪ من الشركات إلى حد ما على وصول موظفيها إلى تطبيقات الأعمال عبر الأجهزة المحمولة من هواتفهم الذكية

تصفية متقدمة للبريد العشوائي

تساعد التصفية المتقدمة للبريد العشوائي في حماية موظفيك من تلقي رسائل البريد الإلكتروني التصيدية الخطيرة.

لكن ألا يمتلك موفرو البريد الإلكتروني عوامل تصفية للرسائل غير المرغوب فيها على أي حال؟

حسنًا ، نعم ، ولكن غالبًا ما تفتقر المرشحات المجانية إلى العديد من تقنيات التصفية التي تستخدمها المرشحات المتقدمة. سيعرف أي شخص لديه حساب Gmail أنه لا يزال بإمكان البريد العشوائي المرور ، على الرغم من عامل التصفية الخاص به.

سيوفر عامل تصفية البريد العشوائي المتقدم عالي الجودة التقنيات التالية:

- مرشحات البريد الإلكتروني القائمة على السمعة

- القائمة البيضاء

- القائمة السوداء

- القائمة الرمادية

- مضاد للفيروسات

- تحليل محتوى

مضاد فيروسات من الجيل التالي وأمن شبكات متعدد الطبقات

وظيفة ذات صلة: ما هو مضاد الفيروسات من الجيل التالي؟

تفتقر حلول مكافحة الفيروسات التقليدية إلى قدرات الجيل التالي من برامج مكافحة الفيروسات ، والتي تستخدم التقنيات التالية:

- التعلم الآلي: يتم تحليل الملفات باستخدام روبوت آلي يمكنه اكتشاف أي عناصر ضارة — كل ذلك دون أي مقاطعة للمستخدم.

- تحليل السلوك: يمكن مراقبة عمليات الكمبيوتر في الوقت الفعلي واكتشاف أي سلوك غير طبيعي ، مما يؤدي إلى إنهاء العمليات الضارة.

- استخبارات التهديد: عندما يواجه جهاز تهديدًا ، سيتم تحديث كل جهاز آخر ضمن الشبكة لمواجهة الخطر دون الحاجة إلى إدخال يدوي.

جدار حماية تطبيقات الويب

يتم استخدام جدار حماية تطبيق الويب لإيقاف التهديدات التي يتعرض لها موقع الويب الخاص بك أو التطبيقات المستضافة على موقعك.

في كثير من الحالات ، تكون تطبيقات الأعمال مرتبطة بشبكتك ، لذا يمكن لـ WAF المساعدة في حماية قناة الاتصال هذه.

النسخ الاحتياطي واستعادة الموقع

18500000 موقع مصابة ببرامج ضارة في أي وقت ، في حين أن متوسط موقع الويب يتعرض للهجوم 44 مرة كل يوم

ليست شبكاتك فقط هي التي تتعرض للهجوم ، بل إن موقع الويب الخاص بك أيضًا. يعد الحل الذي يسمح لك بالنسخ الاحتياطي واستعادة موقعك على الفور في حالة حدوث الأسوأ أمرًا حيويًا للغاية ، ومع ذلك ، فإن العديد من الشركات ليس لديها ما يحمي مواقعها في حالة حدوث خرق.

في النصف الأول من عام 2021 ، كان هناك 1767 انتهاكًا تم الإبلاغ عنها علنًا ، مما أدى إلى كشف 18.8 مليار سجل.

مصادقة متعددة العوامل (MFA)

يعد أسلوب العائالت المتعددة MFA طريقة بسيطة وذات كفاءة عالية لضمان أمان بيانات اعتماد تسجيل دخول العاملين لديك.

ترى خدمات السحابة من Microsoft 300 مليون محاولة تسجيل دخول احتيالية كل يوم. ويقدرون أن أسلوب العائدات المتعددة (MFA) يحجب 99.9٪ من الهجمات الآلية

يتطلب MFA أن يكون لدى المستخدم طريقة تسجيل دخول تقليدية (عادةً كلمة مرور) ، بالإضافة إلى شيء أكثر خصوصية ، مثل بصمة الإصبع أو رسالة نصية.

تدريب توعية الحراس

وفقًا لـ Kaspersky ، فإن 46٪ من حوادث الأمن السيبراني في العام الماضي كانت بسبب إهمال أو جهل الموظفين

لقد تحدثنا عن كيفية زيادة الهجمات الإلكترونية وخاصة زيادة هجمات التصيد الاحتيالي على الشركات الصغيرة والمتوسطة. يعتمد التصيد الاحتيالي على استغلال المستخدمين النهائيين الذين لا يعرفون ما الذي يبحثون عنه في البريد الإلكتروني العشوائي.

لمعالجة هذا الأمر ، من الأهمية بمكان أن تدرب المؤسسات موظفيها حتى لا يخدعهم مجرمو الإنترنت.

الحد الأدنى

- تتزايد الهجمات الإلكترونية من حيث الحجم والتطور - جنبًا إلى جنب مع القوى العاملة الكبيرة عن بُعد ، يجب أن تكون الشركات الصغيرة والمتوسطة يقظة بشأن أمنها

- في عام 2020 ، لا يكفي أن تعتمد الشركات الصغيرة والمتوسطة على حل واحد أو حتى بضعة حلول ، بل يجب أن تتبنى نهجًا متعدد المستويات للأمن السيبراني

- تعني إستراتيجية الأمن السيبراني ذات الطبقات أنه إذا تجاوز هجوم أحد الحلول ، فسيكون الآخر قادرًا على تحمل فترة الركود باعتباره حلًا آمنًا للفشل

في ضوء الأحداث الأخيرة ، وجدت العديد من المنظمات نفسها تلعب دورها في اللحاق بالأمن السيبراني ، في محاولة لتنفيذ حلول مؤقتة لتعويض الخسارة بينما تعمل القوى العاملة لديها عن بُعد في المستقبل القريب.

لمعرفة المزيد حول كيفية ضمان أن الأمن السيبراني لشركتك في حالة جيدة في الوقت الحالي وفي المستقبل ، قم بتنزيل كتابنا الإلكتروني ، "ما الذي يجعل دفاعًا جيدًا عن الأمن السيبراني للشركات الصغيرة والمتوسطة الحديثة؟".