Por qué necesita seguridad en capas

Publicado: 2022-03-30Definición: un enfoque de ciberseguridad en capas implica el uso de varios componentes diferentes en su estrategia para que cada aspecto de su defensa esté respaldado por otro, en caso de que algo salga mal.

¿Por qué es necesario un enfoque de ciberseguridad en capas?

Ciberseguridad y seguridad en capas hoy

La ciberseguridad ha sido una prioridad para las empresas durante varios años y, en la actualidad, se ubica como una de las tres consideraciones más importantes para las organizaciones cuando invierten en nueva tecnología (las otras dos son la adopción de soluciones de datos y análisis y la implementación de aplicaciones basadas en la nube).

Publicación relacionada: ¿Cómo son las estrategias de digitalización empresarial hoy en día?

Solo tenemos que mirar hacia atrás en el entorno empresarial en el transcurso de la pandemia de COVID para ver el daño que están causando las diversas formas de ataque, ya sea ransomware, phishing o cualquier otro vector de ataque.

Así que ya estaba en la agenda de la mayoría de la gente; de hecho, publicamos un blog sobre la necesidad de que las pequeñas y medianas empresas dejen de depender del software de seguridad básico porque las soluciones antivirus tradicionales simplemente no están a la altura de las amenazas cibernéticas modernas.

COVID-19 y Ciberseguridad

La pandemia de coronavirus, además de desarraigar empresas y empleados en todo el país y el mundo, también ha tenido el efecto de oleadas de ciberdelincuentes que se precipitan para llenar el vacío de las organizaciones con poca seguridad y sacar provecho.

Publicación relacionada: Estafas relacionadas con el coronavirus: preguntas y respuestas con el director de servicios de seguridad del MIT de Impact

El 96 % de los responsables de la toma de decisiones de TI cree que sus organizaciones son susceptibles a ciberataques externos y el 71 % dice que no está preparado para hacerles frente.

Los piratas informáticos y otros ciberdelincuentes prosperan gracias a la incertidumbre y, lamentablemente, la crisis de la COVID-19 les ha presentado un objetivo fácil: las empresas, generalmente las PYMES, no están preparadas para hacer frente a los ciberataques y vectores emergentes.

En las primeras etapas de los cierres nacionales, las personas estaban ansiosas, vulnerables y, lo que es más importante, lejos de sus lugares de trabajo habituales; lo que significa que los dispositivos a menudo son mucho menos seguros de lo que normalmente serían.

En otras palabras, una combinación de falta de software de seguridad y falta de conciencia de seguridad por parte de los usuarios finales fomentó un entorno en el que los atacantes cibernéticos podían prosperar; algo que ha persistido hasta el presente.

Incluso cuando terminaron los confinamientos y los trabajadores regresaron a la oficina, las organizaciones ofrecen oportunidades de trabajo flexibles y remotas. Para las empresas que tienen opciones de trabajo flexibles para sus empleados, deben considerar seriamente si sus soluciones de seguridad actuales son adecuadas o no para proteger a los usuarios finales que operan fuera de las redes de oficina típicas.

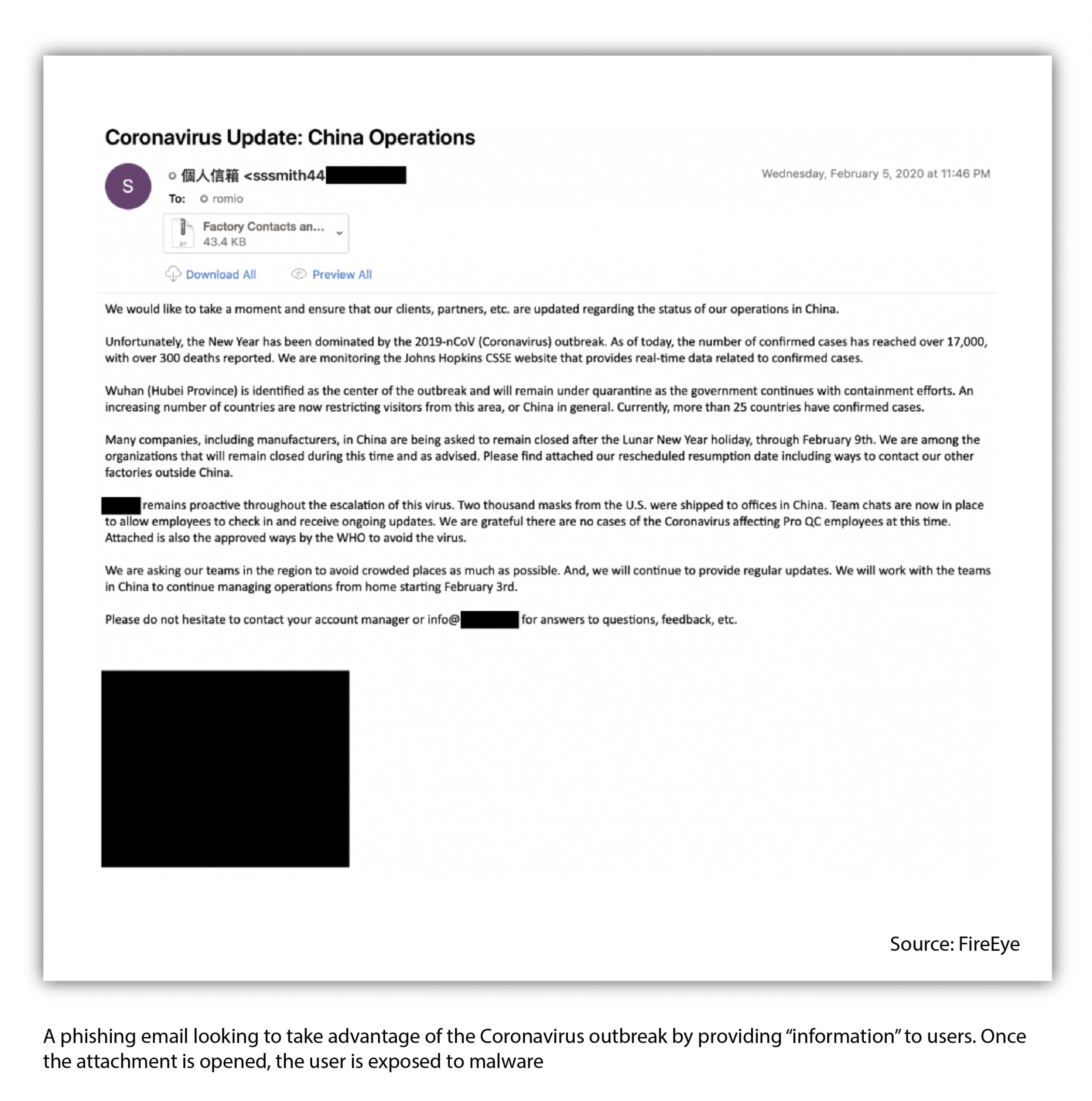

Con mucho, el ataque más amenazante que hemos visto en los últimos años han sido las estafas de phishing, que enganchan a las personas haciéndose pasar por fuentes de información para los usuarios finales, solo para infectar su dispositivo cuando hacen clic en el archivo o enlace adjunto. Las estafas de phishing más sofisticadas dirigirán a las personas a sitios web que parecen legítimos pero son falsos y les pedirán que completen sus datos como una forma de robar información.

Los correos electrónicos de phishing aumentaron en más del 600 % después de los bloqueos por la pandemia, ya que los ciberdelincuentes buscan capitalizar el miedo y la incertidumbre generados por el COVID.

Durante las etapas iniciales del confinamiento, hubo un gran aumento en la cantidad de correos electrónicos de phishing relacionados con el COVID-19 que se enviaron, y con el 52 % de los ciberataques directamente atribuibles a errores humanos, está claro que muchos trabajadores carecen del conocimiento correcto para hacer frente adecuadamente a esta nueva ola de ataques.

Este ejemplo, que se muestra a continuación, demuestra cómo los atacantes cibernéticos usan los eventos actuales para exhibir una apariencia de legitimidad mientras se aprovechan de los menos predispuestos a lidiar con este tipo de ataques, en particular, los usuarios finales que no tienen educación sobre seguridad y qué buscar.

Trabajo remoto e Internet de las cosas

La tormenta perfecta de vulnerabilidades de ciberseguridad se ha visto exacerbada aún más por dos cosas: la proliferación a largo plazo de dispositivos que operan y manejan datos en las redes de la empresa; y la escala del trabajo remoto que ha aumentado enormemente en los últimos años.

Ya era difícil para las organizaciones proteger los diversos dispositivos de sus trabajadores, ahora es una propuesta completamente diferente protegerlos mientras operan fuera de las redes tradicionales.

También se debe tener en cuenta que, si bien la pandemia aceleró en muchos sentidos el cambio al trabajo remoto o híbrido para muchas empresas, hay un par de consideraciones a tener en cuenta.

En primer lugar, muchas organizaciones, incluso antes de la pandemia, estaban comenzando a adoptar prácticas de trabajo desde el hogar para su fuerza laboral y, por lo tanto, si bien la velocidad de aceptación del trabajo remoto ha sido sustancial, no es en el gran esquema de las cosas un hecho completamente inesperado.

En segundo lugar, la cantidad de dispositivos de Internet de las cosas, ya sean teléfonos, computadoras portátiles, tabletas, televisores o sensores inteligentes en la planta de producción, ha aumentado significativamente.

Con este aumento sustancial en los puntos finales, viene un aumento sustancial en los posibles vectores de ataque y, en consecuencia, una mayor probabilidad de ser víctima de una infracción.

Los beneficios de tener elementos de seguridad en capas

Las empresas necesitan un enfoque de ciberseguridad en capas por muchas razones, pero principalmente porque brinda muchos beneficios diferentes que mantienen a las organizaciones más seguras y protegidas a medida que pasa el tiempo y los ataques cibernéticos se vuelven más frecuentes e inteligentes. Estos son algunos de los principales beneficios de tener elementos de seguridad en capas:

- La tecnología obsoleta se convierte en una vulnerabilidad: los piratas informáticos y sus ataques siempre están cambiando para vencer a la última tecnología de ciberseguridad, lo que significa que las técnicas, estrategias, software y otras tecnologías antiguas pueden convertirse rápidamente en un punto de vulnerabilidad una vez que ha superado su vida útil. Con un enfoque de seguridad en capas, usted tiene múltiples líneas de defensa para mantener su negocio seguro, de modo que una pieza de tecnología obsoleta no derrumbe todo su sistema. Esto le da tiempo para adaptarse, encontrar nuevas soluciones e implementarlas antes de que se convierta en un problema importante.

- Mantener el cumplimiento: muchas regulaciones de cumplimiento requieren elementos de seguridad en capas para la protección y la privacidad de los datos. No tener estos en su lugar puede hacer que su empresa no cumpla con los requisitos y se arriesgue a recibir multas y otras sanciones.

¿Cómo funciona una estrategia en capas?

No confiar en la seguridad básica es clave

Debido al panorama actual de ciberseguridad, se está volviendo más evidente que una estrategia de seguridad básica simplemente no funcionará en el entorno actual.

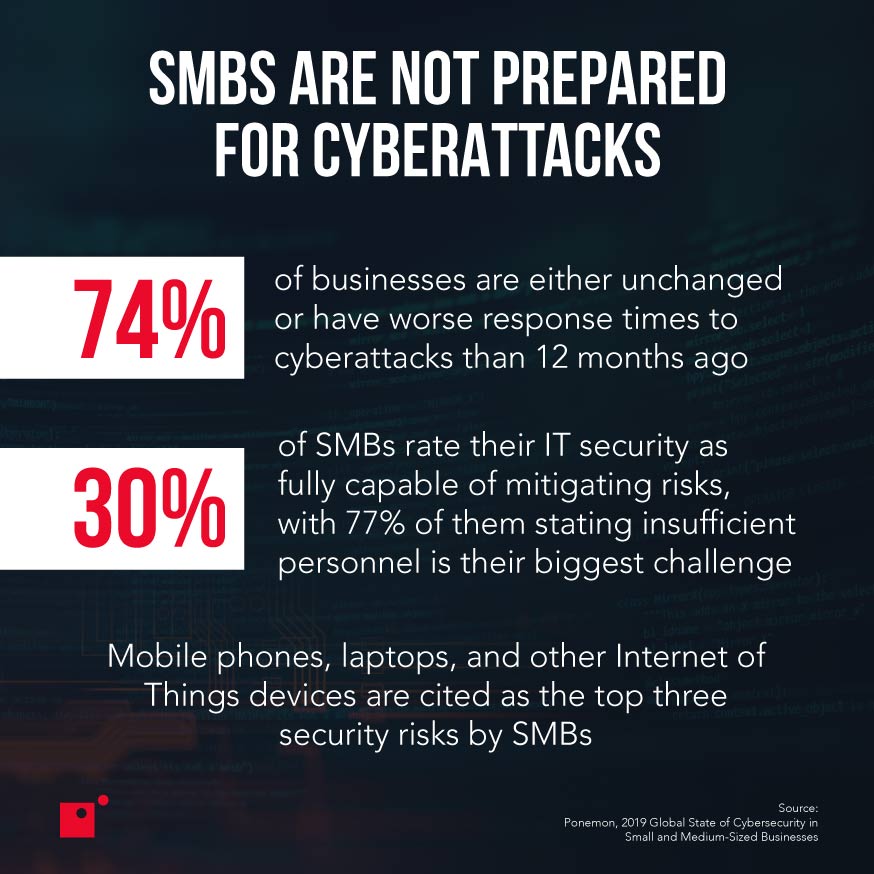

A medida que la industria del delito cibernético crece en tamaño, recursos y sofisticación, las organizaciones deben responder para mantener el ritmo, algo que no parece estar sucediendo.

En una encuesta realizada por Ponemon Institute, solo el 26 % de los encuestados dijo que sus organizaciones han podido reducir el tiempo que lleva responder a un ataque cibernético.

Para enfrentar de manera efectiva y evitar el aumento de los ataques, que pueden llevar fácilmente a la bancarrota a una PYME, las empresas deben invertir en una estrategia que emplee una variedad de tecnologías y soluciones para cubrir todas las bases.

Utilización de una matriz de elementos y soluciones de ciberseguridad en capas

¿A qué nos referimos exactamente cuando decimos esto?

Bueno, muchas empresas, grandes y pequeñas, pueden estar acostumbradas a usar solo una solución básica de firewall y antivirus. Tal vez no tengan los recursos para comprar una gran cantidad de soluciones diferentes y pagar a un equipo para que las opere, o tal vez eso es lo que siempre han tenido y nunca lo pensaron dos veces.

Una organización no debe ver la ciberseguridad como un trabajo de una sola vez, al igual que la transformación digital en general, es un proceso continuo que implica monitoreo, búsqueda de amenazas, capacitación y más.

La idea detrás de esto es que cada solución puede actuar como una especie de protección contra fallas, por lo que su empresa no depende únicamente del firewall integrado de su sistema operativo.

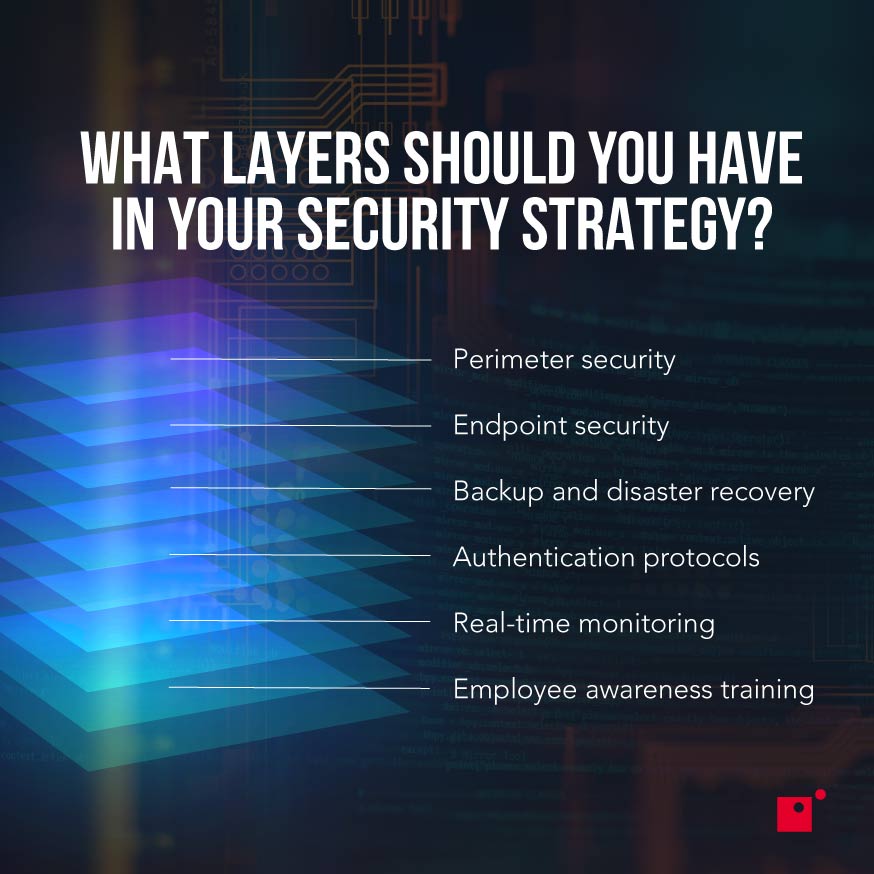

Los elementos de una estrategia de seguridad de red de varias capas

¿Qué soluciones necesita exactamente para tener una estrategia de ciberseguridad en capas?

Bueno, repasemos la tecnología que necesita para proteger adecuadamente su negocio de cualquier daño.

Control de acceso en capas: gestión de redes y dispositivos móviles

Las organizaciones y los proveedores utilizan un sistema de gestión para supervisar el estado de los dispositivos.

Esencialmente, son sus ojos y oídos para cada dispositivo que necesita cuidar dentro de la red de su empresa, incluso los dispositivos de los trabajadores remotos que operan fuera de la oficina; si están manejando cualquiera de sus datos comerciales en un dispositivo que no está monitoreado, puede causar grandes problemas si se ve comprometida.

Esto es especialmente importante para las empresas que manejan información confidencial, como proveedores de atención médica o firmas de contabilidad.

Formas en que un MDM puede ayudar:

- Restrinja el control de acceso en capas a las aplicaciones o la configuración del dispositivo

- Estandarizar dispositivos

- Establecer políticas de seguridad

- Habilite las políticas de seguridad de red para BYOD (traiga su propio dispositivo)

- Aprovisionamiento, implementación e incorporación de empleados más rápidos

El 87 % de las empresas depende en cierta medida del acceso de sus empleados a las aplicaciones comerciales móviles desde sus teléfonos inteligentes.

Filtrado avanzado de spam

El filtrado avanzado de spam ayudará a proteger a sus empleados de recibir correos electrónicos de phishing peligrosos.

¿Pero los proveedores de correo electrónico no tienen filtros de spam de todos modos?

Bueno, sí, pero los filtros que son gratuitos a menudo carecen de muchas de las técnicas de filtrado utilizadas por los filtros avanzados. Cualquiera que tenga una cuenta de Gmail sabrá que el spam aún puede pasar, a pesar de su filtro.

Un filtro de spam avanzado de calidad ofrecerá las siguientes técnicas:

- Filtros de correo electrónico basados en la reputación

- Lista blanca

- Lista negra

- lista gris

- antivirus

- Análisis de contenido

Antivirus de última generación y seguridad de red multicapa

Publicación relacionada: ¿Qué es el antivirus de próxima generación?

Las soluciones antivirus tradicionales carecen de las capacidades del software antivirus de próxima generación, que utiliza las siguientes tecnologías:

- Aprendizaje automático: los archivos se analizan mediante un bot automatizado que puede descubrir cualquier elemento malicioso, todo sin interrupción para el usuario.

- Análisis de comportamiento: los procesos informáticos se pueden monitorear en tiempo real y detectar cualquier comportamiento anormal, poniendo fin a los procesos maliciosos.

- Inteligencia de amenazas: cuando un dispositivo encuentra una amenaza, todos los demás dispositivos de la red se actualizarán para contrarrestar el peligro sin necesidad de una entrada manual.

cortafuegos de aplicaciones web

Se utiliza un firewall de aplicaciones web para detener las amenazas contra su sitio web o las aplicaciones alojadas en su sitio.

En muchos casos, las aplicaciones comerciales están vinculadas a su red, por lo que un WAF puede ayudar a proteger este canal de comunicación.

Copia de seguridad y restauración del sitio web

18 500 000 sitios web están infectados con malware en un momento dado, mientras que el sitio web promedio es atacado 44 veces al día

No son solo sus redes las que son vulnerables, su sitio web también lo es. Una solución que le permita hacer una copia de seguridad y restaurar instantáneamente su sitio en caso de que suceda lo peor es absolutamente vital y, sin embargo, muchas, muchas empresas no tienen nada para proteger sus sitios en caso de una infracción.

En la primera mitad de 2021, hubo 1767 infracciones denunciadas públicamente, lo que expuso un total de 18 800 millones de registros.

Autenticación multifactor (MFA)

MFA es una forma simple y altamente eficiente de garantizar la seguridad de las credenciales de inicio de sesión de sus trabajadores.

Los servicios en la nube de Microsoft ven 300 millones de intentos de inicio de sesión fraudulentos todos los días. Estiman que MFA bloquea el 99,9% de los ataques automatizados

MFA requiere que el usuario tenga un método de inicio de sesión tradicional (generalmente una contraseña), además de algo más personal, como una huella digital o un mensaje de texto.

Capacitación en concientización sobre seguridad

Según Kaspersky, el 46% de los incidentes de ciberseguridad en el último año se debieron a personal descuidado o desinformado

Hemos hablado sobre cómo están aumentando los ataques cibernéticos y, en particular, el aumento de los ataques de phishing en las PYMES. El phishing se basa en explotar a los usuarios finales que no saben qué buscar en un correo electrónico no deseado.

Para abordar esto, es absolutamente crucial que las organizaciones capaciten a sus empleados para que no sean engañados por un ciberdelincuente.

Línea de fondo

- Los ataques cibernéticos están aumentando en escala y sofisticación, combinados con grandes fuerzas de trabajo remotas, las PYMES deben estar atentas a su seguridad

- En 2020, no es suficiente que una PYME confíe en una sola o incluso en algunas soluciones, debe adoptar un enfoque de ciberseguridad en capas

- Una estrategia de ciberseguridad en capas significa que si un ataque supera una solución, otra podrá tomar el relevo como un sistema de seguridad.

A la luz de los eventos recientes, muchas organizaciones se han encontrado tratando de ponerse al día con su seguridad cibernética, tratando de implementar soluciones improvisadas para recuperar el terreno perdido mientras su fuerza laboral trabaja de forma remota para el futuro inmediato.

Para obtener más información sobre cómo puede garantizar que la seguridad cibernética de su empresa esté en buenas condiciones ahora y en el futuro, descargue nuestro libro electrónico, "¿Qué constituye una buena defensa de seguridad cibernética para una PYME moderna?".