Die Evolution von Cybersicherheitslösungen für Unternehmen

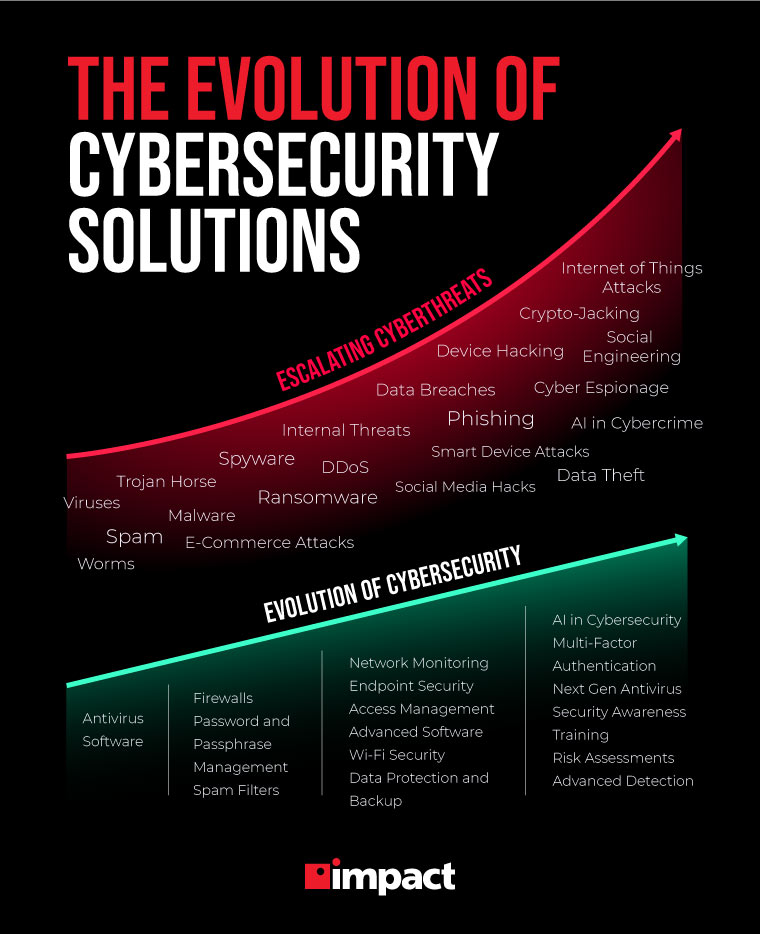

Veröffentlicht: 2022-04-27Die Entwicklung der Cybersicherheit hat sich schnell vollzogen und das Lernen über die Vergangenheit kann uns dabei helfen, uns über die Zukunft zu informieren. Was sagt die Vergangenheit? Sei vorbereitet.

Lesen Sie weiter, um mehr über die Geschichte der Cybersicherheit, die modernen Angriffe zu erfahren, die Unternehmen heute bedrohen, und was getan werden kann, um die Risiken der Zukunft zu mindern.

Der Beginn der Cybersicherheit

Vor langer Zeit in der Vergangenheit der Technologie begannen die allerersten Cyber-Bedrohungen, ihre Aufmerksamkeit zu erregen, als der Computer begann, sich einen Namen zu machen. Dieses als „Creeper“ bekannte Programm konnte sich über ein Netzwerk bewegen und überall Spuren davon hinterlassen. Um dem entgegenzuwirken, hat Ray Tomlinson unseren ersten Einblick in die Cybersicherheit geschaffen , indem er ein Programm entwickelt hat, um Creeper, bekannt als Reaper, zu jagen und zu löschen.

Damit begann der endlose digitale Kampf zwischen Gut und Böse.

Eine kurze Geschichte der Entwicklung der Cybersicherheit

Als Computer immer kommerzieller wurden und immer mehr Menschen begannen, sie zu benutzen, wurde die Notwendigkeit von Sicherheit deutlicher, als mehr Viren und Bedrohungen auftauchten. Die nächste große Innovation in der Cybersicherheit kam von der ersten großen Antivirensoftware in den USA von John McAfee um das Jahr 1987.

Diese Sicherheitsinnovationen kamen auch zur perfekten Zeit, da die 90er Jahre als „Virenära“ bekannt wurden, da in diesem Jahrzehnt Millionen von Computern aufgrund der zunehmenden Internetnutzung infiziert wurden.

Während dieser Zeit waren Firewalls und Antivirensoftware die wichtigsten Sicherheitsquellen, die eingehende Pakete auf Malware scannten und Immunisierer verwendeten – ein Tool, das Programme modifizierte, um Viren vorzutäuschen, dass sie bereits infiziert waren – um Infektionen zu verhindern.

In den 2000er Jahren wurde die Cyberkriminalität immer wichtiger, da immer mehr Teile der Welt digitaler wurden. Die Regierungen der Welt begannen, Cyberangriffe zu erkennen und zu planen, sie zu stoppen, und die Informationssicherheit wurde zu einem Schwerpunkt für Unternehmen, Menschen und Regierungen gleichermaßen.

Siehe auch: Entwicklung einer Cybersicherheitsstrategie zum Schutz Ihres Unternehmens

Moderne Lösungen für moderne Bedrohungen

Moderne Unternehmen sind mit neuen Arten von Bedrohungen konfrontiert, die sich weiterentwickeln, um neue Sicherheitssysteme und -technologien zu schlagen. Um geschützt zu bleiben, müssen Unternehmen über die neuesten Technologien, Strategien und Tools verfügen. Hier ist ein Blick auf einige der Schlüsselelemente einer modernen Cybersicherheitsstrategie:

- Sicherheit bei der Remote-Arbeit: Mehr Menschen als je zuvor arbeiten remote, was bedeutet, dass Unternehmen Maßnahmen ergreifen müssen, um sicherzustellen, dass Informationen sicher sind, unabhängig davon, von wo aus auf sie zugegriffen wird.

- Netzwerküberwachung: Angriffe können jederzeit aus vielen verschiedenen Blickwinkeln erfolgen. Es ist entscheidend, dass Unternehmen über eine konsistente Netzwerküberwachung verfügen, um Bedrohungen zu erkennen, angemessen zu reagieren und die Risiken zu mindern.

- Edge-Sicherheit: Zusammen mit der Remote-Arbeit kommen mehr Geräte, die sich mit dem Unternehmensnetzwerk verbinden. Edge-Sicherheit trägt dazu bei, die Sicherheit des Netzwerks zu gewährleisten, selbst wenn ein Gerät verletzt wird.

- Backup & Disaster Recovery: Da so viele Daten in der Cloud gespeichert werden, kann ein Cyberangriff Systeme lahmlegen und den Zugriff auf wichtige Informationen einschränken. Backups und ein Wiederherstellungsplan helfen Unternehmen dabei, schnell wieder einsatzbereit zu sein.

- Zugriffsverwaltung: Dank Cloud Computing können mehr Menschen auf Daten zugreifen, aber um die Sicherheit zu gewährleisten, müssen Unternehmen verwalten, wer auf was und von wo aus zugreifen kann .

Verwandte Themen: Was ist Layered Cybersecurity?

Die Zukunft der Cybersicherheitsentwicklung

Zukünftige Cyberbedrohungen

Cyberbedrohungen ändern sich ständig, da Hacker nach neuen Wegen suchen, um in Systeme einzudringen. Hier sind einige Trends, die Sie bei der Cyberkriminalität beobachten sollten:

- Ransomware-Bedrohungen: Ransomware-Angriffe nehmen schnell zu und kosten Unternehmen weltweit 75 Milliarden US -Dollar mit durchschnittlichen Kosten von 133.000 US -Dollar . Da immer mehr sensible (und wertvolle) Informationen in der Cloud gespeichert werden, gehen Experten davon aus, dass Ransomware-Angriffe weiter zunehmen werden.

- Lieferkettenverletzungen: Im Jahr 2021 haben sich die Angriffe auf die Lieferkette verdreifacht . Hacker wissen, dass sie Unternehmen mit koordinierten, gezielten Angriffen auf gefährdete Teile einer Lieferkette und die Geldbeträge, die mit ihrer Geiselnahme verdient werden können, zerstören können. Der Schutz der Lieferkette wird in den nächsten Jahren ein Schwerpunkt für Unternehmen sein.

- Cloud-Angriffe: Die Cloud-Technologie bringt viele neue Herausforderungen mit sich, um sich gegen Cyberangriffe zu verteidigen, wie Verschlüsselung, Zugriffsverwaltung sowie Sicherungs- und Wiederherstellungspläne. Dies gepaart mit der Tatsache, dass die Cloud jedes Jahr um 56 % wächst , bedeutet, dass dies das nächste große Schlachtfeld der Cybersicherheit sein könnte.

Zukünftige Cybersicherheitslösungen

Um sich gegen zukünftige Bedrohungen zu verteidigen, müssen Unternehmen zukünftige Lösungen implementieren. Hier sind einige Strategien und Tools, die die zukünftige Entwicklung der Cybersicherheit prägen könnten:

- Passwortlose Authentifizierung: Unternehmen entfernen sich (oder sollten) bereits von der traditionellen Passwortnutzung , insbesondere wenn ihre derzeitige Methode der Passwortverwaltung darin besteht, nur ein Passwort festzulegen und es nie zu ändern. Mit neuen Arten der Multi-Faktor-Authentifizierung können Passwörter der Vergangenheit angehören oder zumindest nur ein kleiner Teil eines komplexeren Anmeldevorgangs sein.

- KI und Automatisierung in der Cybersicherheit: Die Einführung künstlicher Intelligenz hat die Cybersicherheit intelligenter, schneller und besser in der Lage gemacht, die verräterischen Anzeichen eines Angriffs zu erkennen, indem Daten analysiert und die Netzwerknutzung überwacht werden.

- Managed Cybersecurity Services: Bei so viel zu jonglieren zwischen der Aktualisierung von Systemen, der Implementierung neuer Technologien, der ständigen Netzwerküberwachung und der Durchführung konsequenter Sensibilisierungsschulungen fühlen sich Unternehmen zu Recht überfordert. Die Inanspruchnahme der Hilfe eines Managed Security Service Providers (MSSP) wie DOT Security kann Unternehmen einfachen Zugang zu Teams von Spezialisten verschaffen, die sich dem Schutz ihrer Daten verschrieben haben und dazu beitragen, die Risiken von Cyberangriffen zu mindern.

Abschließend

Das Wissen um die Vergangenheit hilft uns, uns auf die Zukunft vorzubereiten, und die Entwicklung der Vergangenheit der Cybersicherheit sagt uns, dass wir immer das Unerwartete erwarten und auf alles und jeden vorbereitet sein müssen. Wie ist das möglich? Indem Sie an der Spitze der Sicherheitstechnologie bleiben, damit Sie böswilligen Akteuren immer einen Schritt voraus sind.

Entdecken Sie die neuen Entwicklungen der Sicherheitstechnologie und wie sich moderne Cybersicherheit von traditioneller IT-Sicherheit unterscheidet, mit Impacts Webinar Modern Business Requirements: The Difference Between IT and Cybersecurity Standards.