Was ist Ransomware und wie gehen Sie damit um?

Veröffentlicht: 2020-04-23Update April 2020: Angesichts des Ausbruchs von COVD-19 haben wir einen erheblichen Anstieg der Anzahl der stattgefundenen Cyberangriffe festgestellt.

Website-Registrierungen und E-Mail-Kampagnen im Zusammenhang mit der Pandemie haben stark zugenommen, was bedeutet, dass Kriminelle den Ausbruch nutzen, um ahnungslose Benutzer zu schikanieren.

Verwandter Beitrag: Coronavirus-Betrug: Fragen und Antworten mit Impacts Director of MIT Security Services

Es tauchen Geschichten über Betrügereien auf, bei denen Amerikaner 13,4 Millionen Dollar durch Betrug verloren haben, und Google behauptet, dass sie täglich 240 Millionen Spam-Nachrichten im Zusammenhang mit dem Virus blockieren.

Wir haben kürzlich einen Blog geschrieben, der ein Beispiel dafür zeigt, wie Cyberkriminelle Benutzer dazu verleiten, persönliche Zugangsdaten und vertrauliche Informationen preiszugeben.

Wie Sie sich vorstellen können, sind die Vereinigten Staaten der Top-Standort für diese Art von Angriffen, und derzeit gibt es keine Anzeichen für eine Verlangsamung.

Aufgrund dieser neuen Bedrohungen ist es wichtiger denn je, dass Unternehmen ein klares Verständnis der Arten von Angriffen haben, denen sie in den kommenden Monaten und darüber hinaus begegnen könnten.

Was ist Ransomware?

Mit den Fortschritten in der Cyberkriminalität Schritt zu halten, ist eine anspruchsvolle Aufgabe für Netzwerksicherheitsexperten.

Wenn Sie sich immer noch nicht sicher sind, was Ransomware ist, müssen Sie sich schnell mit dieser Bedrohung vertraut machen.

Mit modernen Taktiken und ausgeklügelter Malware zielen Cyberkriminelle mit Ransomware sowohl auf Einzelpersonen als auch auf Unternehmen ab und können Netzwerke und Unternehmen zerstören.

Ransomware verwendet Verschlüsselung oder erhöhte Zugriffskontrollen, um Benutzer am Zugriff auf ihre Workstations oder Cloud-Dienste zu hindern.

Wenn ein Angriff erfolgreich ist, muss das Opfer den böswilligen Akteur bezahlen, bevor er wieder Zugriff auf sein System erhält.

Angriffe gibt es in vielen Formen, aber normalerweise ist es ein fehlerhafter Klick eines Benutzers auf einen infizierten Link, der den Hackern Zugriff gewährt.

Zugehörige Infografik: Die 13 wichtigsten Phishing-Statistiken, die KMU kennen sollten

Die verschiedenen Arten von Ransomware-Angriffen

Die von Cyberkriminellen eingesetzte Software und Taktiken entwickeln sich mit der Technologie weiter.

Der Aufstieg von Cloud-Diensten und der Zugriff auf ausgeklügelte Verschlüsselungstools ermöglichen es Angreifern, ihre Fähigkeiten zu verbessern und selbst die sichersten Netzwerke zu bedrohen.

Frühere Methoden beruhen auf der Verwendung von Zugriffskontrollen, um Passwörter mithilfe von Schließfach-Malware zu ändern und Benutzer von ihren Systemen auszuschließen.

Dies funktionierte gut, aber bessere Kontowiederherstellungsoptionen von Software- und Dienstanbietern halfen den Benutzern, diese Art von Angriffen zu überwinden.

Die neuesten Angriffsarten sind Krypto-Ransomware.

Dies verschlüsselt Dateien auf dem System des Benutzers und zwingt ihn, die Hacker mit Kryptowährung oder Kreditkarten zu bezahlen, um die Dateien zu entschlüsseln.

Beide Methoden sind immer noch darauf angewiesen, Zugriff auf das System zu erhalten, daher ist es von entscheidender Bedeutung, dass Sie Ihre Netzwerke schützen.

Verwandter Beitrag: Warum ein Managed Security Service Provider (MSSP) gut für Ihr Unternehmen ist

7 Vor- und Nachteile von Ransomware

Sie können viel tun, um sich vor Ransomware-Angriffen zu schützen.

Ein proaktiver Ansatz für die Netzwerk- und Gerätesicherheit ist der Schlüssel, aber Sie können auch die Abwehr Ihres Systems verbessern, um Ihnen bei der Wiederherstellung zu helfen, wenn ein Angriff erfolgreich ist.

1. Zahlen Sie das Lösegeld nicht

Wenn ein Angriff erfolgreich ist, zahlen Sie das angeforderte Lösegeld nicht.

Dies ist zwar der schnellste Weg, um wieder Zugang zu erhalten, aber es könnte Sie zu einem regelmäßigen Ziel machen.

Es wird auch die Angreifer ermutigen und sie dazu bringen, die gleiche Taktik auf andere Unternehmen anzuwenden und das Geld, das sie von Ihnen verdient haben, in ihren Schläger zu reinvestieren.

Indem Sie das Lösegeld nicht zahlen, verringern Sie die Wirksamkeit des kriminellen Unterfangens.

Außerdem gibt es keine Garantie dafür, dass die Zahlung des Lösegelds Ihr Problem tatsächlich löst.

Nur eines von fünf Opfern, die Lösegeld zahlen, erhält seine Informationen zurück.

2. Stellen Sie Ihre Systeme aus Backups wieder her

Sie sollten über eine Richtlinie für regelmäßige Backups verfügen, die es Ihnen ermöglicht, Ransomware-Angriffe abzuwehren.

Selbst wenn ein Angriff erfolgreich ist, ist es wünschenswerter, die Arbeit von ein paar Tagen oder einer Woche zu wiederholen, als sich der Erpressung zu unterwerfen.

Je besser Ihre Backup-Strategie ist, desto besser können Sie effektiv auf einen Angriff reagieren.

3. Halten Sie persönliche Informationen aus E-Mails fern

Hacker verwenden Social-Engineering-Techniken, um Zugang zum Netzwerk zu erhalten.

Alle persönlichen Informationen, die in E-Mails oder Mitteilungen enthalten sind, helfen ihnen, einen Angriff zu entwickeln, der mit größerer Wahrscheinlichkeit erfolgreich ist.

Wenn Sie sicherstellen, dass Sie persönliche Informationen während der täglichen Arbeitsabläufe schützen, wird ihre Fähigkeit, eine Phishing-E-Mail zu erstellen, die aussieht, als käme sie von einer legitimen Quelle, verringert.

Die durchschnittlichen Kosten eines Ransomware-Angriffs betrugen 133.000 US-Dollar

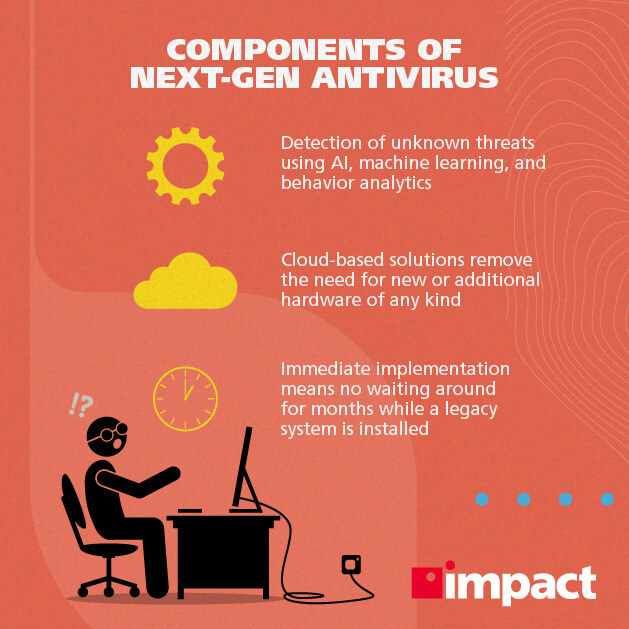

4. Stellen Sie Virenschutz und Firewalls in Ihrem Netzwerk und auf Ihren Geräten bereit

Jedes Unternehmen sollte über eine Netzwerksicherheitsrichtlinie verfügen, die die neueste Bedrohungserkennungstechnologie verwendet, um einen Angriff abzuwehren.

Firewall-Definitionen umfassen die Websites und Software, die Cyberkriminelle regelmäßig für Angriffe verwenden.

Wenn jemand versucht, von Ihrem Netzwerk aus auf diese Sites zuzugreifen, blockiert das System den Versuch und benachrichtigt Ihre Netzwerksicherheitsexperten oder Ihren IT-Partner.

5. Investieren Sie in Lösungen zum Scannen und Filtern von Inhalten für E-Mail-Server

E-Mail ist der dominierende Kommunikationskanal zwischen Mitarbeitern und Unternehmen.

Da E-Mails von überall her stammen können, erhöhen Sie Ihre Sicherheit, indem Sie sicherstellen, dass Sie den Inhalt scannen und schädliche E-Mails herausfiltern, bevor sie im Posteingang ankommen.

Lösungen zur Inhaltsfilterung kennzeichnen verdächtige E-Mails und deaktivieren alle darin enthaltenen Links.

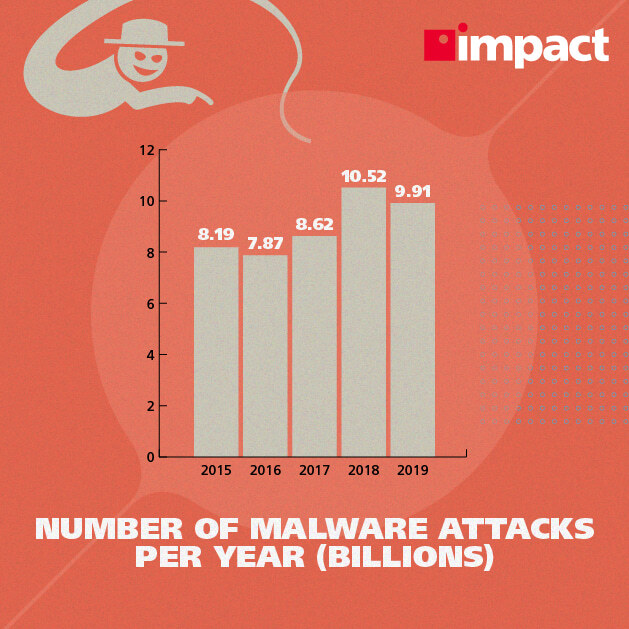

Ransomware-Angriffe haben in den letzten zwei Jahren um 97 % zugenommen.

6. Pflegen Sie Sicherheits-Patching-Richtlinien

Stellen Sie sicher, dass Sie regelmäßig die erforderlichen Sicherheitspatches auf allen Servern, Workstations, Druckern und anderen Netzwerkgeräten anwenden.

Hacker suchen ständig nach Exploits in bestehenden Systemen und schlagen zu, sobald sie eine Schwachstelle in einem System finden.

Indem Sie eine Sicherheits-Patch-Richtlinie beibehalten, wenn Fixes verfügbar werden, reduzieren Sie die Wahrscheinlichkeit eines erfolgreichen Angriffs drastisch.

7. Wenden Sie eine BYOD-Richtlinie auf alle persönlichen Geräte an

Da jetzt immer mehr Mitarbeiter ihre eigenen Geräte verwenden, um sich mit dem Unternehmensnetzwerk zu verbinden, ist es wichtig, diese Geräte in Ihre BYOD-Sicherheitsrichtlinien (Bring Your Own Device) einzubeziehen.

Die Verwendung eines virtuellen privaten Netzwerks (VPN), wenn sich Mitarbeiter von außerhalb des regulären Netzwerks verbinden, stellt sicher, dass Ihre Daten geschützt bleiben.

Für mobile Geräte sollten die gleichen Firewall- und Endpoint-Scanning-Regeln gelten wie für jedes andere Desktop- oder Laptop-Gerät: Selbst die kleinsten Geräte sind für Hacker Einfallstore in Ihr System.

Takeaways für den Umgang mit einem Ransomware-Angriff

- Daten sichern und verschlüsseln : Stellen Sie sicher, dass Sie alle Informationen regelmäßig sichern (und Sicherungen verschlüsseln, um sie vor Kriminellen zu schützen).

- Mitarbeiter schulen : Mitarbeiter auf die täglichen Risiken aufmerksam machen. Heben Sie die verschiedenen Phishing-Taktiken hervor, die Kriminelle anwenden, und wie sie verdächtige E-Mails erkennen können.

- Sicherheitspatches anwenden : Wenden Sie Ihre Sicherheitspatches an, sobald sie auf allen Geräten, Servern, Druckern und anderen vernetzten Geräten verfügbar sind.

Angesichts der jüngsten Ereignisse haben viele Unternehmen versucht, aufzuholen und versuchen, provisorische Cloud-Lösungen zu implementieren, um verlorenes Terrain aufzuholen, während ihre Belegschaften für die unmittelbare Zukunft auf Remote-Arbeit umstellen. Die Abwehr von Cyberangriffen ist ein herausfordernder, aber notwendiger Aspekt jedes modernen Unternehmens, und die Nutzung von Cloud-Diensten kann dazu beitragen, ein wasserdichtes Unternehmen aufzubauen.

Um mehr darüber zu erfahren, wie die Cloud sicherstellen kann, dass Ihr Unternehmen für die Zukunft gerüstet ist, laden Sie unser eBook „Welche Cloud-Option ist die richtige für Ihr Unternehmen?“ herunter.