Che cos'è il ransomware e come gestirlo?

Pubblicato: 2020-04-23Aggiornamento di aprile 2020: alla luce dell'epidemia di COVD-19, abbiamo assistito a un aumento sostanziale del numero di attacchi informatici in corso.

Le registrazioni al sito Web e le campagne e-mail relative alla pandemia sono aumentate vertiginosamente, il che significa che i criminali stanno sfruttando l'epidemia per vittimizzare utenti ignari.

Post correlato: Truffe del coronavirus: domande e risposte con il direttore dei servizi di sicurezza del MIT di Impact

Stanno emergendo storie di truffe che perdono agli americani 13,4 milioni di dollari a causa di frodi e Google afferma che stanno bloccando 240 milioni di messaggi di spam al giorno relativi al virus.

Di recente abbiamo scritto un blog che mostra un esempio di come i criminali informatici inducano gli utenti a cedere credenziali personali e informazioni riservate.

Come puoi immaginare, gli Stati Uniti sono il luogo principale per questo tipo di attacchi e al momento non ci sono segnali di rallentamento.

A causa di queste minacce emergenti, è più importante che mai che le aziende abbiano una chiara comprensione dei tipi di attacchi che potrebbero incontrare nei prossimi mesi e oltre.

Che cos'è il ransomware?

Tenere il passo con i progressi della criminalità informatica è un compito impegnativo per i professionisti della sicurezza di rete.

Se non sei ancora sicuro di cosa sia il ransomware, dovrai aggiornarti rapidamente con questa minaccia.

Con tattiche moderne e malware sofisticati, i criminali informatici prendono di mira sia gli individui che le aziende che utilizzano ransomware e possono devastare reti e aziende.

Il ransomware utilizza la crittografia o controlli di accesso elevati per impedire agli utenti di accedere alle proprie workstation o servizi cloud.

Se un attacco riesce, la vittima dovrà pagare l'attore malintenzionato prima che possa riottenere l'accesso al proprio sistema.

Gli attacchi si presentano in molte forme, ma di solito si tratta di un clic errato di un utente su un collegamento infetto che garantisce l'accesso agli hacker.

Infografica correlata: le 13 principali statistiche di phishing che le PMI dovrebbero conoscere

I diversi tipi di attacchi ransomware

Il software e le tattiche utilizzate dai criminali informatici continuano ad evolversi con la tecnologia.

L'ascesa dei servizi cloud e l'accesso a sofisticati strumenti di crittografia consentono ai malintenzionati di migliorare le proprie competenze e minacciare anche le reti più sicure.

I metodi precedenti si basano sull'utilizzo dei controlli di accesso per modificare le password utilizzando il malware locker, bloccando gli utenti dai loro sistemi.

Questo ha funzionato bene, ma le migliori opzioni di recupero dell'account da parte di fornitori di software e servizi hanno aiutato gli utenti a superare questo tipo di attacchi.

Gli ultimi tipi di attacco sono i ransomware crittografici.

Questo crittografa i file sul sistema dell'utente, costringendoli a pagare gli hacker con criptovaluta o carte di credito per decrittografare i file.

Entrambi i metodi si basano ancora sull'accesso al sistema, quindi garantire la protezione delle reti è di vitale importanza.

Articolo correlato: Perché un provider di servizi di sicurezza gestiti (MSSP) fa bene alla tua azienda

7 Cose da fare e da non fare del ransomware

C'è molto che puoi fare per proteggerti dagli attacchi ransomware.

Un approccio proattivo alla sicurezza della rete e dei dispositivi è fondamentale, ma puoi anche migliorare le difese del tuo sistema per aiutarti a recuperare se un attacco riesce.

1. Non pagare il riscatto

Se un attacco riesce, non pagare il riscatto richiesto.

Sebbene questo possa essere il modo più rapido per riottenere l'accesso, potrebbe renderti un bersaglio normale.

Incoraggia anche gli aggressori, portandoli a continuare a utilizzare la stessa tattica su altre attività e a reinvestire i soldi che hanno guadagnato con te nel loro racket.

Non pagando il riscatto, riduci l'efficacia dell'impresa criminale.

Inoltre, non vi è alcuna garanzia che il pagamento del riscatto risolva effettivamente il tuo problema.

Solo una vittima su cinque che paga un riscatto ottiene le proprie informazioni.

2. Ripristina i tuoi sistemi dai backup

Dovresti disporre di una politica di backup regolare che ti consenta di mitigare gli attacchi ransomware.

Anche quando un attacco riesce, rifare il lavoro di pochi giorni o una settimana è più desiderabile che sottoporsi all'estorsione.

Migliore è la tua strategia di backup, meglio sarai in grado di rispondere efficacemente a un attacco.

3. Mantieni le informazioni personali fuori dalle e-mail

Gli hacker utilizzano tecniche di ingegneria sociale per accedere alla rete.

Qualsiasi informazione personale contenuta nelle e-mail o nelle comunicazioni li aiuta a creare un attacco che ha maggiori probabilità di successo.

Garantire la protezione delle informazioni personali durante i flussi di lavoro quotidiani ridurrà la loro capacità di creare un'e-mail di phishing che sembra provenire da una fonte legittima.

Il costo medio di un attacco ransomware era di $ 133.000

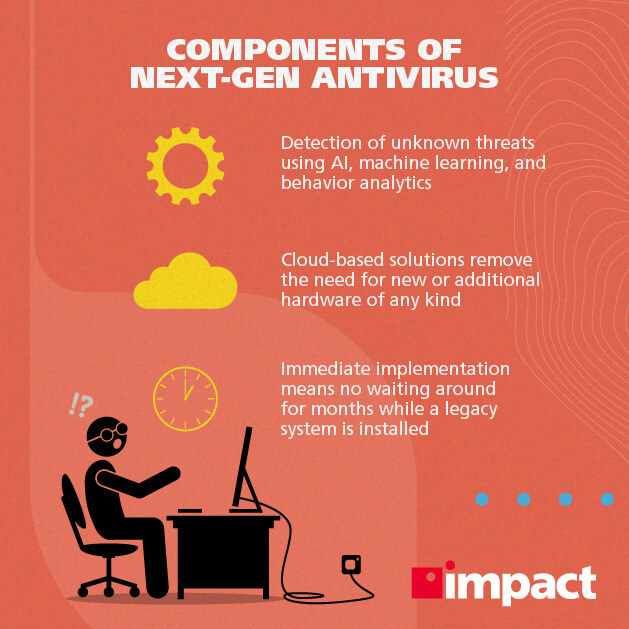

4. Distribuisci antivirus e firewall sulla tua rete e sui tuoi dispositivi

Ogni azienda dovrebbe disporre di una politica di sicurezza della rete che utilizzi la più recente tecnologia di rilevamento delle minacce per scongiurare un attacco.

Le definizioni del firewall includono i siti e i software che i criminali informatici utilizzano regolarmente per gli attacchi.

Se qualcuno tenta di accedere a questi siti dall'interno della tua rete, il sistema bloccherà il tentativo e avviserà i tuoi professionisti della sicurezza della rete o il tuo partner IT.

5. Investi in soluzioni di scansione e filtraggio dei contenuti per i server di posta elettronica

L'e-mail è il canale di comunicazione dominante tra dipendenti e aziende.

Poiché le e-mail possono provenire da qualsiasi luogo, assicurarsi di scansionare il contenuto e filtrare le e-mail dannose prima che arrivino nella posta in arrivo migliorerà la tua sicurezza.

Le soluzioni di filtraggio dei contenuti segnaleranno le e-mail sospette e disabiliteranno tutti i collegamenti in esse contenuti.

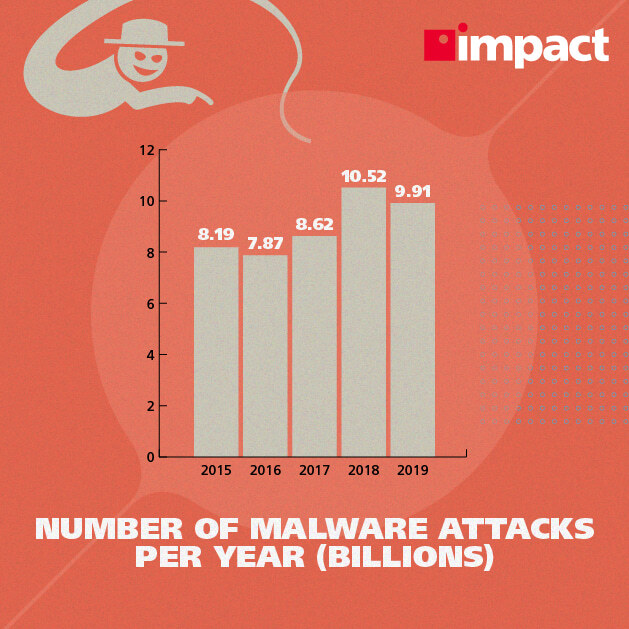

Gli attacchi ransomware sono aumentati del 97% negli ultimi due anni.

6. Mantenere i criteri di patch di sicurezza

Assicurati di applicare regolarmente le patch di sicurezza richieste su tutti i server, workstation, stampanti e altre apparecchiature di rete.

Gli hacker cercano continuamente exploit nei sistemi esistenti e colpiscono quando trovano una vulnerabilità in un sistema.

Mantenendo una politica di patch di sicurezza man mano che le correzioni diventano disponibili, ridurrai drasticamente la probabilità che un attacco vada a buon fine.

7. Applicare una politica BYOD a tutti i dispositivi personali

Con più dipendenti che ora utilizzano i propri dispositivi per connettersi alla rete aziendale, è importante includere questi dispositivi nelle policy di sicurezza BYOD (Bring Your Own Device).

L'utilizzo di una rete privata virtuale (VPN) ogni volta che i dipendenti si connettono dall'esterno della rete normale garantirà che i tuoi dati rimangano protetti.

Per i dispositivi mobili, dovrebbero essere applicate le stesse regole del firewall e della scansione degli endpoint di qualsiasi altro dispositivo desktop o laptop: anche i dispositivi più piccoli sono gateway nel tuo sistema per gli hacker.

Suggerimenti per la gestione di un attacco ransomware

- Backup e crittografia dei dati : assicurati di eseguire regolarmente il backup di tutte le informazioni (e crittografare i backup per proteggerli dai criminali).

- Educare i dipendenti : rendere i dipendenti consapevoli dei rischi quotidiani. Evidenzia le diverse tattiche di phishing utilizzate dai criminali e come possono individuare e-mail sospette.

- Applica patch di sicurezza : applica le patch di sicurezza non appena diventano disponibili su tutti i dispositivi, server, stampanti e altre apparecchiature di rete.

Alla luce dei recenti eventi, molte organizzazioni si sono trovate a recuperare terreno, cercando di implementare soluzioni cloud improvvisate per recuperare il terreno perduto mentre la loro forza lavoro passa al lavoro a distanza per l'immediato futuro. Respingere gli attacchi informatici è un aspetto impegnativo ma necessario di qualsiasi azienda moderna e l'utilizzo dei servizi cloud può aiutare a creare un'attività a tenuta stagna.

Per saperne di più su come il cloud può garantire che la tua azienda sia in buone condizioni per il futuro, scarica il nostro eBook "Quale opzione cloud è giusta per la tua azienda?"