Wie sieht eine Sicherheitsstrategie für mobile Geräte aus?

Veröffentlicht: 2020-05-07Warum brauchen wir Sicherheit für mobile Geräte? Die Antwort ist ganz einfach: Datenschutzverletzungen zu vermeiden.

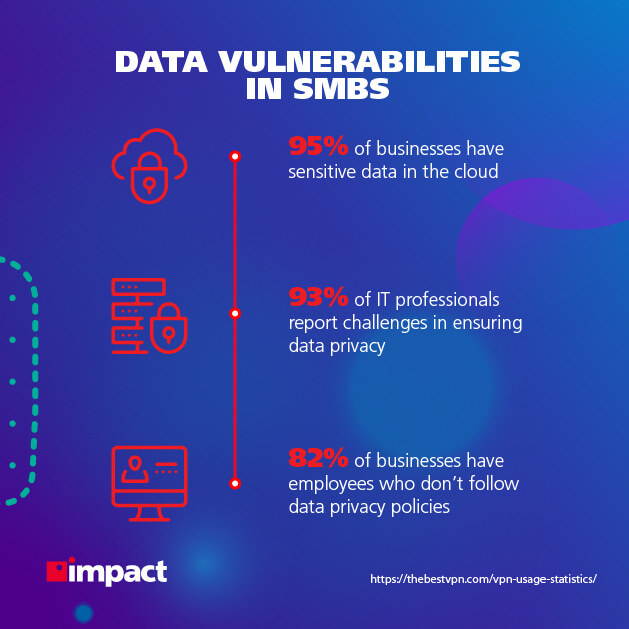

Und wie hoch ist die Wahrscheinlichkeit, dass ein durchschnittliches KMU von einer Datenschutzverletzung betroffen ist? Viel höher, als Sie vielleicht erwarten.

Ein Verizon-Bericht über Datenschutzverletzungen aus dem letzten Jahr zeigte, dass 43 % aller Cyberangriffe auf kleine und mittelständische Unternehmen abzielen.

Wenn Sie bedenken, dass fast die Hälfte (47 %) der KMUs angeben, dass sie nicht wissen, wie sie ihre Unternehmen vor Cyberangriffen schützen können, können Sie ein Umfeld erkennen, in dem Unternehmen besonders anfällig sind.

Und Cyberangriffe sind kein Scherz; 93 % der Unternehmen, die keinen Disaster-Recovery-Plan haben und von einer schwerwiegenden Sicherheitsverletzung betroffen sind, gehen innerhalb eines Jahres aus dem Geschäft.

Der Grund, warum dies für Unternehmen wichtig ist, ist, dass es eine Untertreibung wäre, zu sagen, dass das Jahr 2020 in Bezug auf die Cybersicherheit einen holprigen Start hatte.

Sicherheit mobiler Geräte und COVID-19

Die aktuelle Landschaft hat sich als fruchtbarer Boden für Cyberkriminelle erwiesen.

Die Menschen verlassen ihre Büros, oft mit ungesicherten Geräten und ohne das Wissen, Cyberangriffen gegen sie proaktiv entgegenzuwirken.

Hacker machen sich die Ängste und Ängste der Menschen zunutze und nutzen unvorbereitete Unternehmen aus, um Geld zu verdienen.

Es tauchen Geschichten über Betrügereien im Zusammenhang mit COVID-19 auf, bei denen Amerikaner 13,4 Millionen Dollar durch Betrug verloren haben, und Google behauptet, dass sie täglich 240 Millionen Spam-Nachrichten im Zusammenhang mit dem Virus blockieren.

Verwandter Beitrag: Coronavirus-Betrug: Fragen und Antworten mit Impacts Director of MIT Security Services

Kurz gesagt, Unternehmen und ihre Mitarbeiter – von denen die meisten aus der Ferne mit mobilen Geräten arbeiten – sind anfälliger denn je.

KMU müssen handeln, und zwar schnell.

Lassen Sie uns vor diesem Hintergrund einen Blick auf die Kernkomponenten werfen, die eine Sicherheitsstrategie für mobile Geräte ausmachen.

MDM

Mobile Device Management oder MDM ist eines der wichtigsten Tools, die einem Unternehmen zur Verfügung stehen können.

MDMs wurden in der Vergangenheit typischerweise von Organisationen verwendet, die Transparenz über mobile Geräte in ihren Büronetzwerken wünschen.

In den letzten Jahren hat die Anzahl der Geräte in einem bestimmten Netzwerk dank dem, was wir heute das Internet der Dinge nennen, dramatisch zugenommen.

87 % der Unternehmen sind bis zu einem gewissen Grad davon abhängig, dass ihre Mitarbeiter über ihre Smartphones auf mobile Business-Apps zugreifen

IoT-Technologie bezieht sich nicht nur auf Laptops und Smartphones, sondern auf eine ganze Reihe von Technologien, die im Netzwerk arbeiten – einschließlich Fernseher, Drucker und Klimaanlagen.

Das aktuell relevanteste Thema sind natürlich Laptops und Smartphones, die von Mitarbeitern außerhalb des Büros betrieben werden; für den Zugriff auf und den Umgang mit Unternehmensdaten verwendet werden.

Während es relativ einfach sein kann, ein sicheres Büronetzwerk einzurichten, führen Remote-Mitarbeiter ihre Arbeit in ihren eigenen Netzwerken aus – schwer zu erreichen und noch schwieriger, sie zu jeder Installation zu bringen, zum Beispiel Sicherheitsmaßnahmen.

Hier ist ein MDM nützlich.

Jedes Gerät, das es benötigt, einschließlich Firmen-Laptops und andere Arbeitsgeräte, kann mit einem MDM-Agenten installiert werden, der seine Verwaltung ermöglicht.

Von dort aus kann die IT Geräte aus der Ferne überwachen, notwendige Software-Updates durchführen, um Sicherheitslücken zu beheben, und Daten von Geräten löschen, falls sie verloren gehen oder gestohlen werden.

Andere Möglichkeiten, wie ein MDM helfen kann:

- Beschränken Sie den Zugriff auf Apps oder Geräteeinstellungen

- Geräte standardisieren

- Legen Sie Sicherheitsrichtlinien fest

- Netzwerksicherheit für BYOD-Richtlinien aktivieren

- Schnellere Gerätebereitstellung, Bereitstellung und Einarbeitung von Mitarbeitern

Erweiterte Spam-Filterung

Woran denken Sie, wenn Sie sich einen Hacker vorstellen? Jemand, der Malware konstruiert, die aus endlosen Codezeilen besteht, um Zugang zu einem Hochsicherheitsserver zu erhalten?

Nun, diese Art von Cyberkriminalität gibt es, aber die größte Bedrohung für Unternehmen ist tatsächlich die gute altmodische E-Mail.

Spam-E-Mails, die ahnungslose Benutzer dazu verleiten sollen, persönliche oder geschäftskritische Daten preiszugeben, werden allgemein als Phishing-E-Mails bezeichnet.

Phishing war bereits lange vor 2020 eine beliebte Technik für Cyberkriminalität und ein Sicherheitsaspekt, mit dem KMUs und größere Unternehmen gleichermaßen zu kämpfen haben.

64 % der Unternehmen haben im letzten Jahr einen Phishing-Angriff erlebt

Die gegenwärtige Pandemie hat in dieser speziellen Hinsicht nur Öl ins Feuer gegossen, wie es bei Cyberangriffen im Allgemeinen der Fall ist.

Wir haben kürzlich einen Blog über Cyberkriminelle veröffentlicht, die Microsoft Sway verwenden, um außergewöhnlich überzeugende Zielseiten zu erstellen, die jeden dazu verleiten könnten, seine Daten einzugeben. Wir empfehlen außerdem, unsere bereits erwähnten Fragen und Antworten zu COVID-19-bezogenen Betrügereien mit unserem Direktor der MIT-Sicherheitsdienste zu lesen, um ein besseres Verständnis dafür zu erlangen, was diese Betrügereien antreibt und wie sie bekämpft werden sollten.

Hier kann ein fortschrittlicher Spam-Filter Ihre Chancen erheblich verbessern, einen Verstoß zu verhindern.

Aber haben E-Mail-Anbieter nicht sowieso Spam-Filter?

Nun ja, aber kostenlose Filter fehlen oft in vielen der Filtertechniken, die von fortgeschrittenen Filtern verwendet werden. Jeder, der ein Gmail-Konto hat, weiß, dass Spam trotz seines Filters immer noch durchkommen kann.

Ein qualitativ hochwertiger Spam-Filter bietet die folgenden Techniken:

- Reputationsbasierte E-Mail-Filter

- Weiße Liste

- Schwarze Liste

- Greylisting

- Virenschutz

- Inhaltsanalyse

Virenschutz der nächsten Generation

Die Verbreitung von Geräten und der Aufstieg der IoT-Technologie hat nicht nur zu einer erheblichen Zunahme der Anzahl von Endpunkten geführt, die ein Krimineller als Einstiegspunkte verwenden kann, sondern auch zu einem Problem bei der Bereitstellung von Antivirensoftware.

Antivirus wird auf jedem Gerät benötigt, insbesondere auf Geräten, die außerhalb des Büros betrieben werden. Darüber hinaus verfügt herkömmliches Antivirenprogramm, an das sich viele gewöhnt haben werden, einfach nicht über die erforderlichen Funktionen für einen sicheren Schutz im Jahr 2020.

Antivirus der nächsten Generation verwendet fortschrittliche Technologie, die ihm einen deutlichen Vorteil gegenüber regulären Antivirus-Lösungen verschafft. Technologie wie:

- Maschinelles Lernen: Dateien werden vor der Verwendung mit einem automatisierten Bot analysiert, der alle schädlichen Elemente entdecken kann – alles ohne Unterbrechung für den Benutzer

- Verhaltensanalyse: Computerprozesse können in Echtzeit überwacht und abnormales Verhalten erkannt werden, wodurch bösartige Prozesse beendet werden

- Threat Intelligence: Wenn ein Gerät auf eine Bedrohung stößt, wird jedes andere Gerät im Netzwerk aktualisiert, um der Gefahr zu begegnen, ohne dass manuelle Eingaben erforderlich sind.

Unternehmen benötigen proaktive Lösungen, die wachsen und sich ändern können, wenn sich ihre Anforderungen entwickeln. Dies ist der ultimative Vorteil von Antivirenprogrammen der nächsten Generation.

Kleine und mittelständische Unternehmen können den Stress und die Verantwortung für die Verwaltung von Updates, Scans und Verwaltung von Antivirensoftware auf eine Lösung der nächsten Generation übertragen, die darauf ausgelegt ist, die ganze schwere Arbeit für Sie zu erledigen.

Multifaktor-Authentifizierung

Viele von uns sind mit MFA vertraut. Wir verwenden es, um uns bei unseren Bankkonten und anderen Diensten anzumelden, die unsere sensibelsten Informationen hosten.

Ihr Unternehmen ist nicht anders – überall gibt es vertrauliche Informationen, und alles ist für einen Cyberkriminellen nützlich, wenn er sie in die Hände bekommt.

Verwandter Beitrag: Was ist Cyberhygiene?

Die erweiterte Überprüfung für Benutzer, die Geräte verwenden oder sich in Ihr Netzwerk einloggen, ist eine einfache und hochwirksame Methode, um eine Kompromittierung zu vermeiden.

Microsoft Cloud-Dienste sehen jeden Tag 300 Millionen betrügerische Anmeldeversuche. Sie schätzen, dass MFA 99,9 % der automatisierten Angriffe blockiert

MFA funktioniert durch die Kombination einer herkömmlichen Anmeldemethode (normalerweise ein Passwort) mit einer persönlicheren Methode wie einem Fingerabdruck oder einer Textnachricht.

Während die Mitarbeiter MFA anfangs zweifellos etwas frustrierend finden werden, besteht kein Zweifel daran, warum einige der sicherheitsbewusstesten Organisationen des Landes MFA verwenden – weil es einfach zu implementieren ist und funktioniert.

Es ist auch ratsam, dass Sie über ein System zur Verwaltung von Anmeldeinformationen verfügen, das Ihre Passwörter mit soliden Verschlüsselungsmethoden schützt.

Sicherheitsbewusstsein

Wir bei Impact sprechen viel darüber, wie wichtig es ist, Mitarbeiter zu haben, die wissen, wie sie bei Cyberangriffen wachsam bleiben und welche Maßnahmen sie ergreifen können, um sich vor Schaden zu schützen.

Tatsache bleibt, dass Mitarbeiter die weiche Unterseite Ihres Unternehmens darstellen. Sie wissen oft nicht, wie sie mit Phishing-Angriffen umgehen sollen, und ein falscher Klick genügt, und die Angreifer sind drin.

Laut Kaspersky waren 46 % der Cybersicherheitsvorfälle im letzten Jahr auf nachlässiges oder uninformiertes Personal zurückzuführen

Angesichts der Pandemie wird diese Schwachstelle mehr denn je ausgenutzt, und ein untersuchter Monat zwischen dem 25. Februar und dem 25. März ergab, dass die täglichen erfolgreichen E-Mail-Phishing-Versuche um den Faktor 32 gestiegen sind.

Jetzt, wo sie von zu Hause aus arbeiten, sind die Arbeitnehmer in Bezug auf den Schutz von sich und ihren mobilen Geräten vor Cyberangriffen (sozusagen) oft völlig auf sich allein gestellt, und viele von ihnen werden nicht wissen, wie.

Einfach gesagt: Wenn Sie nicht in das Sicherheitsbewusstsein Ihrer Mitarbeiter investieren, war die Zeit dafür nie dringender.

KMUs, die kein Sicherheitsbewusstseinsprogramm für Mitarbeiter nutzen, schlafwandeln in eine Katastrophe.

Endeffekt

- Die Verbreitung mobiler Geräte hat die Art und Weise, wie Unternehmen an die Sicherheit mobiler Geräte herangehen sollten, radikal verändert

- Fortschrittliche Tools wie MDM, Virenschutz der nächsten Generation und fortschrittliche Spam-Filter sind die Federn in der Kappe einer leistungsfähigen Cybersicherheitsstrategie

- Ältere und Legacy-Cybersicherheitstools sind oft nicht mehr in der Lage, eine so große Anzahl von Geräten zu schützen

- Vergessen Sie Ihre Mitarbeiter nicht! Sie müssen wissen, worauf sie achten müssen und wie sie ihre mobilen Geräte vor Schäden schützen können, insbesondere angesichts der aktuellen Umgebung

Angesichts der jüngsten Ereignisse müssen viele Unternehmen ihre Cybersicherheit aufholen und versuchen, provisorische Lösungen zu implementieren, um verlorenes Terrain aufzuholen, während ihre Belegschaften für die unmittelbare Zukunft aus der Ferne arbeiten.

Um mehr darüber zu erfahren, wie Sie sicherstellen können, dass die Cybersicherheit Ihres Unternehmens jetzt und in Zukunft in gutem Zustand ist, laden Sie unser eBook „Was macht eine gute Cybersicherheitsverteidigung für ein modernes KMU aus?“ herunter.