Jak wygląda strategia bezpieczeństwa urządzeń mobilnych?

Opublikowany: 2020-05-07Dlaczego potrzebujemy bezpieczeństwa urządzeń mobilnych? Odpowiedź jest bardzo prosta: uniknąć naruszeń danych.

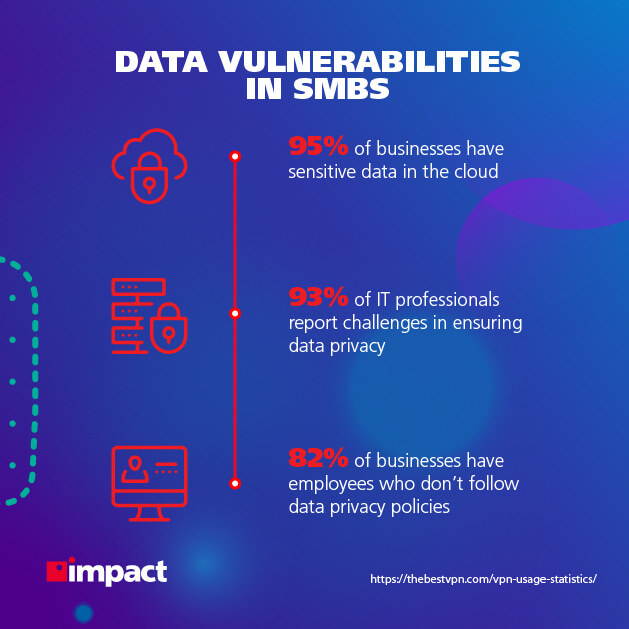

A jakie są szanse na naruszenie danych w przypadku przeciętnego SMB? Dużo wyższy niż można by się spodziewać.

Raport firmy Verizon dotyczący naruszeń danych z zeszłego roku wykazał, że 43% wszystkich cyberataków jest wymierzonych w małe i średnie firmy.

Gdy weźmiesz pod uwagę, że prawie połowa (47%) małych i średnich firm twierdzi, że nie rozumie, jak chronić swoje firmy przed cyberatakami, możesz zacząć dostrzegać środowisko, w którym organizacje są szczególnie narażone.

A cyberataki to nie żarty; wśród firm, które nie mają planu odzyskiwania po awarii, które doznały poważnego naruszenia, 93% z nich wypada z działalności w ciągu roku.

Powodem, dla którego jest to ważne dla firm, jest to, że stwierdzenie, że rok 2020 rozpoczął się pod względem bezpieczeństwa w cyberprzestrzeni, byłoby niedopowiedzeniem.

Bezpieczeństwo urządzeń mobilnych i COVID-19

Obecny krajobraz okazał się podatnym gruntem dla cyberprzestępców.

Ludzie są z dala od swoich biur, często z niezabezpieczonymi urządzeniami i bez wiedzy, jak proaktywnie przeciwdziałać wymierzonym w nich cyberatakom.

Hakerzy żerują na ludzkich lękach i niepokojach oraz wykorzystują nieprzygotowane firmy do zarabiania pieniędzy.

Pojawiają się historie o oszustwach związanych z COVID-19, które tracą Amerykanów 13,4 miliona dolarów na oszustwa, a Google twierdzi, że blokują 240 milionów wiadomości spamowych dziennie związanych z wirusem.

Powiązany post: Oszustwa związane z koronawirusem: pytania i odpowiedzi z dyrektorem Impact ds. Usług bezpieczeństwa MIT

Krótko mówiąc, firmy i ich pracownicy — z których większość pracuje zdalnie z urządzeniami mobilnymi — są bardziej narażeni niż kiedykolwiek.

Małe i średnie firmy muszą działać i to szybko.

Mając to na uwadze, przyjrzyjmy się podstawowym komponentom, które składają się na strategię bezpieczeństwa urządzeń mobilnych.

MDM

Zarządzanie urządzeniami mobilnymi, czyli MDM, to jedno z najważniejszych narzędzi, jakie firma może mieć do swojej dyspozycji.

Systemy MDM były zazwyczaj używane w przeszłości przez organizacje, które chcą mieć widoczność na urządzeniach mobilnych w sieciach biurowych.

W ostatnich latach liczba urządzeń w dowolnej sieci dramatycznie wzrosła dzięki temu, co nazywamy obecnie Internetem Rzeczy.

87% firm jest w pewnym stopniu uzależnionych od dostępu swoich pracowników do mobilnych aplikacji biznesowych ze swoich smartfonów

Technologia IoT nie odnosi się tylko do laptopów i smartfonów, ale raczej do całego szeregu technologii działających w sieci – w tym telewizorów, drukarek i HVAC.

Obecnie najbardziej istotne dla omawianego tematu są oczywiście laptopy i smartfony obsługiwane przez pracowników poza biurem; wykorzystywane do uzyskiwania dostępu i obsługi danych firmy.

Chociaż konfiguracja bezpiecznej sieci biurowej może być stosunkowo prosta, pracownicy zdalni wykonują swoją pracę we własnych sieciach — trudno dostępnych, a jeszcze trudniej jest im dotrzeć do każdej instalacji, na przykład zabezpieczeń.

Tutaj przydaje się MDM.

Każde urządzenie, które tego potrzebuje, w tym laptopy firmowe i inne urządzenia robocze, można zainstalować z agentem MDM, który umożliwia zarządzanie nim.

Stamtąd dział IT może zdalnie monitorować urządzenia, przesyłać niezbędne aktualizacje oprogramowania, aby załatać luki w zabezpieczeniach, a także usuwać dane z urządzeń w przypadku ich zgubienia lub kradzieży.

Inne sposoby, w jakie MDM może pomóc:

- Ogranicz dostęp do aplikacji lub ustawień urządzenia

- Standaryzacja urządzeń

- Ustal zasady bezpieczeństwa

- Włącz zabezpieczenia sieci dla polityk BYOD

- Szybsze udostępnianie urządzeń, wdrażanie i wdrażanie pracowników

Zaawansowane filtrowanie spamu

Kiedy wyobrażasz sobie hakera, o czym myślisz? Ktoś, kto tworzy złośliwe oprogramowanie składające się z niekończących się linijek kodu, aby uzyskać dostęp do serwera o wysokim poziomie bezpieczeństwa?

Cóż, ten rodzaj cyberprzestępczości istnieje, ale największym zagrożeniem dla biznesu jest tak naprawdę dobra, staromodna poczta e-mail.

Wiadomości spamowe mające na celu nakłonienie niczego niepodejrzewających użytkowników do przekazania danych osobistych lub kluczowych dla firmy są powszechnie znane jako wiadomości phishingowe.

Phishing był popularną techniką cyberprzestępczości na długo przed 2020 r. i aspektem bezpieczeństwa, z którym borykają się zarówno małe, jak i większe przedsiębiorstwa.

64% organizacji doświadczyło ataku phishingowego w ciągu ostatniego roku

Obecna pandemia tylko pod tym względem dodała oliwy do ognia, podobnie jak ogólnie w przypadku cyberataków.

Niedawno opublikowaliśmy blog na temat cyberprzestępców wykorzystujących Microsoft Sway do tworzenia wyjątkowo przekonujących stron docelowych, które mogą nakłonić każdego do wpisania swoich danych. Zalecamy również zapoznanie się z naszymi wcześniej wymienionymi pytaniami i odpowiedziami na temat oszustw związanych z COVID-19 z naszym dyrektorem MIT Security Services, aby lepiej zrozumieć, co napędza te oszustwa i jak należy z nimi walczyć.

W tym miejscu zaawansowane filtrowanie spamu może znacznie zwiększyć szanse powstrzymania naruszenia.

Ale czy dostawcy poczty e-mail i tak nie mają filtrów antyspamowych?

Cóż, tak, ale filtrów, które są darmowe, często brakuje wielu technik filtrowania używanych przez zaawansowane filtry. Każdy, kto ma konto Gmail, będzie wiedział, że spam może się przedostać, pomimo jego filtra.

Wysokiej jakości zaawansowany filtr antyspamowy oferuje następujące techniki:

- Filtry e-mail oparte na reputacji

- Biała lista

- Czarna lista

- Szara lista

- Antywirus

- Analiza treści

Antywirus nowej generacji

Rozprzestrzenianie się urządzeń i rozwój technologii IoT nie tylko spowodował znaczny wzrost liczby punktów końcowych, które przestępca może wykorzystać jako punkty wejścia, ale także spowodował problem z dostarczaniem oprogramowania antywirusowego.

Antywirus jest potrzebny na każdym urządzeniu, zwłaszcza tym, które działa poza biurem. Co więcej, tradycyjny program antywirusowy, do którego wiele osób się przyzwyczai, po prostu nie ma niezbędnych możliwości zapewnienia bezpiecznej ochrony w 2020 roku.

Antywirus nowej generacji wykorzystuje zaawansowaną technologię, która daje mu wyraźną przewagę nad zwykłymi rozwiązaniami antywirusowymi. Technologie takie jak:

- Uczenie maszynowe: pliki są analizowane przed użyciem za pomocą zautomatyzowanego bota, który może wykryć wszelkie złośliwe elementy — wszystko bez żadnych przerw dla użytkownika

- Analiza zachowania: Procesy komputerowe mogą być monitorowane w czasie rzeczywistym i wykrywać wszelkie nietypowe zachowania, przerywając złośliwe procesy

- Analiza zagrożeń: Gdy urządzenie napotka zagrożenie, każde inne urządzenie w sieci zostanie zaktualizowane, aby przeciwdziałać niebezpieczeństwu bez konieczności ręcznego wprowadzania danych.

Firmy potrzebują proaktywnych rozwiązań, które mogą się rozwijać i zmieniać w miarę rozwoju ich potrzeb. To największa zaleta antywirusa nowej generacji.

Małe i średnie firmy mogą odciążyć stres i odpowiedzialność związaną z zarządzaniem aktualizacjami oprogramowania antywirusowego, skanowaniem i zarządzaniem na rzecz rozwiązania nowej generacji, które zaprojektowano z myślą o wykonywaniu wszystkich ciężkich zadań za Ciebie.

Uwierzytelnianie wieloskładnikowe

Wielu z nas zna MSZ. Używamy go do logowania się na nasze konta bankowe i inne usługi, które przechowują nasze najbardziej wrażliwe informacje.

Twoja firma nie jest inna — informacje poufne są wszędzie i wszystkie przydadzą się cyberprzestępcom, jeśli dostaną je w swoje ręce.

Powiązany post: Co to jest cyberhigiena?

Zaawansowana weryfikacja dla użytkowników korzystających z urządzeń lub logujących się do sieci to prosty i wysoce skuteczny sposób na uniknięcie włamań.

Usługi w chmurze firmy Microsoft odnotowują 300 milionów fałszywych prób logowania każdego dnia. Szacują, że MFA blokuje 99,9% zautomatyzowanych ataków

MFA działa, łącząc tradycyjną metodę logowania (zazwyczaj hasło) z bardziej osobistą metodą, taką jak odcisk palca lub wiadomość tekstowa.

Chociaż personel bez wątpienia początkowo będzie uważał MFA za nieco frustrujące, nie ma wątpliwości, dlaczego niektóre z najbardziej świadomych bezpieczeństwa organizacji w kraju używają MFA — to dlatego, że jest prosty we wdrożeniu i działa.

Wskazane jest również posiadanie systemu zarządzania poświadczeniami, który chroni Twoje hasła za pomocą solidnych metod szyfrowania.

Świadomość bezpieczeństwa

W Impact dużo mówimy o tym, jak ważne jest, aby pracownicy byli świadomi, jak zachować czujność na cyberataki i jakie środki mogą podjąć, aby chronić się przed krzywdą.

Faktem jest, że pracownicy reprezentują miękkie podbrzusze Twojej firmy. Często nie wiedzą, jak radzić sobie z atakami phishingowymi, a wystarczy jedno błędne kliknięcie i atakujący są w środku.

Według firmy Kaspersky, 46% incydentów związanych z cyberbezpieczeństwem w ostatnim roku było spowodowanych przez nieostrożny lub niedoinformowany personel

W świetle pandemii ta słabość jest wykorzystywana bardziej niż kiedykolwiek, a jeden z badanych miesięcy, między 25 lutego a 25 marca, wykazał, że liczba udanych prób phishingu e-mail wzrosła 32-krotnie.

Teraz, pracując w domu, pracownicy często są pozostawieni całkowicie samym sobie (że tak powiem) w zakresie ochrony siebie i swoich urządzeń mobilnych przed cyberatakami, a wielu z nich nie będzie wiedziało, jak to zrobić.

Mówiąc prościej, jeśli nie inwestujesz w świadomość bezpieczeństwa swoich pracowników, nigdy nie było na to pilniejszej chwili.

Małe i średnie firmy, które nie korzystają z programu uświadamiającego pracowników w zakresie bezpieczeństwa, popadają w katastrofę.

Dolna linia

- Rozprzestrzenianie się urządzeń mobilnych radykalnie zmieniło sposób, w jaki firmy powinny podchodzić do bezpieczeństwa urządzeń mobilnych

- Zaawansowane narzędzia, takie jak MDM, program antywirusowy nowej generacji i zaawansowane filtry antyspamowe, to podstawa skutecznej strategii cyberbezpieczeństwa

- Starsze i starsze narzędzia cyberbezpieczeństwa często nie są już w stanie chronić tak dużej liczby urządzeń

- Nie zapomnij o swoich pracownikach! Muszą wiedzieć, na co zwracać uwagę i jak chronić swoje urządzenia mobilne przed uszkodzeniami, zwłaszcza w obecnym środowisku

W świetle ostatnich wydarzeń wiele organizacji nadrabia zaległości w zakresie cyberbezpieczeństwa, próbując wdrożyć prowizoryczne rozwiązania, aby nadrobić stracony grunt, podczas gdy ich pracownicy pracują zdalnie w najbliższej przyszłości.

Aby dowiedzieć się więcej o tym, jak zadbać o bezpieczeństwo cybernetyczne swojej firmy na teraz i na przyszłość, pobierz nasz e-book „Co sprawia, że nowoczesna ochrona przed cyberbezpieczeństwem jest dobra?”.