10 Cybersicherheitsstatistiken, die Sie für 2020 kennen müssen

Veröffentlicht: 2020-04-29Cybersicherheitsstatistik, Aktualisierung April 2020:

Aufgrund des COVID-19-Ausbruchs haben wir einen starken Anstieg der Anzahl und Schwere von Cyberangriffen von Kriminellen erlebt, die versuchen, die Ängste und Ängste der Menschen in Bezug auf die Pandemie auszunutzen.

Diese werden regelmäßig durch den Einsatz von Phishing begangen, einer Technik, bei der ahnungslose Benutzer dazu verleitet werden, vertrauliche Informationen wie ihre Sozialversicherung, Bankdaten oder Arbeits-Login preiszugeben.

Um mehr darüber zu erfahren, wie Kriminelle Benutzer täuschen, werfen Sie einen Blick auf unseren Blogbeitrag darüber, wie Hacker Microsoft Sway verwenden, um überzeugende Zielseiten zu erstellen, die selbst die Klügsten von uns erwischen würden.

Angriffe wie diese sind leider nur die Spitze des Eisbergs, wie Sie anhand der folgenden Statistiken zur Cybersicherheit sehen werden. Es ist von entscheidender Bedeutung, dass insbesondere KMUs gegenüber den Gefahren von Cyberangriffen wachsam bleiben und alle Maßnahmen ergreifen, um sicherzustellen, dass sie nicht zum Opfer werden.

Verwandter Beitrag: Coronavirus-Betrug: Fragen und Antworten mit Impacts Director of MIT Security Services

Cybersicherheitsstatistiken, die Sie für 2020 kennen müssen

Sie sind vielleicht damit vertraut, dass Cyberangriffe hin und wieder eine Nachricht sind, wenn ein großes Unternehmen angegriffen wird.

Sie hören vielleicht, dass Hunderte Millionen Konten kompromittiert oder große Geldbeträge bei einem eigenständigen Angriff gestohlen wurden.

Die eigentliche Sorge und zunehmende Besorgnis gilt jedoch den KMUs, die sich mit immer ausgefeilteren Hacking-Methoden zunehmend einer häufigen Bedrohung durch Angriffe ausgesetzt sehen.

Fast die Hälfte aller Cyberangriffe zielen auf KMU ab, eine Zahl, die voraussichtlich noch steigen wird.

Angesichts der Tatsache, dass 99,7 % aller Unternehmen in den USA KMU sind (definiert als Unternehmen mit 500 oder weniger Mitarbeitern), sind Unternehmensleiter besorgt über die Auswirkungen, die diese Angriffe auf sie haben könnten.

Für viele ist es eine Frage des Wann, nicht ob, und ohne die richtigen Werkzeuge, die Ihnen zur Verfügung stehen, könnten Sie sich später auf eine Katastrophe einstellen.

Hier ist unsere Liste mit 10 Cybersicherheitsstatistiken, die Sie ernsthaft darüber nachdenken lassen, Ihr Unternehmen vor modernen Cyberbedrohungen zu schützen:

1. 90 % der Remote-Code-Execution-Angriffe sind mit Crypto-Mining verbunden

Ein RCE-Angriff (Remote Code Execution) ermöglicht dem Angreifer vollständigen Fernzugriff auf das Gerät des Opfers.

Dabei können sie bösartige Programme ausführen und die vollständige Kontrolle über das kompromittierte System übernehmen.

Während eines RCE-Angriffs wird eine Anfrage an einen externen Ort gesendet, um Malware auf das Gerät herunterzuladen.

Der jüngste Trend hat dazu geführt, dass Krypto-Mining bei diesen Angriffen zur dominierenden Malware der Wahl geworden ist.

Crypto-Mining ist ein vollkommen legitimer Prozess, der verwendet wird, um Kryptowährungen wie Bitcoin zu verdienen.

Es erfordert auch enorme Mengen an Hardwareleistung, um erfolgreich zu sein.

Zu diesem Zweck verwenden Cyberkriminelle Malware, um eine große Anzahl von Geräten zu infizieren, um die Arbeit für sie zu erledigen.

Schätzungen zufolge waren weit über eine halbe Milliarde Menschen von diesen Angriffen betroffen.

2. 94 % der Malware wird per E-Mail versendet

E-Mail ist bei weitem das dominanteste Vehikel für Cyberangriffe.

Es ist eine bedauerliche Realität, dass viele Geschäftsinhaber die Gefahr nicht respektieren, die dadurch entsteht, dass die E-Mail-Server ihrer Mitarbeiter nicht effektiv gesichert werden.

Ein besseres Verständnis der Verschlüsselungsoptionen in Bezug auf die unternehmensweite E-Mail-Nutzung ist unerlässlich.

Stellen Sie beispielsweise sicher, dass Ihre E-Mail-Sitzungen mit Transport Layer Security (TLS) geschützt sind, damit wertvolle Informationen nicht abgefangen werden können.

Die Verwendung eines vertrauenswürdigen webbasierten E-Mail-Dienstes garantiert Ihnen diesen Schutz.

Machen Sie sich mit E-Mail Data Loss Prevention (DLP) vertraut, einer Lösung, die vertrauliche Nachrichten analysiert und proaktiv verschlüsselt – und in einigen Fällen blockiert –, um Benutzern zusätzlichen Schutz zu bieten.

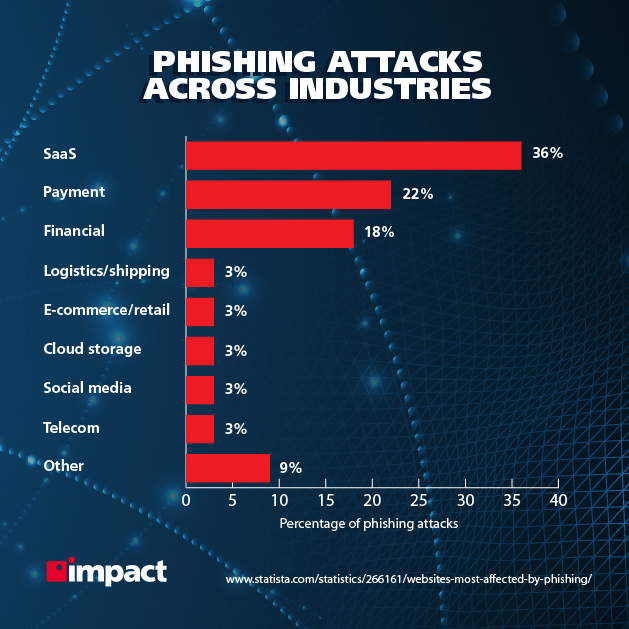

3. 56 % der IT-Entscheidungsträger geben an, dass gezielte Phishing-Angriffe ihre größte Sicherheitsbedrohung darstellen

Phishing, die Praxis, Menschen dazu zu verleiten, vertrauliche Informationen preiszugeben, indem sie sich als legitime Person oder Organisation ausgibt, ist nach wie vor eine ständige Bedrohung für Unternehmen.

Üblicherweise per E-Mail-Spamming durchgeführt, gaben 76 % der Unternehmen an, im Jahr 2018 Opfer eines Phishing-Angriffs geworden zu sein.

Es sollte nicht überraschen, dass die Praxis nach wie vor ein Hauptanliegen vieler IT-Abteilungen ist, die oft das Rückgrat der technischen Fähigkeiten eines Unternehmens bilden.

Für alle Unternehmen wird es immer jemanden in einem Unternehmen geben, der auf einen Phishing-Angriff hereinfällt.

Menschliches Versagen ist die häufigste Ursache für Datenschutzverletzungen durch Cyberangriffe, wobei 52 % der Vorfälle direkt darauf zurückzuführen sind

Schulungen zum Umgang mit verdächtigen E-Mails sind ein Muss, um diese Angriffe zu vermeiden – seien Sie vorsichtig bei Pop-ups. die Sicherheit einer Website überprüfen; Antivirensoftware verwenden; Halten Sie Ihren Browser auf dem neuesten Stand.

4. Dateilose Angriffe stiegen im ersten und zweiten Quartal 2019 um 265 %

Auch als Nicht-Malware-Angriff bekannt, funktionieren dateilose Cyberangriffe, indem sie Software verwenden, die bereits auf dem Gerät des Opfers vorhanden ist.

Dateilose Techniken machten 2019 51 % der Angriffe aus, verglichen mit 40 % im Jahr 2018

Regelmäßige Malware-Angriffe können abgefangen werden, da sie auf Ihre Festplatte schreiben müssen.

Dateilose Angriffe sind verstohlener und werden durch Klicken auf einen fehlerhaften Link oder ein Popup-Fenster ausgelöst, an dem die Infektion beginnt.

Schädliche Skripte aus dem Popup werden dann auf einem bereits installierten Programm wie PowerShell auf dem Computer des Benutzers ausgeführt und beginnen, vertrauliche Informationen zu finden, die sie an den Hacker senden können.

Dateilose Angriffe werden von Antivirensoftware relativ übersehen, da sie wenig bis gar keinen Fußabdruck hinterlassen, was sie für viele Cyberkriminelle zu einer Methode der Wahl macht.

Auch hier sind Präventionstechniken für Phishing anwendbar: Seien Sie vorsichtig; Halten Sie Ihre Programme auf dem neuesten Stand; und bei Bedarf können Sie Apps wie PowerShell in der Systemsteuerung deaktivieren, um die Sicherheit zu gewährleisten.

5. Der durchschnittliche Ransomware-Angriff kostet ein Unternehmen 5 Millionen US-Dollar

Wenn Ihr Unternehmen von einem Cyberangriff getroffen wird, sind nicht nur kompromittierte Daten Ihre Sorge, sondern auch die Unterbrechung Ihres Betriebs.

Untätigkeit in Ihrem Unternehmen stellt enorme Kosten dar, wobei 5 Millionen US-Dollar der durchschnittliche Verlust ist – 1,25 Millionen US-Dollar durch Systemausfallzeiten und 1,5 Millionen US-Dollar durch IT- und Endbenutzer-Produktivitätsverluste sind die größten Verluste.

Die Kosten von Ransomware können für den täglichen Betrieb eines Unternehmens erheblich sein.

Ausfallzeiten können oft durch eine effektive Kommunikationsstruktur innerhalb des Unternehmens gemildert werden.

Mit den richtigen Lösungen wird ein agiles und digital ausgereiftes Unternehmen in die Lage versetzt, einem solchen Angriff entgegenzuwirken, bevor er sich ausbreitet.

6. Unternehmen benötigen durchschnittlich 197 Tage, um Datenschutzverletzungen zu identifizieren

Dies ist eine dieser Cybersicherheitsstatistiken, die jeden Geschäftsführer verblüffen sollte: Es dauert im Durchschnitt weit über sechs Monate, bis Unternehmen einen Verstoß in ihrem System erkennen.

Es dauert weitere 69 Tage, um diesen Verstoß einzudämmen.

Diese Verstöße sind teuer, zeitaufwändig und manchmal lähmend – insbesondere für KMU, die sich den Luxus von Zeit und Blankoschecks kaum leisten können, um sie zu lösen.

Vorbereitet zu sein und schnell auf einen Angriff reagieren zu können, ist absolut entscheidend für ein Unternehmen.

Hier kann ein dedizierter Managed Security Service Provider (MSSP) von entscheidender Bedeutung sein – einen Partner zu haben, der den Zustand Ihrer Systemsicherheit rund um die Uhr überwachen und bei Bedarf Maßnahmen ergreifen kann, kann den Unterschied zwischen einem Ausrutscher und einer Kernschmelze ausmachen.

Verwandter Beitrag: Warum ein Managed Security Service Provider (MSSP) gut für Ihr Unternehmen ist

7. Die Budgetierung für Cybersicherheit ist seit 2010 um 141 % gestiegen

KMU geben mehr denn je für die Verbesserung ihrer technischen Lösungen im Interesse ihrer Sicherheit aus.

In den vergangenen Jahren waren Bundes-Compliance-Gesetze der Hauptgrund für landesweite Ausgabensteigerungen.

Angesichts der drohenden Geldstrafen für Datenschutzverletzungen investieren Unternehmen erstmals in ihre Sicherheit, um kostspielige Angriffe auf ihre Daten zu verhindern.

71 % der US-Unternehmen haben einen Verstoß erlebt – 46 % in den letzten 12 Monaten.

8. 88 % der Unternehmen gaben mehr als 1 Million US-Dollar für die Vorbereitung auf die DSGVO aus

Mit dem Inkrafttreten der DSGVO für EU-Bürger im vergangenen Jahr haben US-Unternehmen Millionen ausgegeben, um sich darauf vorzubereiten, die neuen Vorschriften für ihre europäischen Besucher einzuhalten. 88 % der Unternehmen gaben an, mehr als 1 Million US-Dollar für die Vorbereitung ausgegeben zu haben.

Angesichts der umfangreichen Lobbyarbeit für einen US-Zwilling der DSGVO und angesichts des kalifornischen Datenschutzgesetzes CCPA wird die Vorbereitung auf eine landesweite Datenschutzregelung als kluger Schachzug angesehen, um ein Unternehmen zukunftssicher zu machen.

9. 61 % der Unternehmen haben einen IoT-Sicherheitsvorfall erlebt

Die Funktionalität des Internet of Things (IoT) innerhalb eines Unternehmens kann ein wichtiger Vorteil für eine zukunftsorientierte Organisation sein, und ihre Effektivität wird weiter zunehmen.

Im Jahr 2014 entdeckte HP, dass fast 70 % der IoT-Geräte anfällig für Angriffe von externen Quellen waren.

Da 61 % der Unternehmen Sicherheitsvorfälle mit IoT-Geräten haben, handelt es sich um eine Cyberbedrohung, die für Unternehmen im Jahr 2020 eindeutig immer noch ein Problem darstellt.

Dies macht den Schutz der IoT-Technologie zu einem wachsenden Anliegen für KMUs, die diese häufiger verwenden.

Zu den wirksamen Präventivmaßnahmen gehören das Unternehmenssystem zur Begrenzung der auf IoT-Geräten gespeicherten Datenmenge; und das Ausführen bestimmter Funktionen nicht zuzulassen, bis das Gerät richtig konfiguriert wurde.

10. 71 % der KMUs sind nicht auf Cybersicherheitsrisiken vorbereitet

IT-Entscheidungsträger sind in ihrem Glauben an die Bedrohungen ihrer Cybersicherheit überwältigend.

96 % glauben, dass ihre Organisationen anfällig für externe Cyberangriffe sind, und 71 % sagen, dass sie nicht darauf vorbereitet sind, mit ihnen fertig zu werden.

Angesichts der Tatsache, dass Cyberbedrohungen zu einer allgegenwärtigen Gefahr für KMU werden, ist es kein Wunder, dass Entscheidungsträger in der IT besorgt sind.

Wenn es einen Zeitpunkt gab, in eine Strategie zu investieren, um Ihr Unternehmen vor diesen Bedrohungen zu schützen und zu verteidigen, dann jetzt.

Wenn diese Cybersicherheitsstatistiken Sie veranlasst haben, zweimal über Ihre Unternehmenssicherheit nachzudenken, dann sind Sie nicht allein. Angesichts der jüngsten Ereignisse haben viele Unternehmen versucht, aufzuholen und versuchen, provisorische Cloud-Lösungen zu implementieren, um verlorenes Terrain aufzuholen, während ihre Belegschaften für die unmittelbare Zukunft auf Remote-Arbeit umstellen. Die Abwehr von Cyberangriffen ist ein herausfordernder, aber notwendiger Aspekt jedes modernen Unternehmens, und die Nutzung von Cloud-Diensten kann dazu beitragen, ein wasserdichtes Unternehmen aufzubauen.

Um mehr darüber zu erfahren, wie die Cloud sicherstellen kann, dass Ihr Unternehmen für die Zukunft gerüstet ist, laden Sie unser eBook „Welche Cloud-Option ist die richtige für Ihr Unternehmen?“ herunter.