كيفية تطوير برنامج متوافق مع اللائحة العامة لحماية البيانات (GDPR) لشركتك؟

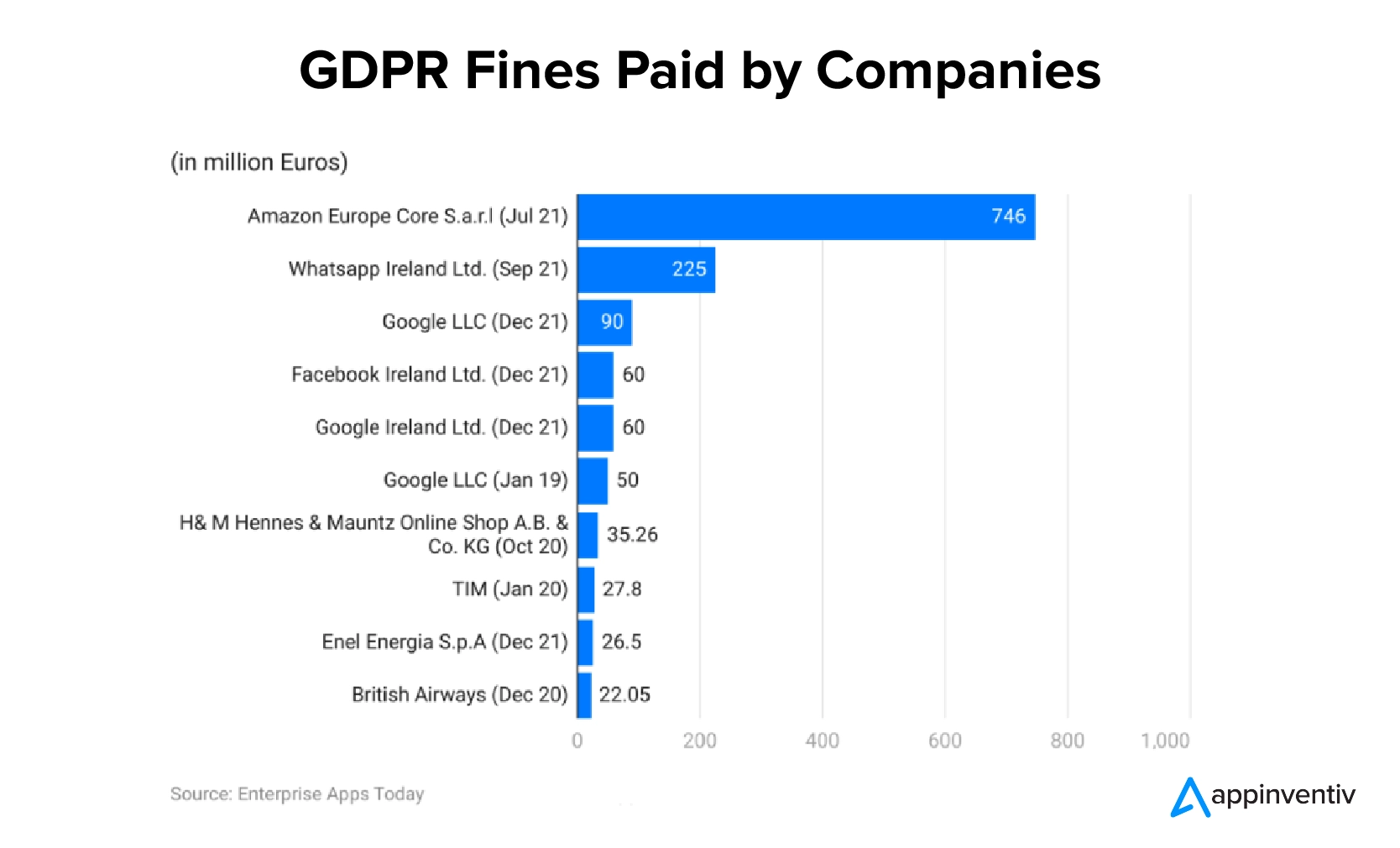

نشرت: 2024-02-16لقد اجتاحت التكنولوجيا العالم، مما يعرض الشركات وأصولها القيمة إلى المخاطر المتزايدة المتمثلة في اختراق البيانات والسرقة الإلكترونية. ولمعالجة هذه المخاوف المتعلقة بخصوصية البيانات وتأمين الأصول المهمة للأعمال من سرقة البيانات، قامت الهيئات الإدارية والجهات التنظيمية في جميع أنحاء العالم بوضع لوائح وامتثالات مختلفة. يعد قانون تنظيم حماية البيانات العامة (GDPR) أحد هذه اللوائح الأساسية التي تهدف إلى حماية المعلومات الشخصية لمواطني الاتحاد الأوروبي. يمكن أن يؤدي عدم الالتزام بامتثال برنامج القانون العام لحماية البيانات (GDPR) إلى غرامة تصل إلى 20 مليون يورو أو 4% من إجمالي مبيعات الشركة العالمية.

وبناءً على ذلك، يعد تطوير البرامج المتوافقة مع القانون العام لحماية البيانات (GDPR) موضوعًا ساخنًا للمناقشة بالنسبة للشركات، مما يعيد تعريف كيفية تعاملها مع بيانات المستخدمين وحماية أنفسهم من العقوبات المحتملة. لذلك، إذا كانت شركتك تستخدم أي نوع من التطبيقات أو الحلول البرمجية، فيجب أن تكون متوافقة مع القانون العام لحماية البيانات (GDPR) لكسب ثقة المستهلك وحماية السمعة والابتعاد عن الغرامات الكبيرة.

ولكن كيف ستفي بمتطلبات برنامج القانون العام لحماية البيانات (GDPR)؟ حسنًا، تسلط هذه المقالة الضوء على أفضل الممارسات لتطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات.

ما هو القانون العام لحماية البيانات (GDPR) ولماذا تحتاج الشركات إلى الالتزام بهذه اللائحة؟

القانون العام لحماية البيانات (GDPR) هو قانون واسع النطاق لحماية البيانات وتنظيم الخصوصية، وقد نفذه الاتحاد الأوروبي (EU) في مايو 2018. وبينما يركز القانون بشكل أساسي على حماية خصوصية البيانات لمواطني الاتحاد الأوروبي، فإنه يؤثر على الشركات في جميع أنحاء العالم.

بغض النظر عن المجال الذي تتعامل معه، أو المكان الذي تعمل فيه، أو أنواع البرامج التي تعتمد عليها، إذا كان عملك يجمع بيانات مواطني الاتحاد الأوروبي ويستخدمها، فيجب أن يتوافق برنامجك مع متطلبات اللائحة العامة لحماية البيانات. وبالتالي، عندما يتعلق الأمر ببناء حل برمجي لشركتك، يجب عليك التأكد من توافقه مع المتطلبات الفنية للقانون العام لحماية البيانات لحماية بيانات مواطني الاتحاد الأوروبي وحقوق الخصوصية.

إذا كنت لا تزال غير متأكد من أهمية الامتثال لبرنامج القانون العام لحماية البيانات (GDPR) لشركتك، فأجب عن الأسئلة الأربعة التالية:

- هل يستخدم مواطنو الاتحاد الأوروبي برامجك؟

- هل تقومون بجمع معلومات شخصية لشحن المنتج؟

- هل تقوم بجمع رسائل البريد الإلكتروني للمستخدم وبيانات اعتماد تسجيل الدخول؟

- هل تعتمد على أي خدمات خارجية تعالج بيانات المستخدم؟

إذا كانت الإجابة على أي من هذه الأسئلة هي "نعم"، فيجب عليك استيفاء متطلبات الامتثال للقانون العام لحماية البيانات (GDPR). تذكر، وفقًا لقانون اللائحة العامة لحماية البيانات، فإن أي بيانات (أسماء المستخدمين وعناوين البريد الإلكتروني والعناوين وأرقام الاتصال وحتى لون العين) تعتبر شخصية وتحتاج إلى الحماية.

المتطلبات الأساسية لتطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات

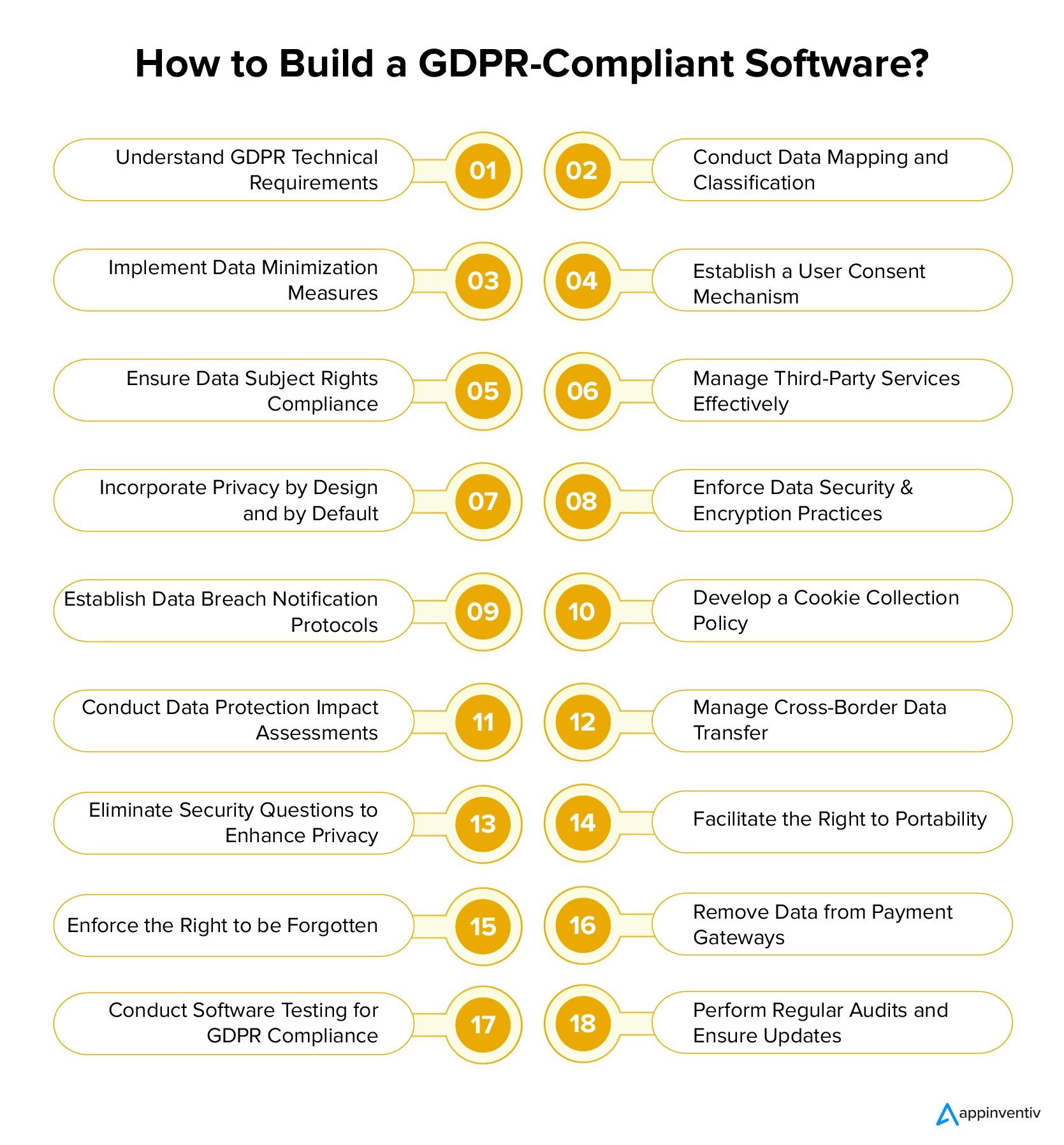

يعد التركيز بعناية على خصوصية البيانات القوية وأمنها في كل مرحلة من مراحل دورة حياة تطوير البرامج (SDLC) أمرًا بالغ الأهمية لبناء حل يتوافق مع امتثال برامج القانون العام لحماية البيانات (GDPR). لقد حددنا هنا قائمة المراجعة الأساسية للوفاء بمتطلبات برنامج القانون العام لحماية البيانات (GDPR):

المتطلبات الفنية للائحة العامة لحماية البيانات

ابدأ بإجراء بحث شامل لفهم المبادئ الأساسية لمتطلبات برنامج القانون العام لحماية البيانات (GDPR)، بما في ذلك المعالجة القانونية وحقوق أصحاب البيانات وموافقة المستخدم وتقليل البيانات وتحديد الغرض والمساءلة. تأكد من أن فريق تطوير برامج الامتثال للقانون العام لحماية البيانات (GDPR) والموظفين الداخليين لديك على اطلاع بهذه المتطلبات الفنية.

رسم خرائط البيانات وتصنيفها

يعد إنشاء مخزون بيانات تفصيلي أمرًا ضروريًا لتنفيذ القانون العام لحماية البيانات (GDPR) في الحلول البرمجية. يجب أن يتضمن هذا المخزون مصادر البيانات ومخططات تدفق البيانات وسياسات الاحتفاظ. سيساعدك ذلك على فهم كيفية تحرك البيانات داخل برامجك وأنظمتك الخارجية، وهو جانب أساسي من الامتثال للقانون العام لحماية البيانات.

تصغير البيانات

قم أيضًا بإجراء تمرين شامل لرسم خرائط البيانات لتحديد وتصنيف أنواع البيانات الشخصية التي يعالجها برنامجك. توثيق البيانات على أساس الحساسية وصلتها بالغرض المقصود. يجب عليك فقط جمع البيانات الشخصية التي لا غنى عنها تمامًا للأغراض المقصودة. تجنب جمع معلومات غير ذات صلة أو مفرطة لفترات طويلة.

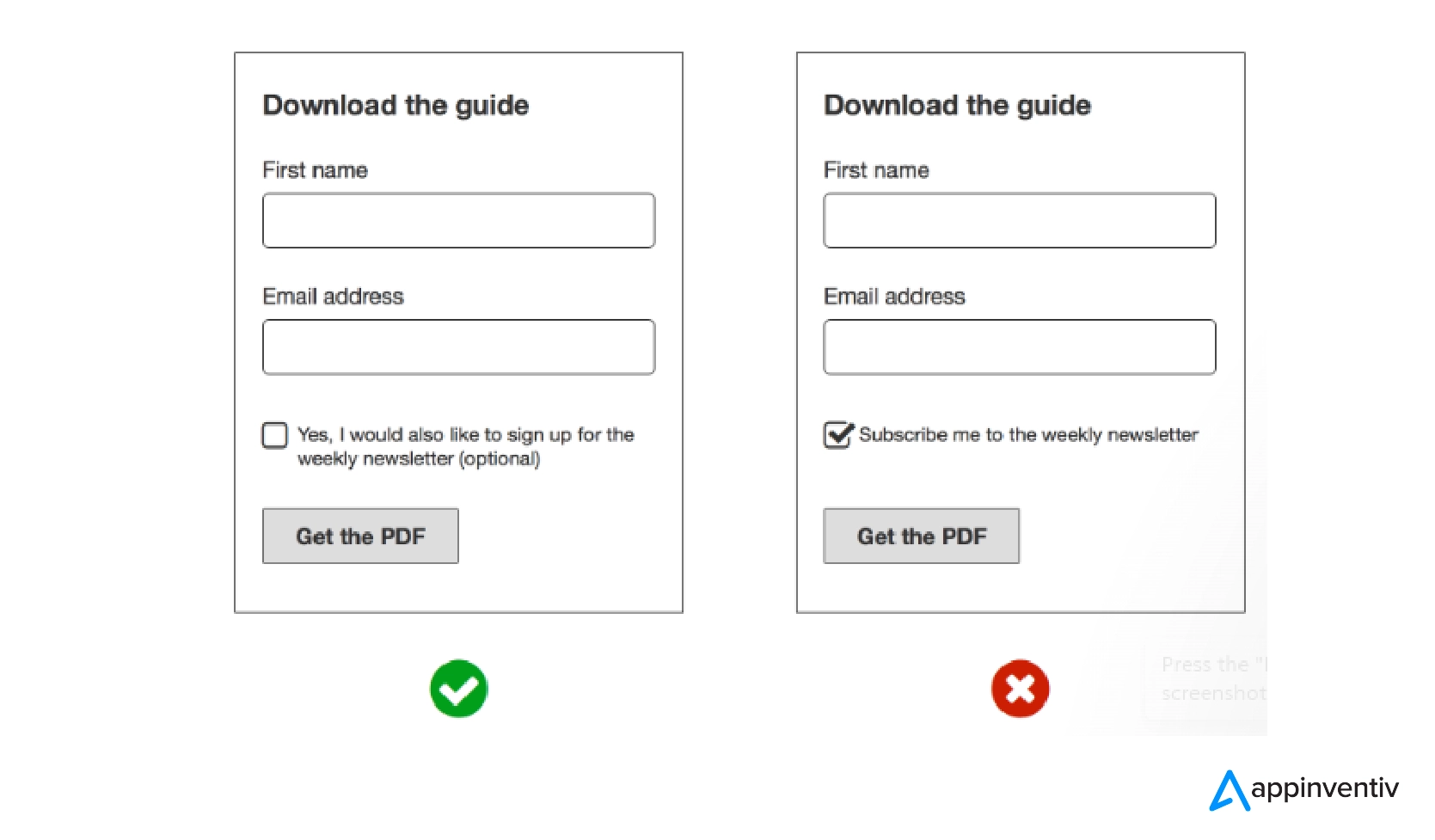

آلية موافقة المستخدم

يجب أن يتم تنظيم برنامجك بطريقة تضمن أن يكون المستخدمون على علم بتخزين بياناتهم الشخصية أو استخدامها أو نقلها قبل الوصول إلى الخدمات. يجب أن تكون الموافقة ضرورية وصريحة قبل تثبيت التطبيق واستخدامه. يجب أن يُطلب من المستخدمين إعطاء موافقتهم فيما يتعلق بجمع ومعالجة بياناتهم الشخصية. تجنب إعطاء مربعات الموافقة المحددة مسبقًا؛ يجب أن يعلم المستخدمون أنهم يوافقون على جمع البيانات. كما يجب عليك تزويد المستخدمين بإمكانية سحب الموافقة بسهولة.

حقوق موضوع البيانات

تنفيذ آليات لتسهيل حقوق أصحاب البيانات، بما في ذلك الحق في الوصول إلى البيانات وتحريرها ومحوها وتقييد معالجتها وإمكانية نقلها. تأكد من أن برنامجك يسمح للمستخدمين بممارسة هذه الحقوق دون أي صعوبة.

إدارة خدمات الطرف الثالث

إذا كان برنامجك يعتمد على خدمات أو موردين تابعين لجهات خارجية، فتأكد من امتثالهم أيضًا للوائح الامتثال للقانون العام لحماية البيانات (GDPR). قم بإنشاء اتفاقيات تعاقدية تتضمن بنود حماية البيانات وإجراء العناية الواجبة بشأن الممارسات الأمنية لمقدمي خدمات الطرف الثالث.

الخصوصية حسب التصميم وبشكل افتراضي

ينص الامتثال لبرنامج القانون العام لحماية البيانات (GDPR) بوضوح على أهمية تنفيذ اعتبارات الخصوصية في تصميم برنامجك وتطويره منذ البداية. إنه يعني ببساطة أن برنامجك يجب أن يطبق الخصوصية من خلال مبادئ التصميم ويزود المستخدمين بإعداد خصوصية افتراضي لضمان أعلى مستوى من الأمان والخصوصية.

تدابير أمن البيانات

تنفيذ التدابير الأمنية الأساسية لحماية البيانات الشخصية من الوصول غير المصرح به، والكشف، والتغيير، والتدمير. ويتضمن التشفير (التفاصيل في القسم أدناه)، وضوابط الوصول، وعمليات تدقيق الأمان المنتظمة، واستخدام ممارسات الترميز الآمن. علاوة على ذلك، يجب عليك تحديث بروتوكولات الأمان الخاصة بك لمعالجة نقاط الضعف الجديدة والتهديدات المحتملة.

تشفير البيانات

يعد تشفير البيانات إجراءً فعالاً لضمان خصوصية وحماية البيانات الشخصية. تضيف التقنية التايلاندية طبقة أعلى من الأمان إلى المعلومات الشخصية التي لا يستطيع المتسللون فك تشفيرها بسهولة للوصول إليها. وفقًا للمادة 32 من اللائحة العامة لحماية البيانات، فإن جميع البيانات الشخصية محمية من خلال تدابير "متطورة".

في يوليو 2015، هاجم مجرمو الإنترنت موقع Ashley Madison (موقع مواعدة للزنا) واخترقوا أكثر من 25 جيجابايت من بيانات المستخدمين. تم تخزين المعلومات، بما في ذلك الأسماء والعناوين ورسائل البريد الإلكتروني وما إلى ذلك، كنص عادي، مما أعطى المتسللين دعوة مفتوحة لسرقة البيانات. أدى خرق البيانات هذا إلى موجة من الوظائف المدمرة والابتزاز والانتحار والطلاق والعلاقات المحطمة. كان على مالكي مواقع الويب دفع ما يزيد عن 11 مليون دولار لتسوية الدعاوى القضائية التي تلت ذلك.

وفقًا لمسؤول حماية البيانات (DPO) وخبراء آخرين، فإن التشفير الشامل هو أفضل أسلوب لتقليل مخاطر اختراق البيانات المحتمل.

إشعار خرق البيانات

يعد الإخطار الفوري بخرق البيانات أحد أهم متطلبات برنامج القانون العام لحماية البيانات (GDPR). وفقًا للمادة 33 من اللائحة العامة لحماية البيانات، يجب الإبلاغ عن كل من سلطات حماية البيانات والأفراد المتضررين بشأن انتهاكات البيانات خلال 72 ساعة من وقوع الحادث.

وبالتالي، يجب عليك إنشاء خطة استجابة لخرق البيانات التي تحدد الخطوات التي يجب اتخاذها في حالة حدوث خرق للبيانات. ويشمل الكشف عن الحوادث والاحتواء والتعافي وإجراءات الاتصال.

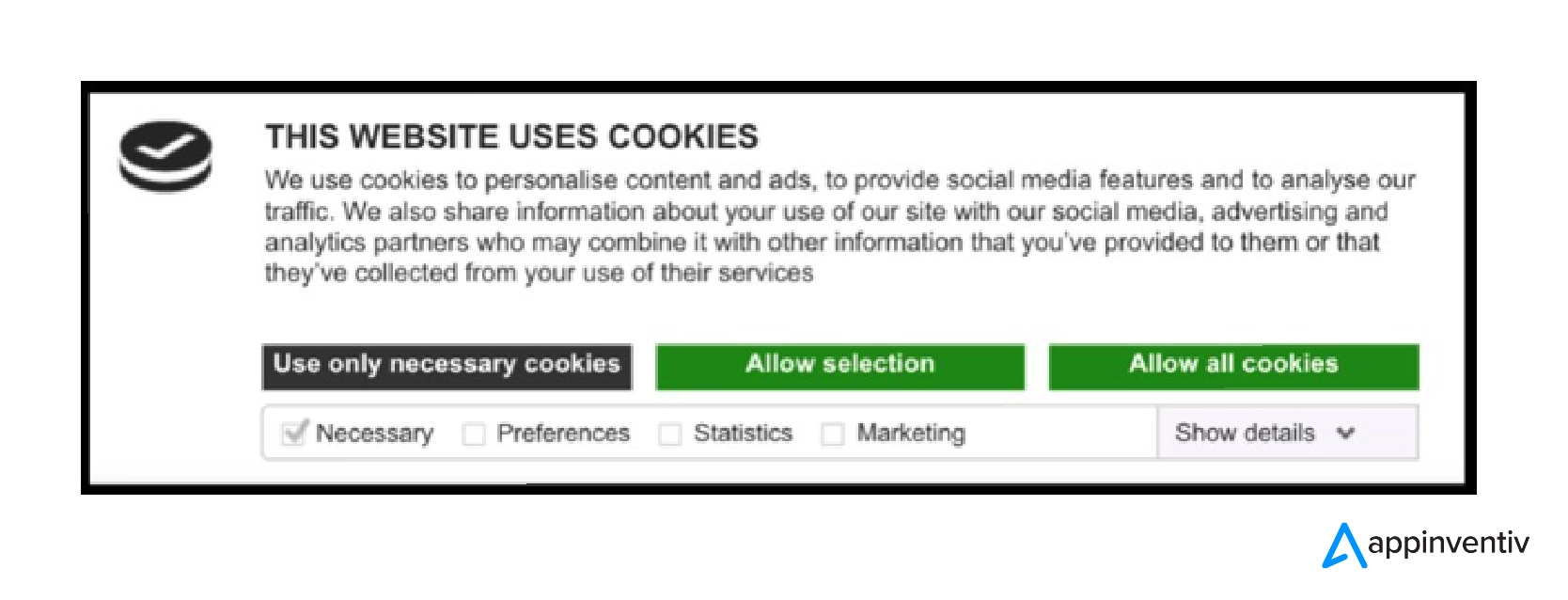

سياسة جمع ملفات تعريف الارتباط

تلعب إشعارات جمع ملفات تعريف الارتباط دورًا حيويًا في الالتزام بالامتثال للقانون العام لحماية البيانات (GDPR)، حيث إنها تمكن المستخدمين من اتخاذ قرارات مستنيرة بشأن البيانات التي يرغبون في مشاركتها. وبالتالي، يجب على الشركات تنفيذ سياسة واضحة وموجزة لجمع ملفات تعريف الارتباط لإعلام المستخدمين بأنواع ملفات تعريف الارتباط المستخدمة وأغراضها وكيف يمكن للمستخدمين إدارة تفضيلات ملفات تعريف الارتباط الخاصة بهم. احصل على موافقة المستخدمين على ملفات تعريف الارتباط غير الضرورية وتأكد من أنه يمكن للمستخدمين إلغاء الاشتراك بسهولة.

فيما يلي مثال لإشعار ملفات تعريف الارتباط الذي يشرح كيفية استخدام الشركة لبيانات ملفات تعريف الارتباط:

تقييمات تأثير حماية البيانات (DPIAs)

تنظم اللائحة العامة لحماية البيانات (GDPR) المنظمات التي تقوم بإجراء تقييمات حماية البيانات الشخصية (DPIAs) لأنشطة المعالجة التي من المحتمل أن تؤدي إلى مخاطر عالية على حقوق الأفراد وحرياتهم. يساعد هذا التقييم في تحديد مخاطر الخصوصية المحتملة والتخفيف منها. ويجب مراجعة إجراءات حماية البيانات بشكل منتظم لضمان الامتثال المستمر للمتطلبات الفنية للقانون العام لحماية البيانات.

عمليات نقل البيانات عبر الحدود

يقيد القانون العام لحماية البيانات (GDPR) نقل البيانات الشخصية إلى دول خارج المنطقة الاقتصادية الأوروبية (EEA) ما لم يتم استيفاء شروط معينة. وبالتالي، إذا كان برنامجك يتطلب النقل الدولي للبيانات الشخصية، فيجب أن يتوافق مع المتطلبات الفنية للقانون العام لحماية البيانات (GDPR) لعمليات نقل البيانات عبر الحدود.

تحقق مما إذا كان بلد الوجهة لديه مستوى مناسب من سياسة حماية البيانات، وإذا لم يكن الأمر كذلك، فقم بتنفيذ الحماية المناسبة، مثل الشروط التعاقدية القياسية (SCC)، أو قواعد الشركة الملزمة (BCRs)، أو الاعتماد على قواعد السلوك المعتمدة أو آليات الاعتماد. قم بتوصيل هذه التدابير بوضوح إلى المستخدمين وتأكد من قدرتهم على الوصول إلى المعلومات المتعلقة بنقل البيانات عبر الحدود.

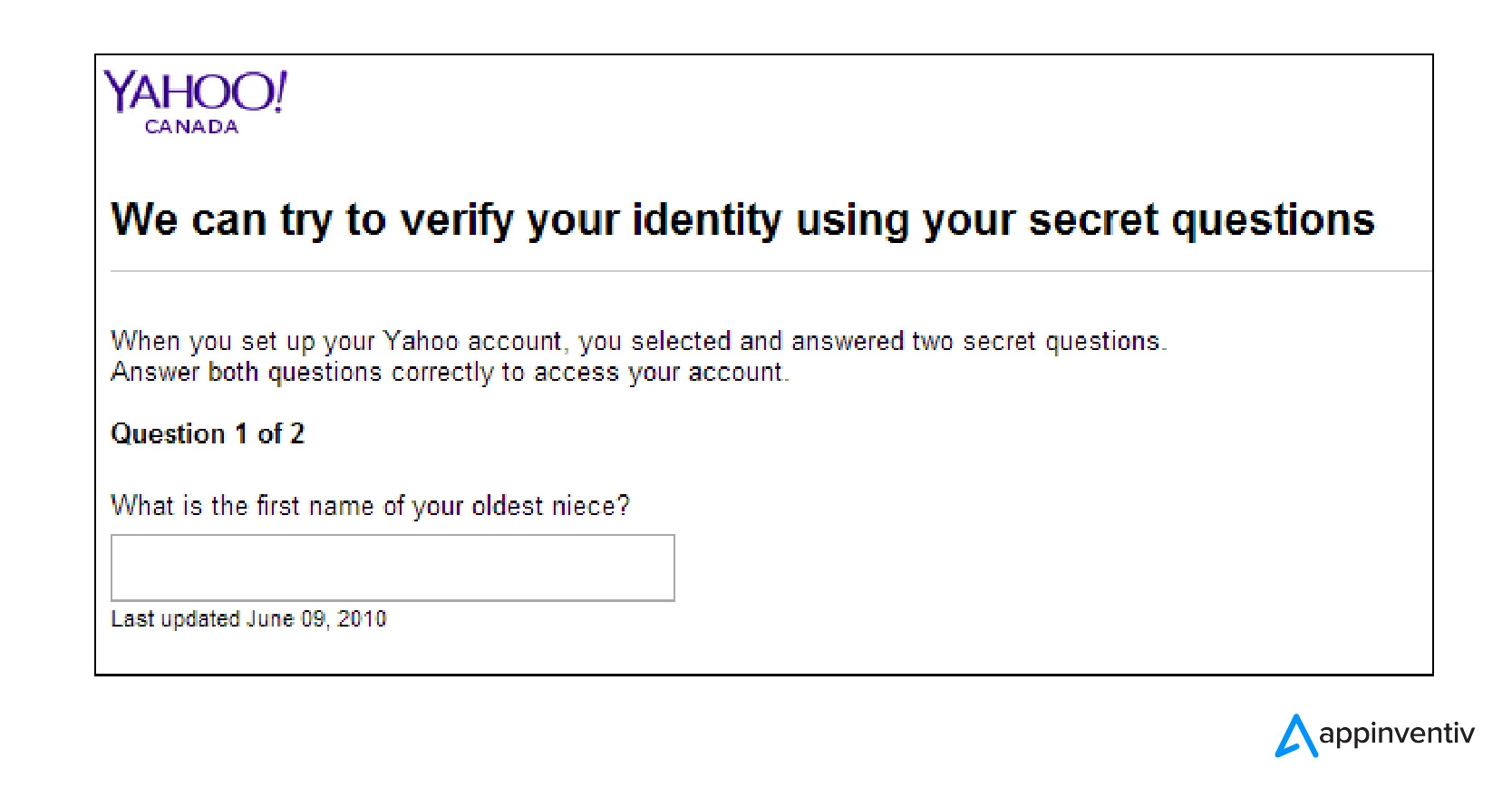

تجنب الأسئلة الأمنية

يعد طرح أسئلة الأمان بمثابة "لا" كبير للامتثال لبرنامج القانون العام لحماية البيانات (GDPR)، لأن مثل هذه الأسئلة يمكن أن تعرض معلومات المستخدمين الحساسة لإساءة الاستخدام بشكل كبير. وبالتالي، يجب ألا تعتمد على أي أسئلة أمنية تتضمن معلومات شخصية تتعلق بعائلات المستخدمين وتفضيلاتهم ومنازلهم وما إلى ذلك.

الخيار الأفضل هو استكشاف المصادقة متعددة العوامل، وتقنيات القياسات الحيوية، وغيرها من الطرق البديلة لمصادقة المستخدم واسترداد الحساب. ستعمل مثل هذه الأنظمة على تعزيز أمان حسابات المستخدمين بالإضافة إلى تقليل استخدام المعلومات التي يمكن تخمينها بسهولة.

إذا لم يكن تنفيذ مثل هذه الأساليب ممكنًا لشركتك، فاسمح للمستخدمين بتكوين أسئلتهم السرية وحذرهم من الكشف عن التفاصيل الشخصية.

الحق في قابلية النقل

يمنح القانون العام لحماية البيانات (GDPR) المستخدمين الحق في تلقي بياناتهم الشخصية بتنسيق قابل للقراءة آليًا ومنظم وشائع الاستخدام. وبالتالي، يجب على مزود خدمة تطوير البرامج لديك تصميم واجهة المستخدم/تجربة المستخدم التي تسهل تصدير بيانات المستخدم بتنسيقات شائعة الاستخدام (على سبيل المثال، CSV وXML)، مما يمكّن المستخدمين من الحصول بسهولة على بياناتهم وإعادة استخدامها ونقلها إلى خدمات أو منصات أخرى كما و عند الحاجة. وهذا يضمن الامتثال للحق في إمكانية نقل البيانات.

الحق في النسيان

يحق للمستخدمين طلب إزالة بياناتهم الشخصية عندما لم تعد ضرورية للغرض الذي تم جمعها أو معالجتها من أجله. قم بتضمين ميزات في برنامجك تسمح للمستخدمين بممارسة حقهم في النسيان، مما يضمن حذف بياناتهم بشكل دائم وآمن من نظامك وكذلك مع أي أطراف ثالثة ربما تمت مشاركة البيانات معها.

إزالة البيانات من بوابات الدفع

إذا كان عملك يستخدم بوابات الدفع، فتأكد من معالجة البيانات الشخصية بشكل آمن وعدم تخزينها لفترة أطول من اللازم. تنفيذ أفضل الممارسات التي تسمح بإزالة البيانات الشخصية في الوقت المناسب من بوابات الدفع بمجرد اكتمال المعاملات. وهذا يقلل من مخاطر التعرض للبيانات غير الضرورية ويتوافق مع مبادئ تقليل البيانات. إنها بالفعل ممارسة لا غنى عنها عند إنشاء تطبيقات التجارة الإلكترونية مثل Adidas وEdamama و6th Street وما إلى ذلك.

اختبار البرمجيات للامتثال للقانون العام لحماية البيانات

يعد اختبار البرامج لضمان الجودة خطوة أساسية في عملية تطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات. للتأكد من توافق منتجك مع امتثال برنامج القانون العام لحماية البيانات (GDPR)، يمكنك إضافة قائمة التحقق من الامتثال للقانون العام لحماية البيانات (GDPR) إلى عملية اختبار البرامج العامة لديك. تذكر إجراء الاختبار بطريقة متوافقة مع القانون العام لحماية البيانات (GDPR)، مما يضمن عدم تعرض أي بيانات مستخدم لأفراد غير مصرح لهم، بما في ذلك المطورين والمتخصصين في ضمان الجودة وحتى أصحاب الأعمال.

لتقليل مخاطر تسرب البيانات، يمكنك الامتناع عن استخدام البيانات الشخصية الحقيقية أثناء اختبار البرامج. وبدلاً من ذلك، يمكنك استخدام نسخة مقنعة من البيانات الاصطناعية، أو البيانات الفعلية، أو مزيج من الاثنين معًا.

عمليات التدقيق والتحديثات المنتظمة

قم بإجراء عمليات تدقيق وتحديثات أمنية منتظمة لضمان الامتثال المستمر لتنظيم المتطلبات الفنية للقانون العام لحماية البيانات. ابق على اطلاع بأي تغييرات في اللوائح وقم بتحديث منتجاتك الرقمية وفقًا لذلك لتجنب سرقة البيانات وتجنب أي عقوبات بموجب اللائحة العامة لحماية البيانات. وأيضًا، عندما تقوم بإجراء تحديث لسياسة الخصوصية الخاصة بك، يجب إعلام جميع المستخدمين على الفور بالتغييرات.

هناك العديد من اللوائح الأصغر ولكنها أساسية للامتثال للقانون العام لحماية البيانات، مثل الالتزام بـ SSL وHTTPS ورؤية الشروط والأحكام وما إلى ذلك. وبالتالي، يعد العمل مع مزود خدمة تطوير البرمجيات ذي الخبرة والمعرفة أمرًا ضروريًا. نحن في Appinventiv نتبع فحصًا شاملاً، مما يضمن عملية تطوير برامج مخصصة آمنة ومتوافقة مع القانون العام لحماية البيانات (GDPR).

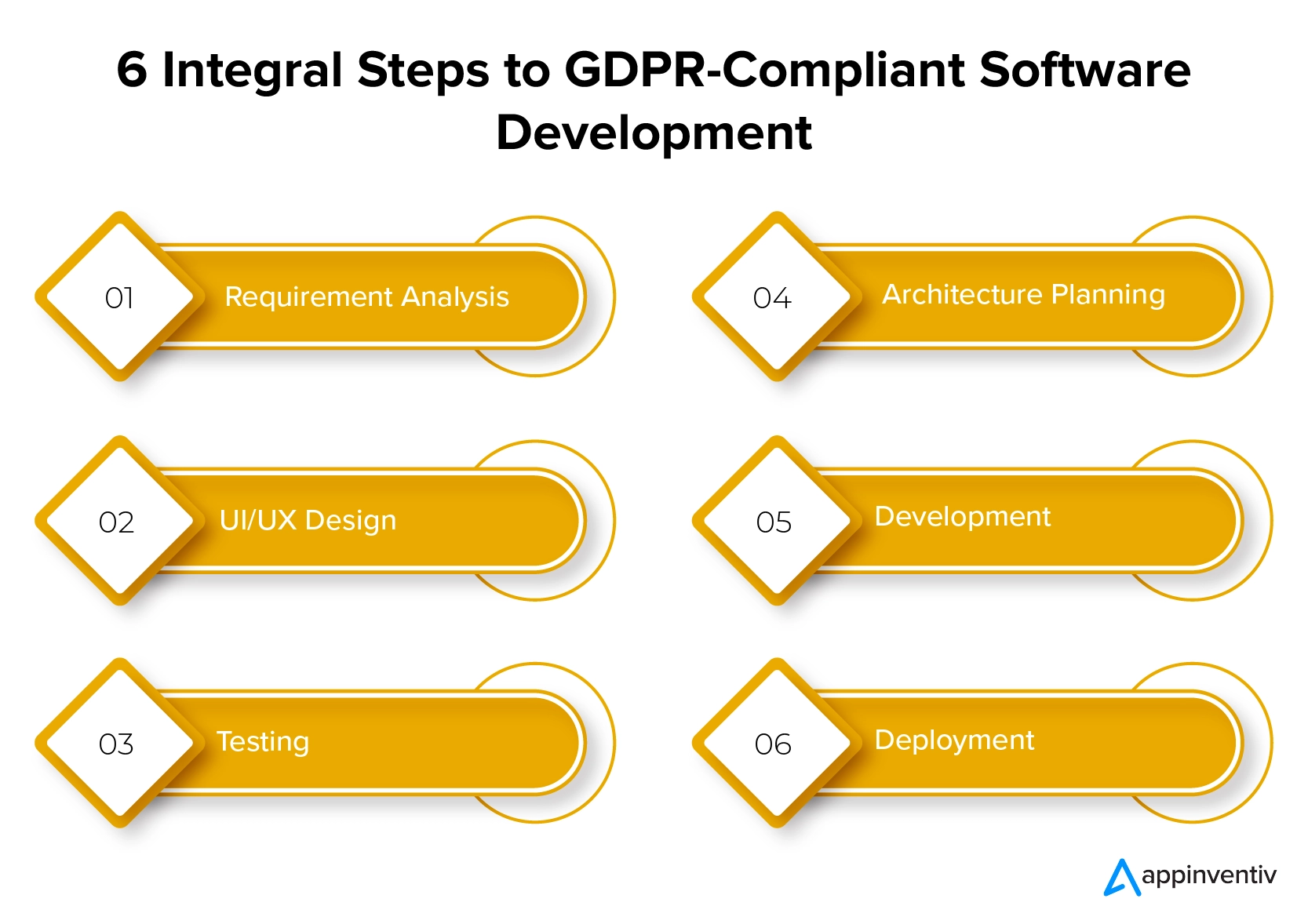

خطوات إنشاء برنامج متوافق مع القانون العام لحماية البيانات (GDPR).

فيما يلي الخطوات الأساسية لتطوير البرامج المتوافقة مع القانون العام لحماية البيانات (GDPR). بدءًا من تحليل المتطلبات الأولية وحتى النشر الآمن، تعد كل مرحلة أمرًا بالغ الأهمية لضمان حماية البيانات والالتزام التنظيمي.

تحليل المتطلبات

الخطوة الأولى والأهم هي جمع وتحليل متطلبات البرنامج، وضمان التوافق مع مبادئ اللائحة العامة لحماية البيانات. في هذه المرحلة، تحتاج إلى تحديد أنواع البيانات الشخصية والأسس القانونية للمعالجة.

التخطيط المعماري

والخطوة التالية هي التخطيط لبنية برمجية آمنة تتضمن ميزات لحماية البيانات الشخصية. هذه هي مرحلة تنفيذ تدابير أمنية قوية مثل التشفير، وضوابط الوصول، وتقليل البيانات.

تصميم واجهة المستخدم/تجربة المستخدم

تعد هذه إحدى الخطوات الأكثر تكاملاً في بناء برنامج متوافق مع اللائحة العامة لحماية البيانات حيث يقوم الخبراء بتصميم واجهة المستخدم/تجربة المستخدم البديهية لتتوافق مع متطلبات اللائحة العامة لحماية البيانات، مما يضمن الشفافية والوضوح فيما يتعلق بأنشطة معالجة البيانات وموافقة المستخدم.

تطوير البرمجيات

هذه هي الخطوة لإضفاء الحيوية على فكرة هندسة البرمجيات الخاصة بك. في هذه المرحلة، يستخدم المطورون ممارسات تشفير آمنة لتطوير البرمجيات، مما يضمن الالتزام بمبادئ القانون العام لحماية البيانات (GDPR) ومنع الثغرات الأمنية.

الاختبار وضمان الجودة

حان الوقت الآن لإجراء اختبار الاختراق لتحديد ومعالجة أي نقاط ضعف أو نقاط ضعف أمنية في البرنامج. اختبار تسرب البيانات المحتمل، ونقاط الوصول غير المصرح بها، والامتثال لمتطلبات اللائحة العامة لحماية البيانات.

نشر البرامج

وبعد إجراء اختبارات وتكرارات شاملة، أصبح البرنامج جاهزًا للطرح في السوق للمستخدمين النهائيين. انشر البرنامج بطريقة تضمن الامتثال للقانون العام لحماية البيانات (GDPR)، بما في ذلك التكوين المناسب لتخزين البيانات، وضوابط الوصول، وأذونات المستخدم.

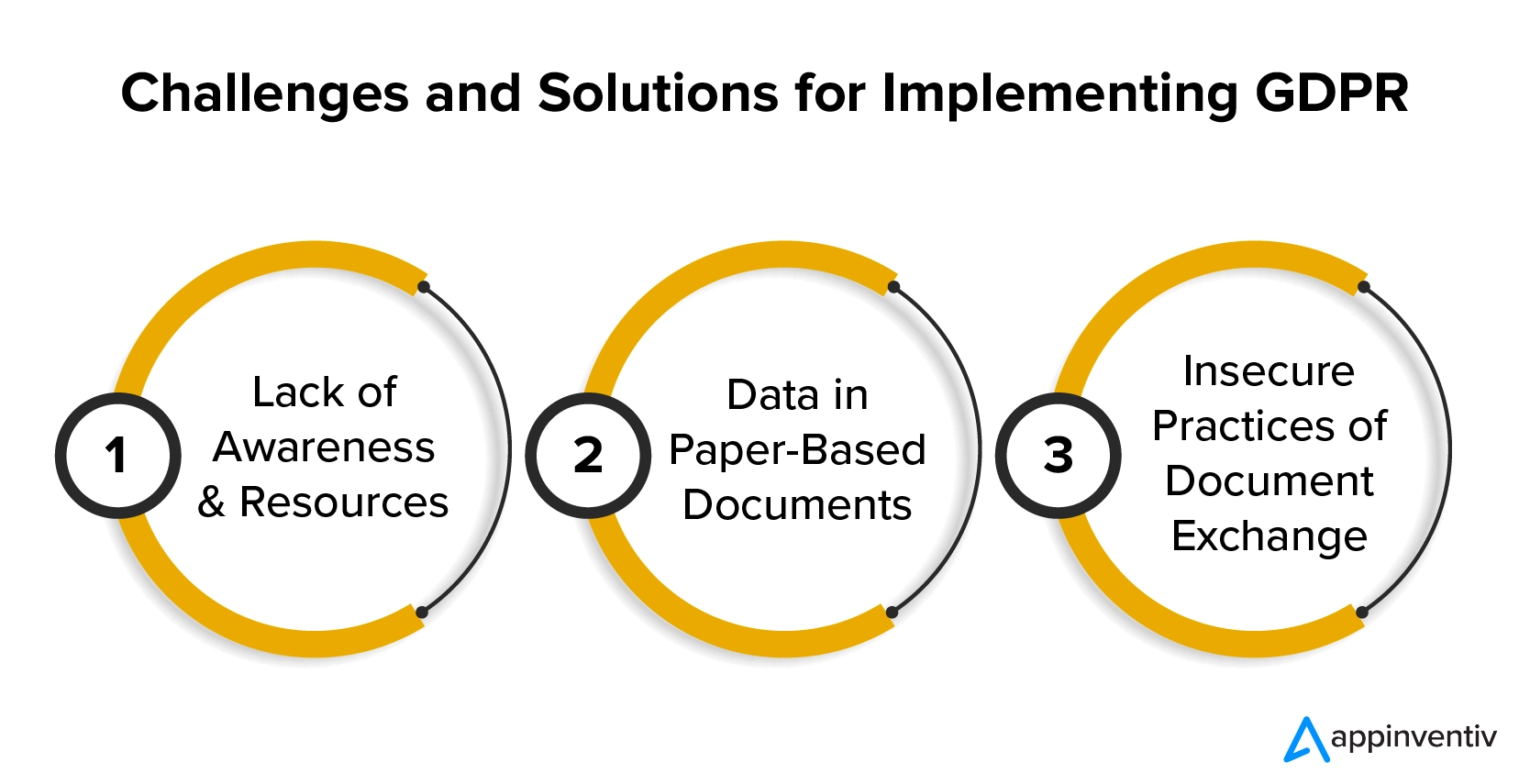

التحديات التي تواجه تنفيذ الامتثال للقانون العام لحماية البيانات

يمكن أن يمثل تنفيذ الامتثال للقانون العام لحماية البيانات (GDPR) تحديات مختلفة للمؤسسات. فيما يلي بعض التحديات الأكثر أهمية وحلولها المحتملة:

نقص الوعي والموارد

التحدي: تعاني العديد من المنظمات من نقص الوعي والفهم لمتطلبات اللائحة العامة لحماية البيانات. كما أنهم لا يملكون الموارد الماهرة لتطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات (GDPR) والحفاظ على امتثالهم المستمر للوائح.

الحل: إجراء دورات تدريبية منتظمة للموظفين لتثقيفهم حول مبادئ اللائحة العامة لحماية البيانات (GDPR) ومتطلباتها وأدوارهم في الامتثال. إبقاء الموظفين على علم بالتحديثات والتغييرات في لوائح حماية البيانات. يمكنك أيضًا اختيار خدمة صيانة التطبيق لضمان الامتثال المستمر لمتطلبات اللائحة العامة لحماية البيانات.

البيانات في المستندات الورقية

التحدي: لا تزال المستندات الورقية، مثل ملفات الموظفين والعقود وما إلى ذلك، تُستخدم على نطاق واسع. يشكل وجود معلومات شخصية حساسة في المستندات الورقية تحديًا لأنه يتطلب اتخاذ تدابير إضافية لتأمين السجلات المادية وإدارتها. قد تكون المستندات الورقية أكثر عرضة للوصول غير المصرح به أو فقدانها أو تلفها مقارنة بالتنسيقات الرقمية، مما يثير مخاوف بشأن حماية البيانات والخصوصية.

الحل: تتطلب معالجة البيانات في المستندات الورقية من المؤسسات رقمنة السجلات المادية وتأمينها. تنفيذ ضوابط وصول صارمة وآليات التسجيل والتشفير لأي مستندات رقمية تحتوي على بيانات شخصية. وضع سياسات واضحة بشأن التخلص الآمن من المستندات المادية وتعزيز ثقافة التعامل الآمن مع البيانات.

الممارسات غير الآمنة لتبادل المستندات

التحدي: تشكل الممارسات غير الآمنة أثناء تبادل المستندات، مثل استخدام مرفقات البريد الإلكتروني غير المشفرة أو الاعتماد على منصات مشاركة الملفات غير الآمنة، خطرًا كبيرًا على سرية البيانات الشخصية وسلامتها. يمكن أن يؤدي هذا التحدي إلى الوصول غير المصرح به أو الاعتراض أو تسرب البيانات أثناء الإرسال، مما قد يؤدي إلى المساس بخصوصية الأفراد وعدم الامتثال لمتطلبات اللائحة العامة لحماية البيانات.

الحل: يتطلب التصدي لهذا التحدي تنفيذ قنوات اتصال آمنة وتشفير وتدريب شامل للمستخدمين على أفضل الممارسات لتبادل المستندات. يمكنك أيضًا التفكير في الاستفادة من فوائد النطاق الترددي للاتصال البيني لمشاركة البيانات بشكل أسرع وأكثر أمانًا.

اقرأ أيضًا: كيف تنشئ ثقافة تعتمد على البيانات في مؤسستك؟

تكلفة تطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات

تعد تكلفة تطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات (GDPR) أحد أهم الاعتبارات عند تنفيذ الامتثال للائحة العامة لحماية البيانات (GDPR). يمكن أن تختلف تكلفة تطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات (GDPR) بشكل كبير بناءً على عدة عوامل. على سبيل المثال، فإن تعقيد البرنامج، وحجم وحساسية البيانات الشخصية التي يتعامل معها، وموقع مطوري البرامج، وتعقيد تصميم واجهة المستخدم/تجربة المستخدم، والحالة الحالية لتدابير الامتثال داخل المؤسسة، كلها تؤثر على التكلفة النهائية.

يتضمن تطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات (GDPR) نفقات أولية لتنفيذ الخصوصية من خلال التصميم، وتنفيذ ميزات سهلة الاستخدام، ودمج التدابير الأمنية القوية. بالإضافة إلى ذلك، هناك تكاليف مستمرة لعمليات التدقيق المنتظمة، والتحديثات لضمان الامتثال للوائح المتطورة، وصيانة البرامج لإصلاح أي أخطاء أو خلل.

في المتوسط، يمكن أن تتراوح التكلفة الإجمالية لتطوير برامج الامتثال للقانون العام لحماية البيانات (GDPR) بين 30.000 دولار إلى 300.000 دولار أو أكثر، اعتمادًا على متطلبات مشروعك الفريدة.

في حين أن تكلفة إنشاء برامج متوافقة مع اللائحة العامة لحماية البيانات قد تبدو كبيرة، إلا أنها تمثل استثمارًا كبيرًا لتجنب العقوبات القانونية المحتملة والإضرار بالسمعة بالإضافة إلى حماية حقوق الخصوصية للأفراد.

مقالة ذات صلة: عملية تقدير تكلفة تطوير البرمجيات مبسطة

كيف تساعد Appinventiv الشركات على أن تصبح متوافقة مع القانون العام لحماية البيانات (GDPR).

إن الالتزام باللائحة العامة لحماية البيانات (GDPR) هو حاجة الساعة، ولكن تنفيذ الامتثال للائحة العامة لحماية البيانات (GDPR) وحده يمكن أن يكون رحلة طويلة ومكلفة، مما يفرض تحديات وصعوبات كبيرة. ومع ذلك، مع وجود Appinventiv بجانبك، يمكنك الاطمئنان إلى التعامل مع التعقيدات المرتبطة بتنفيذ القانون العام لحماية البيانات (GDPR) وتطوير البرمجيات.

لقد أثبتنا خبرتنا في تطوير التطبيقات والبرامج، مما يساعدك على تحقيق الامتثال للقانون العام لحماية البيانات (GDPR) بسرعة وكفاءة. يمكّنك فريقنا الذي يضم أكثر من 1200 خبير تقني من إنشاء منتجات رقمية حديثة، ونشر إجراءات أمنية قوية عبر المؤسسة، واكتشاف التهديدات على مستوى الكيان، ومنع الهجمات الإلكترونية المحتملة، وتحقيق الامتثال مثل HIPAA، وGDPR، وISO. 27001، PCI-DSS، وما إلى ذلك. على سبيل المثال، عقدنا شراكة مع شركة رائدة في مجال التكنولوجيا المالية، Slice، لتطوير حلول برمجية مخصصة تلتزم بمعايير اللائحة العامة لحماية البيانات وتلبي متطلبات العميل بدقة.

انطلق معنا في رحلة تطوير برامج الامتثال للقانون العام لحماية البيانات (GDPR) وركز على توسيع نطاق أعمالك دون القلق بشأن مواجهة أي عقوبات قانونية.

دعونا نتعاون!

الأسئلة الشائعة

س. كيفية تنفيذ الامتثال للقانون العام لحماية البيانات (GDPR)؟

أ. يتضمن تنفيذ الامتثال للقانون العام لحماية البيانات (GDPR) نهجًا منظمًا لضمان المعالجة القانونية للبيانات الشخصية وحماية خصوصية المستخدمين. تتضمن الخطوات الأساسية لتنفيذ اللائحة العامة لحماية البيانات ما يلي:

- فهم المتطلبات الفنية للقانون العام لحماية البيانات (GDPR).

- إجراء رسم خرائط البيانات وتصنيفها

- تنفيذ تدابير التقليل من البيانات

- إنشاء آلية موافقة المستخدم

- ضمان الامتثال لحقوق موضوع البيانات

- إدارة خدمات الطرف الثالث بشكل فعال

- دمج الخصوصية حسب التصميم وبشكل افتراضي

- فرض تدابير قوية لأمن البيانات

- تنفيذ ممارسات تشفير البيانات

- إنشاء بروتوكولات الاستجابة لخرق البيانات

- تطوير سياسة جمع ملفات تعريف الارتباط

- إجراء تقييمات تأثير حماية البيانات (DPIAs)

- إدارة نقل البيانات عبر الحدود بشكل مناسب

- قم بإزالة الأسئلة الأمنية لتعزيز الخصوصية

- تسهيل الحق في تنفيذ قابلية النقل

- فرض الحق في النسيان

- إزالة البيانات من بوابات الدفع

- إجراء اختبار البرمجيات للامتثال للقانون العام لحماية البيانات

- إجراء عمليات تدقيق منتظمة والتأكد من التحديثات

لفهم هذه الخطوات الحيوية بشكل متعمق، يرجى الرجوع إلى المدونة أعلاه. وإذا كنت تريد مساعدة احترافية لتنفيذ هذه الخطوات في برنامج عملك، فاتصل بخبراء التكنولوجيا لدينا.

س. ما هي الخطوات الأساسية لتطوير البرامج المتوافقة مع القانون العام لحماية البيانات (GDPR)؟

ج: لقد أوضحنا اللوائح الأساسية للامتثال لبرنامج القانون العام لحماية البيانات (GDPR) في المدونة أعلاه. فيما يلي بعض الخطوات المهمة لتطوير البرامج المتوافقة مع اللائحة العامة لحماية البيانات:

- ابدأ بفكرة عمل قوية ومحددة جيدًا

- شريك مع شركة تطوير تطبيقات سريعة التقنية

- أنشئ تصميمًا بديهيًا لواجهة المستخدم/تجربة المستخدم

- قم بتطوير MVP لمنتجك الرقمي

- اختبر منتجك مقابل الأداء والامتثال للقانون العام لحماية البيانات (GDPR).

- انشر منتجك على المنصات المستهدفة

س. كم من الوقت يستغرق إنشاء برنامج متوافق مع اللائحة العامة لحماية البيانات (GDPR)؟

ج. يختلف الوقت اللازم لإنشاء برنامج متوافق مع القانون العام لحماية البيانات (GDPR) اعتمادًا على عوامل متعددة، بما في ذلك مدى تعقيد البرنامج وحجم وحساسية البيانات الشخصية التي يتعامل معها، وإجراءات حماية البيانات الحالية المعمول بها، وخبرة شركة تطوير البرمجيات. .

عادةً، يمكن أن تستغرق عملية تطوير البرامج الأساسية من 3 إلى 6 أشهر. وفي الوقت نفسه، قد يستغرق المنتج الأكثر تعقيدًا الذي يتمتع بوظائف متقدمة وإجراءات أمان البيانات عامًا أو أكثر لضمان الامتثال الشامل للقانون العام لحماية البيانات (GDPR).