W jaki sposób blockchain rozwiązuje problemy związane z prywatnością i bezpieczeństwem danych dla firm?

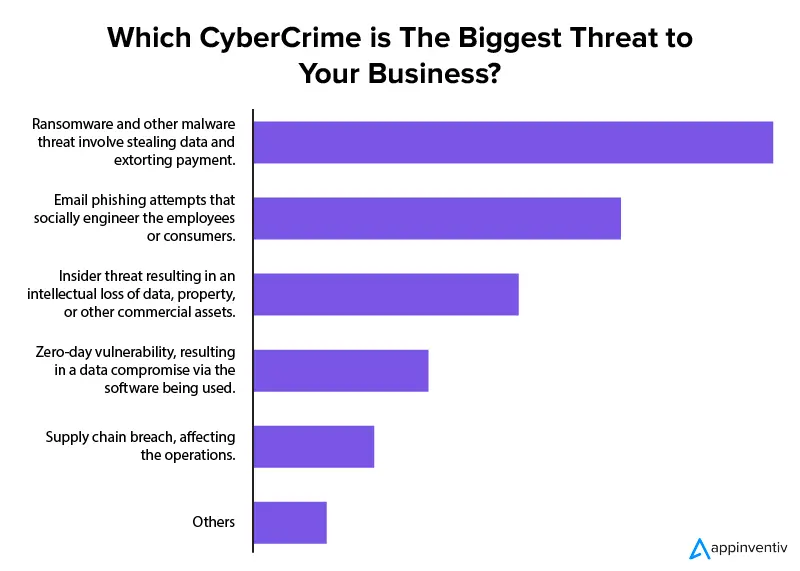

Opublikowany: 2023-03-08Liczba ataków phishingowych, których celem jest kradzież prywatnych danych użytkowników, jest najwyższa w historii i nic nie wskazuje na to, by miała ulec spowolnieniu. Ogromnym czynnikiem przyczyniającym się do tych ponurych statystyk jest wzrost liczby atakujących, którzy znajdują nowe sposoby włamywania się do systemów.

Teraz, gdy stawką są zarówno finanse, jak i reputacja, firmy zaczęły zwracać się w stronę technologii, aby ich procesy były odporne na ataki hakerskie, z których jednym jest wykorzystanie blockchain do ochrony danych. Współcześni hakerzy są zawsze w ruchu, aby wykraść dane, takie jak własność intelektualna, dane medyczne, dane osobowe i dane finansowe za pomocą strategii, takich jak zaawansowane metody ransomware i ataki DDoS. Biorąc pod uwagę sposób, w jaki zbudowana jest technologia, blockchain i prywatność danych zwykle idą ręka w rękę, jeśli chodzi o rozwiązywanie tych problemów.

W tym artykule przyjrzymy się wielu powodom, dla których korzystanie z prywatności danych blockchain dla firm ma sens. Teraz, gdy już wiesz, jak działa technologia blockchain, elementy, które sprawiają, że ochrona danych za pomocą blockchain jest wydajnym i skutecznym zadaniem, są specyficzne.

Elementy, które pomagają blockchain wspierać prywatność danych

Podstawy blockchain działają na niezmiennej architekturze, która z natury jest pozbawiona zaufania. Istnieje wiele czynników osadzonych w ekosystemie, które sprawiają, że technologia ta jest odpowiednim wyborem ze względu na prywatność i bezpieczeństwo danych.

Bloki i haszowanie

Blockchain przechowuje dane w blokach – takich, które są opatrzone znacznikiem czasu, podpisane przez twórców oraz posiadają nagłówek i treść. Te bloki zawierające dane są połączone łańcuchem w taki sposób, że blok zawiera kryptograficzny skrót poprzedniego bloku, co zapewnia niezmienność systemu i ochronę danych blockchain.

Architektura rozproszona

Innym czynnikiem, który sprawia, że prywatność danych w łańcuchu bloków jest bohaterskim posunięciem dla firm, jest fakt, że opiera się on na rozproszonej architekturze bez pojedynczego punktu awarii. Ryzyko jest rozproszone w wielu węzłach w rozległej geograficznie sieci, co uniemożliwia atakującym zaatakowanie danych.

Walidacja konsensusu

Jakakolwiek modyfikacja w bloku wymagałaby od różnych upoważnionych członków osiągnięcia konsensusu, czy zmiana powinna być kontynuowana. To dodało do faktu, że każda zmiana w sieci blockchain jest wyświetlana każdemu członkowi w sieci, co prawie uniemożliwia hakerom ukradkowe zaatakowanie systemu.

Szyfrowanie

Stopień szyfrowania, który zapewnia prywatność i bezpieczeństwo w łańcuchu bloków, jest ogromny. Technologia zazwyczaj wykorzystuje dwa rodzaje szyfrowania, z których każdy ma swój udział w podzbiorach i gałęziach – algorytmy z kluczem asymetrycznym i funkcje mieszania w każdym węźle, dzięki czemu dane przechowywane w sieci są bezużyteczne dla nieautoryzowanych użytkowników.

Adresy publiczne

Kolejnym czynnikiem, który pomaga chronić prywatność i bezpieczeństwo w łańcuchu bloków, jest to, że każdy węzeł składa się z klucza prywatnego i adresu publicznego. Kiedy więc węzeł bierze udział w jakiejkolwiek transakcji, udostępniany jest tylko adres publiczny, który jest kombinacją liter i cyfr. Osoby w sieci mogą zobaczyć transakcję oraz kombinację liter i cyfr, ale nie mogą zobaczyć szczegółów przechowywanych w kluczu prywatnym.

Te czynniki/funkcje są tym, co kryje się za rozwiązaniami w zakresie prywatności opartymi na łańcuchu bloków, ale wiedza o tym, jak przekładają się one na przypadki użycia łańcucha bloków do ochrony danych, ma bezpośredni wpływ na właścicieli firm i ich interesuje. Zajmiemy się tym w następnej sekcji.

Przypadki użycia dla prywatności danych blockchain

Odpowiedzią na to, w jaki sposób blockchain wspiera prywatność danych, jest połączenie już ustalonych przypadków użycia i nowych aplikacji opracowywanych na co dzień. Tak więc sposoby zapewnienia prywatności i bezpieczeństwa w łańcuchu bloków, które są aktywne dzisiaj, mogą zostać ulepszone w nadchodzących latach. Jednak stojąc tam, gdzie jesteśmy dzisiaj, technologia ta może rozwiązać wiele problemów związanych z bezpieczeństwem na poziomie biznesowym.

Oto różne przypadki użycia prywatności danych blockchain dla firm, które sprawiają, że jest to najlepszy wybór dla zwiększenia wydajności przedsiębiorstw i startupów.

1. Bezpieczne przesyłanie wiadomości

Większość platform komunikacyjnych używanych w firmach – Skype, Microsoft Teams, Slack itp. – zawsze znajdowała się na radarze hakerów, ponieważ przenoszą one dane biznesowe przy użyciu słabych algorytmów bezpieczeństwa. W branży pojawia się wiele komunikatorów zbudowanych na całkowicie przejrzystych i odpornych na cenzurę strukturach, w których każda forma komunikacji – rozmowy, wideokonferencje, wiadomości i przesyłanie plików – jest kompleksowo szyfrowana. Działają jako świadectwo sukcesu łańcucha bloków i ochrony danych.

Przykład tego można zobaczyć w aplikacji Wispr, która jest zbudowana na systemie bezpieczeństwa VOBP (Voice Over Blockchain Protocol), który wykorzystuje protokoły szyfrowania, takie jak AES – 256, uniemożliwiając użytkownikom zewnętrznym przeglądanie wiadomości.

2. Bezpieczeństwo internetu rzeczy

Jedno z największych zastosowań bezpieczeństwa danych za pomocą blockchain można dostrzec w integracji technologii z podłączonymi urządzeniami. Hakerzy znaleźli już sposoby na wykorzystanie urządzeń brzegowych i urządzeń domowych opartych na sztucznej inteligencji do uzyskania dostępu do całych systemów IT, co znacznie ułatwia im centralne administrowanie urządzeniem.

Połączenie blockchain i IoT może być wykorzystane jako sposób na wprowadzenie prywatności danych za pomocą blockchain – coś, co można osiągnąć na wiele sposobów:

- Umożliwianie śledzenia w czasie rzeczywistym podłączonych urządzeń i danych z czujników, wyszukiwanie duplikatów treści ze szkodliwych źródeł danych oraz osadzanie algorytmów konsensusu w celu zapewnienia weryfikacji tożsamości.

- Szyfrowanie informacji przesyłanych między urządzeniami w sieci.

- Decentralizacja centralnego administratora lub organu.

3. Zabezpiecz DNS i DDoS

Ataki DDoS lub Distributed Denial of Service mają miejsce, gdy użytkownikom docelowego zasobu, takiego jak witryna internetowa lub serwer, odmawia się dostępu do zasobu z powodu spowolnienia systemu lub całkowitego wyłączenia go przez hakerów. Z drugiej strony ataki DNS mają miejsce ze względu na scentralizowaną naturę systemu nazw domen, co czyni go idealnym dla atakujących do infiltracji połączenia między witryną internetową a adresem IP. To sprawia, że platforma jest niedostępna i można ją przekierować na oszukańcze strony internetowe.

Sposób ochrony prywatności blockchain na tym froncie polega na eliminowaniu takich ataków poprzez decentralizację wszystkich wpisów DNS, co usuwa wrażliwe punkty zhakowane przez atakujących.

4. Niezmienne przechowywanie danych

Kradzież danych biznesowych to jeden z największych problemów, z jakimi borykają się zarówno startupy, jak i przedsiębiorstwa. Jak podano na początku tego artykułu, przewiduje się, że w 2023 r. nastąpi strata w wysokości 5 mln USD z powodu naruszenia bezpieczeństwa danych, z czego duży procent można przypisać nieprawidłowemu przechowywaniu danych. Podczas gdy mechanizm łańcucha bloków ochrony danych opiera się na ideologii, zgodnie z którą dane powinny być przechowywane w sposób zdecentralizowany, większość firm przechowuje swoje dane na scentralizowanej platformie, która jest tylko o jeden wrażliwy punkt od włamania.

Korzystając z metod ochrony prywatności danych blockchain, firmy mogą zapisywać dane w zdecentralizowanej sieci w ramach przejrzystego systemu, w którym tylko osoby mające dostęp do danych mogą je przeglądać lub z nich korzystać.

5. Ustalenie pochodzenia oprogramowania

Aktualizowanie oprogramowania jest uważane za dobrą praktykę higieniczną, ale tylko wtedy, gdy aktualizacja pochodzi z prawdziwego źródła. Użytkownicy czasami mają tendencję do instalowania aktualizacji ze złośliwych źródeł, nie zdając sobie sprawy z wpływu, jaki może to mieć. Sposób, w jaki blockchain obsługuje prywatność danych, pomaga na tym froncie, polega na metodologii mieszania, która umożliwia firmom weryfikowanie pobrań, aktualizacji i poprawek z twórcami oprogramowania.

Innym przypadkiem użycia może być przechowywanie i śledzenie szczegółów aktualizacji oprogramowania w łańcuchu bloków. W ten sposób, jeśli w zespole jest ktoś, kto zamierza zaszkodzić firmie, pobierając złośliwe oprogramowanie, można zidentyfikować jego dane.

6. Walidacja własności

Udowodnienie własności staje się coraz trudniejsze w zatłoczonej przestrzeni cyfrowej, która opiera się na imitacjach i kopiach, co utrudnia firmom ustalenie, czy współpracują z autentycznymi ludźmi. Rozwiązanie w zakresie prywatności danych typu blockchain można znaleźć w tworzeniu niezmiennego zapisu autentyczności, wykonywaniu KYC przez system DLT i posiadaniu kluczy kryptograficznych w celu wyeliminowania plagiatu dokumentów.

Rozszerzenie tej prywatności danych blockchain dla aplikacji biznesowych można postrzegać poprzez korzyści płynące z uwierzytelniania osób i zarządzania dostępem –

- Minimalizacja danych

- Eliminacja kradzieży tożsamości

- Ochrona danych wrażliwych

- Wielopodpisowa kontrola dostępu.

Te sześć aplikacji to tylko wierzchołek góry lodowej, jeśli chodzi o cały zakres ustanawiania prywatności i bezpieczeństwa na blockchainie. Istnieje wiele sposobów, w jakie firmy wciąż badają technologię wspomagającą ochronę.

W jaki sposób Appinventiv może pomóc w zabezpieczeniu Twoich danych za pomocą blockchain?

W Appinventiv, ilekroć przychodzi do nas projekt, który chce skorzystać z naszych usług rozwoju blockchain, naszym pierwszym odruchem jest znalezienie sposobów, które spowodowałyby minimalne przestoje i byłyby skalowalne.

Odtąd nasi dostawcy usług rozwoju łańcucha bloków spędzają czas na zrozumieniu Twoich wymagań biznesowych oraz istniejących/potencjalnych słabych punktów, aby ostatecznie odpowiedzieć na pytanie, w jaki sposób łańcuch bloków można wykorzystać w bezpieczeństwie biznesowym Twojej organizacji

Podczas całej podróży produktu nie ignorujemy faktu, że zdarzają się również włamania do łańcucha bloków. Począwszy od obaw o prywatność w publicznym łańcuchu bloków, ataków phishingowych wymierzonych w klucze prywatne, po słabe zarządzanie i wady inteligentnych kontraktów, hakerzy znaleźli również sposoby na dostanie się do systemów łańcucha bloków. Kiedy budujemy platformę blockchain opartą na bezpieczeństwie, upewniamy się, że różne sposoby, którymi hakerzy mogą dostać się do systemu, są zablokowane, aby rozwiązanie do ochrony prywatności blockchain działało zgodnie z oczekiwaniami. Wynik? Liga dApps, która ma zero przypadków włamań i naruszeń danych.

Szukasz podobnego wyniku dla swojej firmy? Porozmawiaj z nami o integracji ochrony danych blockchain w swoim procesie lub projekcie.