ブロックチェーンは、企業のデータ プライバシーとセキュリティの問題をどのように解決しますか?

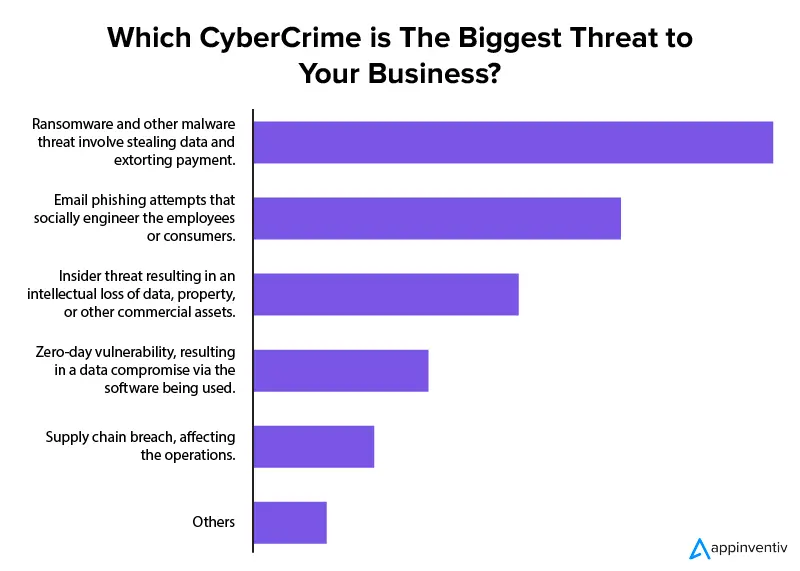

公開: 2023-03-08ユーザーの個人データを盗むことを目的としたフィッシング攻撃の数は、これまでになく増加しており、その勢いが衰える気配はありません。 この厳しい統計の背後にある大きな要因は、システムにハッキングする新しい方法を見つける攻撃者の増加です。

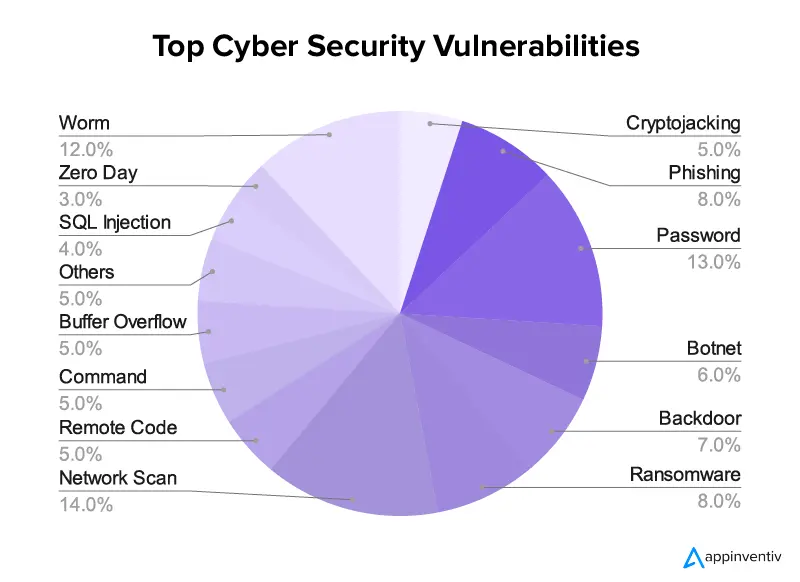

現在、財務と評判の両方が危機に瀕しているため、企業はプロセスをハッキングから守るためにテクノロジーに目を向け始めており、その 1 つがデータ プライバシーのためにブロックチェーンを使用しています。 現代のハッカーは、高度なランサムウェア手法や DDoS 攻撃などの戦略を通じて、知的財産、健康記録、個人を特定できる情報、財務データなどのデータを盗もうと常に動いています。 テクノロジーの構築方法を考慮すると、ブロックチェーンとデータのプライバシーは通常、これらの問題の解決に関して密接に関連しています。

この記事では、ビジネスにブロックチェーン データ プライバシーを使用することが理にかなっている多くの理由を分析します。 ブロックチェーン技術がどのように機能するかはすでにご存知でしょうが、ブロックチェーンを使用してデータのプライバシーを効率的かつ効果的なタスクにするための要素は具体的です。

ブロックチェーンがデータのプライバシーをサポートするのに役立つ要素

ブロックチェーンの基礎は、本質的に信頼できない不変のアーキテクチャで機能します。 エコシステムには複数の要素が組み込まれているため、このテクノロジーはデータのプライバシーとセキュリティにとって適切な選択肢となります。

ブロックとハッシュ

ブロックチェーンはデータをブロックに保存します。ブロックにはタイムスタンプが付けられ、作成者によって署名され、ヘッダーとボディが含まれます。 これらのデータを含むブロックは、ブロックが前のブロックの暗号化ハッシュを含む方法でチェーンを介して接続されます。これにより、システムの不変性とブロックチェーン データ保護が保証されます。

分散アーキテクチャ

ブロックチェーンのデータ プライバシーをビジネスの主役にしているもう 1 つの要因は、単一障害点のない分散型アーキテクチャに従っているという事実です。 リスクは地理的に広いネットワーク上の複数のノードに分散されるため、攻撃者はデータを標的にすることができなくなります。

コンセンサス検証

ブロック内の変更は、変更を進める必要があるかどうかのコンセンサスに達するために、さまざまな承認されたメンバーを必要とします。 これは、ブロックチェーン ネットワークの変更がネットワーク上のすべてのメンバーに強調表示されるという事実に加えて、ハッカーがシステムを密かに攻撃することをほぼ不可能にします.

暗号化

ブロックチェーンのプライバシーとセキュリティを確保するために必要な暗号化の量は膨大です。 このテクノロジーは通常、2 種類の暗号化を使用し、それぞれがサブセットとブランチ (非対称キー アルゴリズムとすべてのノードのハッシュ関数) を共有して、ネットワーク全体に保存されたデータを許可されていないユーザーが使用できないようにします。

公開アドレス

ブロックチェーンのプライバシーとセキュリティをサポートするもう 1 つの要因は、すべてのノードが秘密鍵と公開アドレスで構成されていることです。 そのため、ノードがトランザクションに参加すると、文字と数字の組み合わせであるパブリック アドレスのみが共有されます。 ネットワーク上の人々は、トランザクションと文字と数字の組み合わせを見ることができますが、秘密鍵に保存されている詳細を見ることはできません.

これらの要因/機能は、ブロックチェーン プライバシー ソリューションの背後で機能しますが、これらがデータ プライバシーのためのブロックチェーンのユース ケースにどのように変換されるかを知ることは、ビジネス オーナーに直接影響を与え、関心を持たせるものです。 次のセクションでそれについて説明しましょう。

ブロックチェーン データ プライバシーのユース ケース

ブロックチェーンがデータ プライバシーをどのようにサポートするかについての答えは、すでに確立されているユース ケースと日常レベルで開発されている新しいアプリケーションの組み合わせです。 そのため、今日アクティブなブロックチェーンにプライバシーとセキュリティを配置する方法は、今後数年でアップグレードされたバージョンになる可能性があります. しかし、現在の私たちの立場では、テクノロジーは多くのビジネス レベルのセキュリティ問題を解決する能力を備えています。

以下は、企業やスタートアップの効率性を高めるための一番の選択肢となる、ビジネス向けのブロックチェーン データ プライバシーのさまざまなユース ケースです。

1. 安全なメッセージング

ビジネスで使用されるメッセージング プラットフォームの大半 (Skype、Microsoft Teams、Slack など) は、脆弱なセキュリティ アルゴリズムでビジネス データを運ぶため、常にハッカーのレーダーにさらされてきました。 通話、ビデオ会議、メッセージ、ファイル転送など、あらゆる形式の通信がエンドツーエンドで暗号化されている、完全に透明で検閲に強い構造上に構築された、業界で登場している多くのメッセンジャーアプリがあります。 それらは、ブロックチェーンとデータ プライバシーの成功の証として機能します。

この例は、AES – 256 などの暗号化プロトコルを使用する VOBP (Voice Over Blockchain Protocol) セキュリティ システム上に構築された Wispr アプリで見ることができ、サードパーティのユーザーがメッセージを見ることを不可能にします.

2. IoT セキュリティ

ブロックチェーンを使用したデータ セキュリティの最大のアプリケーションの 1 つは、接続されたデバイスとのテクノロジの統合に見ることができます。 ハッカーは、エッジ デバイスや AI ベースの家庭用デバイスを使用して IT システム全体にアクセスする方法をすでに見つけています。

ブロックチェーンと IoT の組み合わせは、ブロックチェーンを使用してデータのプライバシーを導入する方法として使用できます。これは、複数の方法で実現できます。

- 接続されたデバイスとセンサー データのリアルタイム追跡を可能にし、有害なデータ ソースからのコンテンツの重複を探し、コンセンサス アルゴリズムを組み込んで身元確認を確実にします。

- ネットワーク上のデバイス間で送信される情報を暗号化します。

- 中央管理者または権限の分散化。

3. DNS と DDoS を保護する

DDoS または分散型サービス拒否攻撃は、ハッカーがシステムの速度を低下させたりシステムを完全にシャットダウンしたりしたために、Web サイトやサーバーなどのターゲット リソースのユーザーがリソースへのアクセスを拒否されたときに発生します。 一方、DNS 攻撃は、ドメイン ネーム システムの集中化された性質により発生し、攻撃者が Web サイトと IP アドレス間の接続に侵入するのに理想的です。 これにより、プラットフォームにアクセスできなくなり、詐欺 Web サイトにリダイレクトできなくなります。

この面でのブロックチェーンのプライバシー保護の方法は、攻撃者によってハッキングされた脆弱なポイントを削除するすべての DNS エントリを分散化することにより、このような攻撃を排除することです。

4.不変のデータストレージ

ビジネス データの盗難は、スタートアップと企業の両方が直面する最大の懸念事項の 1 つです。 この記事の冒頭で共有したように、2023 年にはデータ侵害による 500 万ドルの損失が見込まれると予想されており、そのかなりの割合が不適切なデータ ストレージに起因する可能性があります。 データ保護のブロックチェーン メカニズムは、データを分散して保存する必要があるというイデオロギーに基づいて機能しますが、大多数の企業は記録を中央集権化されたプラットフォームに保存しています。

ブロックチェーンのデータ プライバシー メソッドを使用することで、企業は、データにアクセスできる人だけがデータを表示または使用できる透過的なシステム内の分散型ネットワークにデータを保存できます。

5. ソフトウェアの来歴の確立

ソフトウェアを最新の状態に保つことは、適切な衛生慣行と考えられていますが、それは更新が正規のソースからのものである場合に限られます。 ユーザーは、悪意のあるソースからの更新プログラムを、それがもたらす影響に気付かずにインストールする傾向があります。 ブロックチェーン サポート データ プライバシーがこの面で役立つ方法は、企業がソフトウェア開発者とのダウンロード、更新、およびパッチを検証できるようにするハッシュ方法論によるものです。

ここでのもう 1 つの使用例は、ソフトウェア更新の詳細をブロックチェーンに保存して追跡することです。 このようにして、悪意のあるソフトウェアをダウンロードしてビジネスに損害を与えようとするチーム内の誰かがいる場合、その詳細を特定できます。

6. 所有権の検証

模倣やコピーで運営されている混雑したデジタル空間で所有権を証明することはますます難しくなり、企業が本物の人と提携しているかどうかを立証することが難しくなっています. これに対するブロックチェーン データ プライバシー ソリューションは、真正性の不変記録の作成、DLT システムによる KYC の実行、および文書の盗用を排除するための暗号化キーの取得に見られます。

ビジネス アプリケーション向けのこのブロックチェーン データ プライバシーの拡張は、個人の認証とアクセス管理に伴う利点を通じて見ることができます。

- データの最小化

- 個人情報の盗難の排除

- 機密データの保護

- マルチシグアクセス制御。

これらの 6 つのアプリケーションは、ブロックチェーンでプライバシーとセキュリティを確立するという全体的な範囲になると、氷山の一角にすぎません。 企業が保護を支援するテクノロジーを模索している方法は数多くあります。

Appinventiv は、ブロックチェーンを使用してデータを安全にするためにどのように役立ちますか?

Appinventiv では、ブロックチェーン開発サービスを利用しようとするプロジェクトが来るときはいつでも、私たちの最初の本能は、ダウンタイムを最小限に抑え、スケーラブルな方法を見つけることです。

ここから、当社のブロックチェーン開発サービス プロバイダーは、お客様のビジネス要件と既存/将来の脆弱点を理解することに時間を費やし、最終的に、お客様の組織のビジネス セキュリティにブロックチェーンをどのように使用できるかを解決します。

製品の旅を通じて、ブロックチェーンのハッキングも発生するという事実を無視していません。 パブリック ブロックチェーンにおけるプライバシーの懸念から、プライベート キーを標的としたフィッシング攻撃から貧弱なガバナンス、スマート コントラクトの欠陥まで、ハッカーはブロックチェーン システムに侵入する方法も見つけました。 セキュリティ ファーストのブロックチェーン プラットフォームを構築するとき、ブロックチェーンのプライバシー保護ソリューションが期待どおりに機能するように、ハッカーがシステムに侵入できるさまざまな方法が妨害されるようにします。 結果? データのハッキングや侵害の事例がゼロの dApps のリーグ。

あなたのビジネスに同様の結果をお探しですか? プロセスまたはプロジェクトにブロックチェーンのデータ保護を統合することについてご相談ください。