Le più grandi violazioni dei dati del 2021 e cosa abbiamo imparato da esse

Pubblicato: 2021-09-16Il 2021 è stato un brutto anno per la sicurezza informatica.

Con l'incertezza sulla pandemia, una nuova forza lavoro remota e una netta mancanza di protezioni adeguate per migliaia di aziende in tutto il paese, abbiamo avuto un ambiente che era maturo per essere sfruttato da attori malintenzionati.

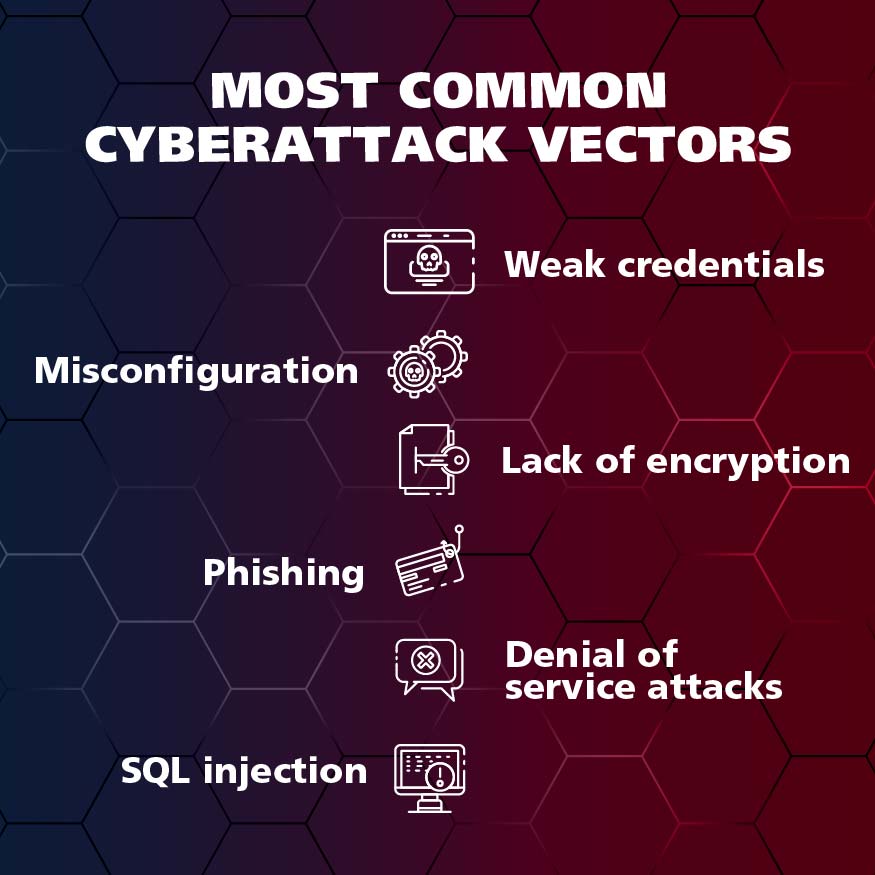

E i criminali informatici hanno fatto proprio questo. Depredando le paure e le ansie delle persone, gli attacchi di phishing, il ransomware e altri vettori di attacco basati sull'ingegneria sociale sono aumentati in modo significativo, oltre ad altri vettori come SQL injection, exploit zero-day e attacchi DDoS (Denial of Service).

Sebbene siano i grandi attacchi a ottenere maggiore copertura, le PMI vengono prese di mira con la stessa frequenza e nessuna azienda è troppo piccola per essere vittima del crimine informatico nell'ambiente di sicurezza informatica odierno.

Secondo un rapporto del 2020, il 55% delle PMI ha subito un attacco informatico.

Oggi daremo un'occhiata ad alcune delle più grandi violazioni dei dati dell'anno, cosa le ha causate e cosa possiamo imparare da esse.

Post correlato: Gli attacchi informatici pandemici stanno guidando l'adozione della tecnologia

Le buone notizie

Sarebbe negligente non riconoscere che le violazioni dei dati sono effettivamente diminuite nel 2021 rispetto al 2020, del 24%.

Ciò, tuttavia, non significa che sia stato apportato un miglioramento sufficiente per rimanere al sicuro dagli attacchi.

I dipendenti che tornano in ufficio e un aumento degli investimenti nella sicurezza informatica sono le forze trainanti di questo miglioramento, ma le aziende dovrebbero rimanere vigili e coloro che non hanno investito nelle loro protezioni di sicurezza dovrebbero prendere in seria considerazione l'idea di mettere in atto una strategia, sia attraverso un in- squadra interna o utilizzando un MSSP.

Nella prima metà del 2021 sono state segnalate 1.767 violazioni pubblicamente, per un totale di 18,8 miliardi di record.

Ora, senza ulteriori indugi, entriamo!

T-Mobile

Quello che è successo?

Il 17 agosto, il colosso delle telecomunicazioni T-Mobile è stato oggetto di un attacco informatico che ha compromesso i dati sensibili di oltre 54 milioni di persone, inclusi SSN, nomi, indirizzi, date di nascita e patenti e numeri ID, nonché numeri IMEI e IMSI.

T-Mobile ha reagito rapidamente alla violazione, chiudendo i propri server e avviando un'indagine su vasta scala.

Come è successo?

L'hacker che ha rivendicato la responsabilità dell'attacco, il 21enne John Binns, ha dichiarato al Wall Street Journal di aver ottenuto l'accesso all'infrastruttura interna di T-Mobile tramite un router non protetto, descrivendo la sicurezza dell'azienda come "orribile".

Cosa abbiamo imparato?

Questa non è la prima volta che T-Mobile è stata oggetto di una violazione dei dati, essendo stata precedentemente violata nel 2018, 2019 e 2020 oltre a quest'anno.

L'ultima violazione è la quinta in quattro anni.

Se l'account di Binns sull'hacking di un router non protetto è vero, questo è solo un altro esempio di un'azienda che non riesce a identificare e proteggere correttamente tutti i propri dispositivi con la protezione degli endpoint.

Le organizzazioni dovrebbero essere sicure di monitorare e fornire ogni dispositivo connesso alla loro rete, altrimenti rischiano di lasciare una porta spalancata per gli hacker da sfruttare come ha fatto T-Mobile.

SocialArks

Quello che è successo?

SocialArks è una piattaforma cinese utilizzata per la gestione dei dati e delle campagne dei social media.

Nel 2021 ha subito una massiccia violazione dei dati: oltre 300 milioni di record di account di social media da piattaforme come Facebook, Instagram e LinkedIn sono stati rubati.

Un totale di 400 GB di dati di account privati relativi a oltre 200 milioni di utenti di social media in tutto il mondo sono stati compromessi.

Come è successo?

La violazione di SocialArks si è verificata perché il database ElasticSearch di loro proprietà era configurato in modo errato.

I dati sensibili nel database erano stati "raschiati" dai siti di social media e il server in cui erano archiviati i dati mancava di protocolli di sicurezza adeguati, secondo i successivi controlli dell'indirizzo IP.

L'accesso al server mancava anche di protezioni con password, il che significa che praticamente chiunque poteva accedere all'enorme quantità di dati personali, ed è così che sono stati rubati.

Cosa abbiamo imparato?

Molte organizzazioni che archiviano i dati dei consumatori lo fanno in luoghi non protetti.

Dal punto di vista del consumatore, dovrebbero prestare molta attenzione a chi condividono e consentono l'accesso alle loro informazioni personali.

Per le aziende, è importante riconoscere che la protezione dei dati dei clienti in modo responsabile oggi è essenziale: le persone perderanno la fiducia molto rapidamente se i loro dati non protetti vengono rubati.

Per questo motivo, è una buona idea garantire che i data center utilizzati siano altamente sicuri e abbiano livelli di ridondanza accettabili, come i data center classificati di livello III e livello IV.

Volkswagen

Quello che è successo?

Una violazione dei dati presso un fornitore di Volkswagen ha avuto un impatto su oltre 3,3 milioni di clienti in Nord America ed è emersa nel maggio 2021.

Più di 90.000 clienti negli Stati Uniti e in Canada hanno avuto dati più sensibili compromessi, comprese le informazioni sull'idoneità al prestito, nonché i dati sulla data di nascita e i numeri di previdenza sociale.

L'hacker, identificato con lo pseudonimo "000", ha scritto che stavano cercando di vendere i contenuti del database per circa $ 5.000.

Come è successo?

Un venditore di Volkswagen, senza nome dalla società, ha lasciato non protetti i dati dei clienti che vanno dal 2014 al 2019.

Il venditore ha raccolto informazioni sui clienti per conto di Volkswagen per aiutare le loro iniziative di vendita e marketing.

Finora Volkswagen ha rifiutato di commentare come esattamente il fornitore è stato violato, dicendo solo che era perché "i dati elettronici non sono stati protetti ad un certo punto tra agosto 2019 e maggio 2021".

Da allora sono state avviate molteplici indagini e la Volkswagen è oggetto di una class action intentata nel giugno 2021.

Cosa abbiamo imparato?

Molte aziende esternalizzano diversi aspetti delle loro operazioni, compresi i servizi di marketing.

Prima di collaborare con un fornitore, le organizzazioni devono essere sicure di proteggere i dati a cui vengono affidati, in particolare se si tratta di informazioni di identificazione personale (PII) del cliente.

Per le aziende che operano in settori con rigide normative di conformità, come l'assistenza sanitaria, dovrebbero prestare doppia attenzione a chi collaborano per i servizi.

Kaseya

Quello che è successo?

Nel luglio 2021, la società di software Kaseya ha scoperto che numerosi fornitori di servizi gestiti e i loro clienti erano presi di mira da un ransomware che interessava la soluzione di monitoraggio e gestione remota (RMM) di Kaseya.

Kaseya ha dichiarato che tra le 800 e le 1.500 aziende che utilizzavano il loro software sono state colpite dall'attacco, con gli hacker che hanno chiesto un riscatto di 70 milioni di dollari per la restituzione dei dati crittografati agli MSP.

Kaseya ha risposto spegnendo i sistemi prima di fornire agli utenti uno strumento di rilevamento delle compromissioni, aiutandoli a determinare se erano stati colpiti.

Hanno affermato che non era stato pagato alcun riscatto agli hacker.

Come è successo?

Gli hacker hanno utilizzato un exploit zero-day per aggirare i protocolli di autenticazione ed eseguire l'esecuzione di comandi arbitrari nel prodotto di monitoraggio remoto VSA di Kaseya.

Ciò ha consentito loro di inviare aggiornamenti contenenti malware ai clienti MSP di Kaseya, infettandoli con ransomware.

Cosa abbiamo imparato?

Gli exploit zero-day, che si riferiscono allo sfruttamento di nuove vulnerabilità prima che vengano patchate e aggiornate, continuano a essere un problema nella sicurezza informatica.

Il 2021 è stato l'anno più grande mai registrato per lo sfruttamento delle vulnerabilità zero-day.

Gli attacchi zero-day rappresentano il gioco continuo del whack-a-mole che gli ingegneri giocano con gli hacker nel tentativo di prevenire queste vulnerabilità.

Le tecniche di sicurezza più recenti, in particolare quelle che utilizzano modelli comportamentali e l'apprendimento automatico per determinare le minacce, saranno essenziali in futuro per fermare gli attacchi zero-day.

Le aziende che non l'hanno già fatto dovrebbero considerare di investire in tecnologie di caccia alle minacce per proteggere attivamente i propri sistemi con strumenti avanzati di sicurezza informatica proattivi.

Ubiquiti

Quello che è successo?

Ubiquiti è un produttore di tecnologia consumer di fascia alta, inclusi router, telecamere di sicurezza e altri dispositivi Internet of Things (IoT), con particolare attenzione alla sicurezza.

Nel gennaio 2021, la società ha consigliato agli utenti di reimpostare le proprie password dopo aver subito una violazione che ha coinvolto un provider cloud di terze parti.

Ubiquiti in seguito ha detto ai clienti che nomi, indirizzi e-mail, credenziali con hash e numeri di telefono erano stati compromessi, ma non ha spiegato quanti clienti erano stati interessati.

L'apparente incidente di sicurezza di routine ha acquisito notevole importanza quando un informatore ha affermato alla fine di marzo 2021 che l'incidente era stato minimizzato ed era in realtà "catastrofico".

Come è successo?

Piuttosto che per colpa di un fornitore di terze parti, l'informatore ha affermato che Ubiquiti in realtà ha ospitato i dati sulla piattaforma AWS di Amazon.

Apparentemente, gli hacker hanno ottenuto l'accesso amministrativo ai database tramite le credenziali LastPass rubate.

Dopo che i dati sono stati rubati, gli hacker hanno chiesto 50 bitcoin (BTC) (circa 2-3 milioni di dollari) da Ubiquiti, che non ha interagito con loro.

A causa della violazione e della comunicazione confusa e dei messaggi ai clienti, il prezzo delle azioni di Ubiquiti è sceso del 25% e deve ancora riprendersi.

Cosa abbiamo imparato?

I controlli e le politiche di accesso per il software di terze parti all'interno delle organizzazioni devono essere monitorati e mantenuti.

Chi ha accesso a cosa e perché? Questa è una domanda che le aziende si pongono troppo di rado e spesso porta a un aumento del numero di vettori di attacco per i criminali informatici.

Inoltre, in molti di questi casi, non è stata utilizzata l'autenticazione a più fattori, in questo caso è stata richiesta una semplice password a cui gli hacker avevano avuto accesso.

Se fosse stato anche loro richiesto di autenticarsi tramite il telefono del dipendente, l'attacco sarebbe stato fermato di colpo.

In caso contrario, la violazione di Ubiquiti dimostra la necessità per le aziende di essere completamente in prima linea con gli attacchi, poiché il danno alla reputazione che può derivare da incidenti come la pubblicazione di informatori può essere devastante: sii sempre chiaro e rivela ai clienti esattamente ciò che devono sapere; sono i loro dati e non meritano niente di meno.

Linea di fondo

Abbiamo esaminato alcune delle più grandi violazioni dei dati del 2021.

Come puoi vedere, le violazioni dei dati possono verificarsi a causa di un'ampia varietà di vettori di attacco e ognuno di essi è estremamente pericoloso per le operazioni aziendali.

Ciascuna delle violazioni che abbiamo esaminato oggi era prevenibile e ci sono soluzioni che possono mettere un'azienda in una posizione ottimale per respingere gli attacchi.

Le organizzazioni che sono incerte sul proprio profilo di sicurezza informatica dovrebbero prendere in considerazione la possibilità di condurre una valutazione del rischio in modo da poter avere un'idea chiara di quali soluzioni devono implementare per non cadere vittime come hanno fatto queste aziende nel 2021.

Se hai bisogno di sicurezza informatica ma non sei sicuro da dove iniziare, prendi in considerazione l'idea di far eseguire un audit del rischio da Impact. Mettiti in contatto oggi per dare il via alla sicurezza del tuo futuro.