Avez-vous besoin d'un audit de sécurité réseau ?

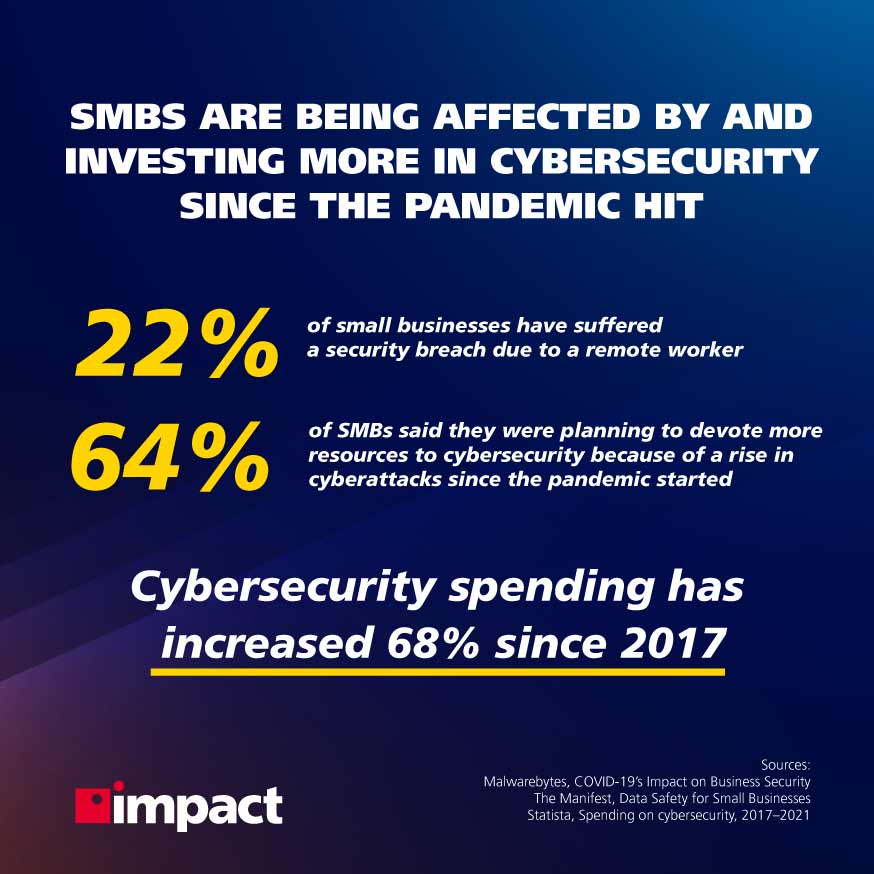

Publié: 2021-07-24Les cyberattaques sont en augmentation depuis plusieurs années, la pandémie entraînant une forte augmentation des incidents depuis 2020.

Pour cette raison, de nombreuses organisations se demandent si elles ont besoin d'un audit de sécurité réseau afin de bien comprendre leurs risques et vulnérabilités, ou si investir dans un logiciel de cybersécurité est suffisant en soi.

Aujourd'hui, nous allons examiner si les PME ont vraiment besoin d'effectuer un audit de sécurité réseau sur leur entreprise.

Qu'est-ce qu'un audit de sécurité réseau ?

L'objectif d'un audit de sécurité réseau est d'établir deux éléments essentiels à la construction d'une stratégie de cybersécurité : vos vulnérabilités et vos risques.

Ces deux éléments peuvent être déterminés grâce à l'analyse des vulnérabilités et aux tests d'intrusion, qui constituent l'épine dorsale d'un audit des risques de cybersécurité typique effectué par un fournisseur de services de sécurité gérés.

Article connexe : Que se passe-t-il lors d'un audit des risques de cybersécurité ?

En demandant à un MSSP d'effectuer un audit de cybersécurité d'un réseau, les entreprises sont en mesure d'obtenir une ventilation claire de ce qui est nécessaire pour le protéger et des solutions dont elles ont besoin.

Qu'en est-il des PME ?

Il arrive souvent que les petites et moyennes entreprises négligent leur cybersécurité ; régulièrement pour aucune autre raison qu'ils ne pensent pas qu'ils courent un risque ou qu'ils pensent que leur configuration actuelle est adéquate pour les menaces d'aujourd'hui.

Ces deux éléments ne pourraient pas être plus éloignés de la vérité.

Non seulement les PME sont particulièrement vulnérables aux attaques par rapport aux grandes entreprises, mais elles manquent également souvent d'outils pour contrer les menaces et les violations lorsqu'elles se produisent.

96 % des PME pensent que leur organisation est susceptible d'être attaquée et 71 % déclarent ne pas être prêtes à y faire face.

Lorsque vous considérez que 43 % de toutes les cyberattaques ciblent les PME, il est clair que les entreprises non préparées doivent faire plus pour protéger leurs réseaux.

Quelles sont les conséquences d'une violation ?

Lorsque les entreprises sont victimes de cyberattaques, les effets peuvent être dévastateurs.

Le coût moyen d'une violation de données est de 3,86 millions de dollars, les entreprises prenant en moyenne 280 jours pour même identifier qu'elles ont été violées.

Les coûts d'une violation de données peuvent souvent être insurmontables pour les organisations, 93 % des entreprises qui subissent une catastrophe majeure en matière de données faisant faillite dans l'année.

Ensuite, il y a le préjudice supplémentaire à la réputation.

Pour le dire simplement, les consommateurs n'aiment pas faire affaire avec des organisations qui ne semblent pas prendre au sérieux la sécurité de leurs données, et cela devient rapidement un point de discorde et un différenciateur concurrentiel clé entre les entreprises.

Les entreprises qui peuvent montrer qu'elles prennent de fortes précautions avec les informations sensibles de leurs clients seront beaucoup plus dignes de confiance que celles qui ne le font pas.

Les recherches suggèrent que 70 % des consommateurs cesseraient de faire affaire avec une entreprise si elle subissait une violation de données, tandis que 27 % estiment que les entreprises prennent la sécurité de leurs données au sérieux.

Cela peut sembler évident, mais il n'en reste pas moins que près de la moitié des entreprises avant la pandémie n'avaient aucun plan de défense en matière de cybersécurité en place, et une sur cinq n'utilisait aucune protection des terminaux.

Qu'en est-il des entreprises qui ont déjà mis en place une mesure de cybersécurité ?

Maintenant que nous avons établi les risques que peut représenter une violation pour une entreprise, nous devons nous demander si les entreprises disposent aujourd'hui généralement d'une pile logicielle de cybersécurité capable de repousser les attaques qui les provoquent.

C'est vraiment ce qui compte lorsqu'il s'agit de déterminer si une entreprise a besoin ou non d'un audit de sécurité réseau.

Tout d'abord, nous devrions prendre un moment pour exposer ce qui sera couvert par un programme de cybersécurité de qualité, en bref ; pas seulement une solution antivirus.

Composants d'une solution de cybersécurité moderne

Le but de cette section est d'illustrer toutes les différentes pièces mobiles qui composent une stratégie de cybersécurité moderne.

De nombreuses entreprises peuvent installer une solution antivirus de nouvelle génération et l'appeler un jour, mais pour contrer les menaces d'aujourd'hui, une approche plus globale est nécessaire.

- Sécurité périmétrique : Ces solutions agissent comme un bouclier entre votre réseau et Internet. Les solutions peuvent inclure un antivirus ; pare-feu; détection d'intrusion; filtrage anti-spam ; et prise en charge VPN.

- Protection des terminaux : cela empêche les appareils connectés à votre réseau d'être compromis et permet aux attaquants d'accéder à vos systèmes plus larges.

- Sécurité des informations : cela empêche la perte de données par inadvertance. Un exemple de ceci serait un logiciel de prévention de la perte de données (DLP), qui détermine où les informations sont stockées, qui y a accès et où elles peuvent être partagées (le cas échéant).

- Protocoles d'authentification : ces normes garantissent que les personnes qui accèdent aux données de votre entreprise sont bien celles qu'elles prétendent être, empêchant tout accès non autorisé aux informations sensibles.

- Sauvegarde et reprise après sinistre (BDR) : BDR s'assure que vous pouvez récupérer les données perdues dès que possible en cas de violation afin que les entreprises puissent effectuer une récupération complète.

- Surveillance : ces outils permettent au service informatique interne (ou à un MSSP) de surveiller le réseau, offrant une visibilité et recherchant tout signe d'activité suspecte.

D'accord, avez-vous besoin d'un audit de sécurité réseau ou non ?

En démontrant ce qui constitue un programme de cybersécurité de qualité, vous pouvez avoir une idée de toutes les solutions qui couvriront la sécurité de votre réseau.

La question que les entreprises devraient se poser est la suivante : « Dans quelle mesure ai-je besoin de ces solutions ? »

La réponse est impossible à deviner, et un audit approfondi de la sécurité du réseau est le meilleur moyen de découvrir les risques et les vulnérabilités afin de comprendre sur quoi votre plan de cybersécurité doit se concentrer et quelles solutions sont nécessaires pour protéger pleinement l'organisation.

Toutes les entreprises ne sont pas identiques : certaines peuvent avoir une importante main-d'œuvre distante où il est courant que des appareils en dehors du bureau accèdent aux données de l'entreprise ou aient simplement de nombreux terminaux connectés au réseau. Pour ces entreprises, il est crucial que la protection des terminaux soit déployée.

Pour d'autres organisations, comme celles des secteurs de la santé ou de la finance, elles devront probablement se conformer à des lois et réglementations strictes en matière de protection des données telles que HIPAA, auquel cas la sécurité des informations et les protocoles d'authentification seront prioritaires.

Chaque entreprise est différente, et c'est le but d'un audit de sécurité réseau : découvrir les risques et les besoins uniques d'une entreprise individuelle.

Pourquoi les entreprises ne peuvent-elles pas effectuer elles-mêmes un audit de sécurité réseau ?

Alors que de nombreuses entreprises disposent d'une équipe informatique interne qui couvre leur propre cybersécurité, ce n'est tout simplement pas une option réalisable pour la majorité des PME.

Considérez les postes auxquels vous devriez vous attendre d'une équipe de cybersécurité :

- Analyste Cybersécurité (CSA)

- Exécuter des tâches d'évaluation et conserver/analyser les données résultantes

- Effectuer des tâches de surveillance quotidiennes pour les solutions de cybersécurité déployées

- Ingénieur Cybersécurité (CSE)

- Responsable de la mise en œuvre de la solution d'évaluation finale

- Développeur Cybersécurité (CSD)

- Développer et maintenir des outils personnalisés d'évaluation et de tarification de la sécurité informatique gérée (MITSec)

- Travailler avec l'organisation pour améliorer et automatiser le processus MITSec

- Gestionnaire de la conformité

- Développer des solutions et des stratégies pour intégrer la conformité dans MITSec

- Définir les membres de l'équipe et les services pour répondre aux problèmes de conformité des clients

L'embauche d'un expert en cybersécurité dédié en interne n'est pas bon marché, avec des salaires allant jusqu'à 80 000 $. Et ce n'est qu'un membre du personnel supplémentaire - l'embauche d'une équipe entière peut coûter à une petite entreprise plusieurs fois cette somme par an.

C'est pour cette raison que tant d'entreprises choisissent d'utiliser un MSSP.

Les fournisseurs de services de sécurité gérés disposent des outils et de l'expertise nécessaires pour effectuer un audit complet de la sécurité du réseau et recommander les programmes nécessaires aux besoins spécifiques de votre entreprise.

L'essentiel

Si une entreprise n'est pas certaine de sa position en matière de cybersécurité, il est fortement recommandé qu'elle fasse effectuer un audit de la sécurité du réseau.

Un audit leur indiquera quels sont leurs principaux risques et vulnérabilités et quelles solutions doivent être déployées pour y faire face.

Ce qui est nécessaire dans une pile de cybersécurité varie d'une entreprise à l'autre, en fonction de leur taille, de la composition de leur main-d'œuvre, de leur secteur et d'une myriade de facteurs supplémentaires.

La seule façon d'obtenir une compréhension complète du profil de cybersécurité d'une organisation est d'investir dans un audit de sécurité réseau.

Si vous avez besoin de cybersécurité mais que vous ne savez pas par où commencer, envisagez de faire réaliser un audit des risques par Impact. Contactez-nous dès aujourd'hui pour vous lancer dans la sécurisation de votre avenir.