WordPressWebサイトをハッカーから保護する方法

公開: 2022-03-25組織が正しく行うための最も重要な側面の1つは、Webセキュリティです。 あなたのウェブサイトがあなたの城である場合、ハッカーは今日の侵入軍であり、中に隠された宝物にアクセスするためにあなたのサイトの防御を破ろうとします。 それらを寄せ付けないようにするのはあなた次第です。そうしないと、彼らは多くの害を及ぼすからです。

WordPressは、市場シェアの60%以上を占める人気のCMSプラットフォームです。 専門家によると、WordPressウェブサイトビルダーを使用して毎日500以上のウェブサイトが構築されています。 Web開発プラットフォームとしてWordPressを使用している場合は、セキュリティを考慮することが重要です。

しかし、ハッカーはどのようにしてサイトに侵入し、どのようにしてハッカーを締め出すことができるのでしょうか。 WordPress Webサイトのセキュリティの詳細については、以下のセクションを参照してください。

目次

なぜハッカーはあなたのウェブサイトのセキュリティを標的にするのですか?

あなたのウェブサイトをハッキング攻撃から保護することはどんなビジネスにとっても優先事項であり、オンラインストアを運営している人々にとってはなおさらです。 「方法」を検討する前に、Webサイトのセキュリティの「理由」を検討する必要があります。 ハッカーがあなたのウェブサイトを標的にする原因は何ですか? 答えを知っていると、サイトのどの部分で最も保護が必要かを判断するのに役立つ場合があります。

以下は、Webサイトのセキュリティの脅威の最も一般的な理由のリストです。

1.機密情報を入手する

機密情報にアクセスするために、ハッカーはいくつかの理由であなたのWebサイトに侵入しようとします。 最初の(そして確かに最も一般的な)のは、機密情報を入手することです。 その情報は、多くの場合、ハッカーが会社に損害を与えるために悪用する可能性のある会社の事務処理、販売記録、およびその他の知的財産など、あなたのビジネスに関連付けられています。

ハッカーはユーザー情報を狙っている可能性もあります。 クライアントやサイトの顧客に関するデータ、特に財務情報を保存している場合、ハッカーはそれを使用して、あなたから購入した人からお金を盗むことができます。

2.マルウェアをホストする

ハッカーがサイトを標的にする可能性があるもう1つの理由は、サイトをウイルス配布ポイントとして利用することです。 ハッカーがWebサイトにアクセスすると、ウイルスをインストールして、インターネット上でそれらのウイルスを拡散するためのランチパッドとして使用できます。

このアクションにより、Googleでの評判が損なわれ、サイト上のマルウェアが検出され、検索ランクから除外されるだけでなく、ウイルスの根絶が困難になります。 検索エンジン最適化(SEO)でのあなたの努力はすべて無駄になります。

3.楽しみのために

最後に、多くのハッカーがWebサイトをハッキングしてそのスリルを味わいます。 彼らは、ファイアウォールを突破し、すべての保護を破って、Webサイトの制御に伴う満足を得ることを楽しんでいます。

他の人はそれをさらに一歩進めて、彼らの詐欺を通して彼ら自身の名前を作ることを望んでいます。 ハッカーが逮捕されると、彼らはしばしばソーシャルメディアを利用して自分たちのエクスプロイトを自慢します。 残念ながら、彼らが逮捕されたとしても、あなたのサイトへの危害はすでに行われています。

一般的なWebサイトのセキュリティ上の脅威は何ですか?

ハッカーがサイトを攻撃する理由と、サイトが非常に危険である理由について説明したので、ハッカーがセキュリティを乗り越えようとする一般的な方法をいくつか見てみましょう。 目を離さないための3つの主要な種類のWebサイトセキュリティの危険性!

1.ウイルスとマルウェア

ハッカーがマルウェアをWebサイトに伝播する方法についてはすでに説明しました。 ただし、マルウェアは、ハッカーがWebサイトにアクセスするためのもう1つの方法です。

多くの場合、リンクをクリックするのと同じくらい基本的なことから始まります。 ハッカーは、最も一般的には電子メールを介して、あなたの前にリンクを取得する手段を見つけるでしょう。 リンクをクリックすると、ウイルスがリリースされ、自分のコンピュータからサイトにすばやく侵入します。

その時点でサイト全体がダウンし、ハッカーが試みるものすべてに行き詰まり、影響を受けやすくなります。その結果、売り上げが低下することは言うまでもありません。

2.スパムリンク

ハッカーは、サイトの訪問者に悪意のあるリンクをクリックするように説得するだけでなく、そうするように説得しようとすることがよくあります。 あなたのウェブサイトにコメントを残すことは彼らがこれをする最も一般的な方法の1つです。

あなたが彼らがコメントをするかもしれないブログを持っているならば、あなたの読者が言うことを監視してください。 ハッカーはこのチャネルを頻繁に使用して、マルウェアを誤って消費者のPCにダウンロードするリンクを配布します。

グーグルがあなたのウェブサイトから発信されたそれらのリンクに気づいたとき、それは検索結果であなたにすぐにペナルティを課します、それであなたはあなたのサイトにこれらのコメントを持たないように努めるべきです。

3.DDOS攻撃

分散型サービス拒否(DDoS)攻撃は、Webサイトのセキュリティ問題の3番目に一般的な種類であり、近年人気が高まっています。 ハッカーが偽のトラフィックでサイト全体をクラッシュさせると、これはDDoS攻撃と呼ばれます。

ハッカーは偽のIPアドレスの大規模な軍隊を構築し、それらすべてに同時にサイトにアクセスするように命令します。 それほど多くの訪問者を管理できないため、Webサイトがクラッシュします。 これにより、他の人がサイトにアクセスできなくなり、ランキングとコンバージョンに影響します。

Webサイトのセキュリティが重要なのはなぜですか?

ハッキングされたWordPressサイトは、会社の収益と評判を著しく損なう可能性があります。 ハッカーは、ユーザー情報やパスワードを盗んだり、有害なソフトウェアをインストールしたり、ユーザーをマルウェアに感染させたりする可能性があります。 最悪のシナリオでは、Webサイトへのアクセスを回復するために、ハッカーにランサムウェアを支払うことを余儀なくされる可能性があります。

Googleによると、5000万人以上のウェブサイトユーザーが、アクセスしているウェブサイトにマルウェアが含まれている可能性がある、または情報を盗む可能性があると警告されています。 さらに、Googleは毎週、マルウェア用に約20,000のWebサイト、フィッシング用に約50,000のWebサイトをブラックリストに登録しています。

ビジネスのウェブサイトを運営している場合は、WordPressのセキュリティに特別な注意を払う必要があります。 彼らの建物を確保することは実際の店の所有者の義務であるため、彼らのウェブサイトを守ることはオンラインビジネスの所有者の責任でもあります。

WordPressWebサイトをハッカーから保護する方法

WordPressWebサイトをハッカーから保護するためのヒントをいくつか紹介します。 まず、パスワードを変更し、投稿やコメントに個人情報を残さないようにし、高品質のファイアウォールとウイルス対策ソフトウェアをインストールし、WordPressに長年にわたって組み込まれている多くのセキュリティ対策を利用することから始めます。 。 次の手順に従って、WordPressサイトを保護しましょう。

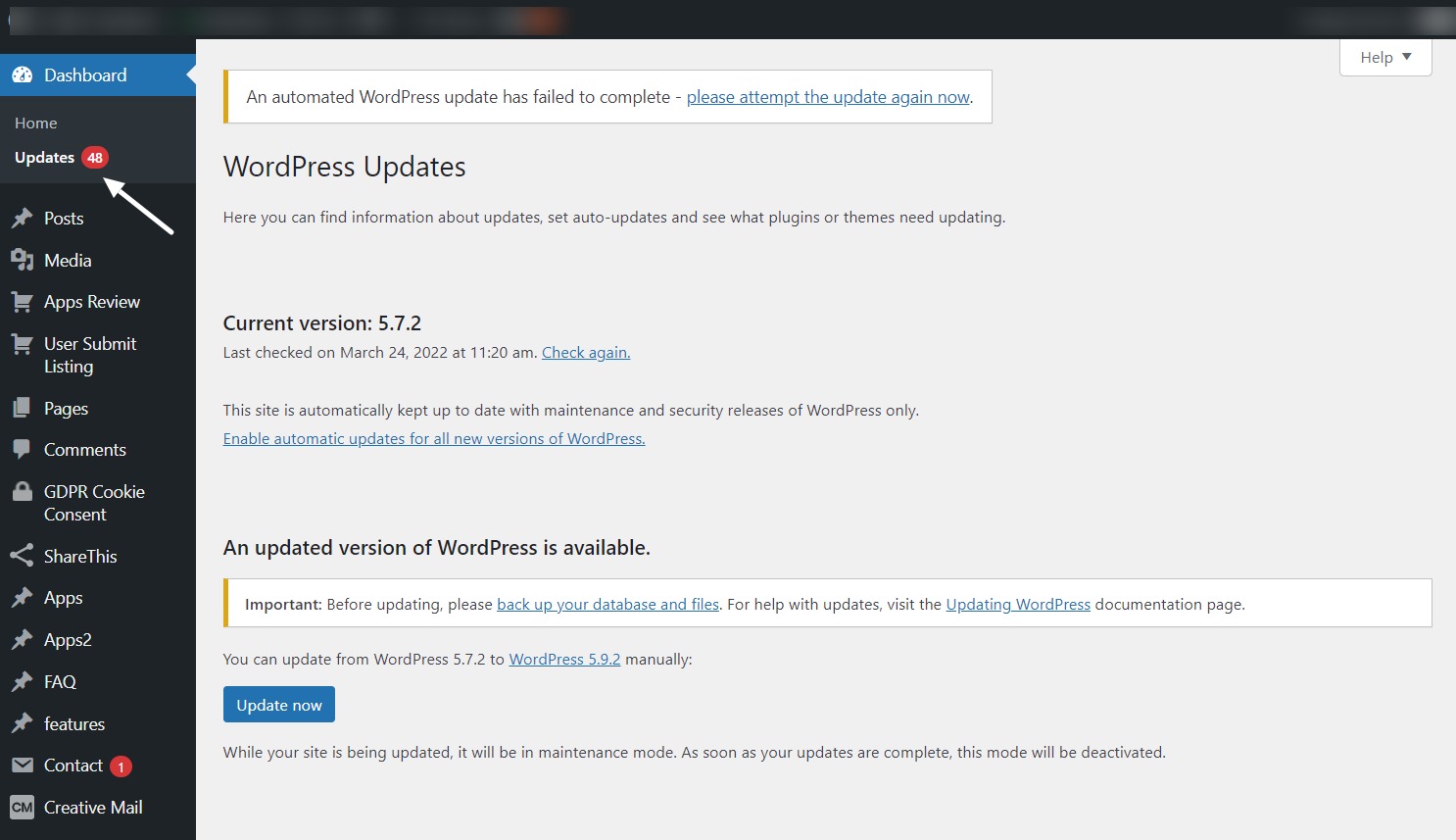

1.WordPressを最新の状態に保つ

WordPressは、定期的に更新および保守されるオープンソースプログラムです。 そのため、WordPressサイトを最新の状態に保つことは、サイトを安全に保つために重要です。 WordPressはデフォルトでマイナーアップデートを自動的にインストールします。 メジャーリリースの更新は手動で開始する必要があります。 WordPressは、「アップデート」セクションでこれらのアップデートについても通知します。

WordPressには、サイトをカスタマイズするために使用できる何千ものプラグインとテーマのライブラリも付属しています。 サードパーティの開発者はこれらのプラグインとテーマを維持し、定期的に更新を発行します。

これらのWordPressのアップグレードは、WordPressサイトのセキュリティと安定性にとって重要です。 WordPressコア、プラグイン、テーマがすべて最新であるかどうかを確認してください。

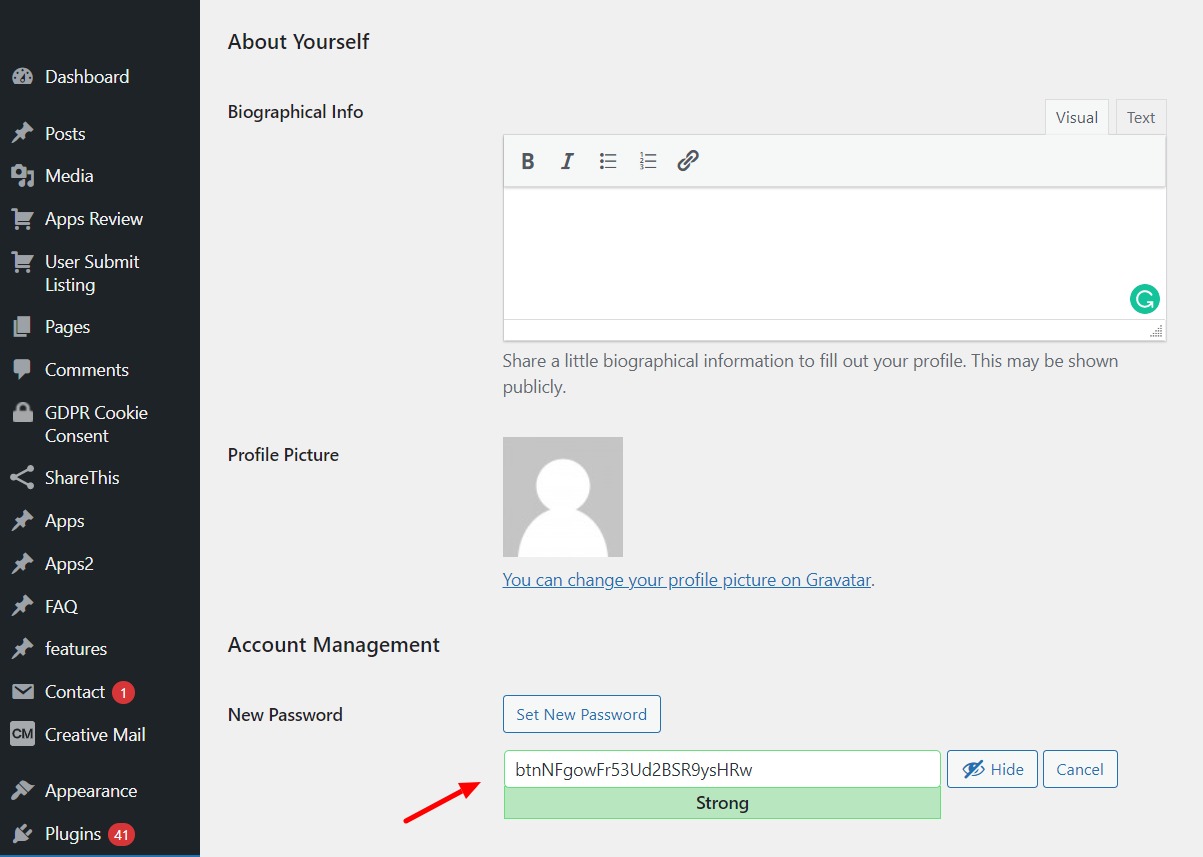

2.強力なパスワードとユーザー権限

盗まれたパスワードは、WordPressのハッキングの試みの大部分で使用されています。 これをより困難にするために、Webサイトに固有のより厳しいパスワードを使用してください。 WordPress管理エリアだけでなく、FTPアカウント、データベース、WordPressホスティングアカウント、およびWebサイトのドメイン名を使用するカスタム電子メールアドレスにも使用できます。

強力なパスワードは覚えにくいため、多くの初心者はパスワードを避けています。 良いニュースは、パスワードを覚える必要がなくなったことです。 パスワードマネージャーを使用して、パスワードを追跡できます。

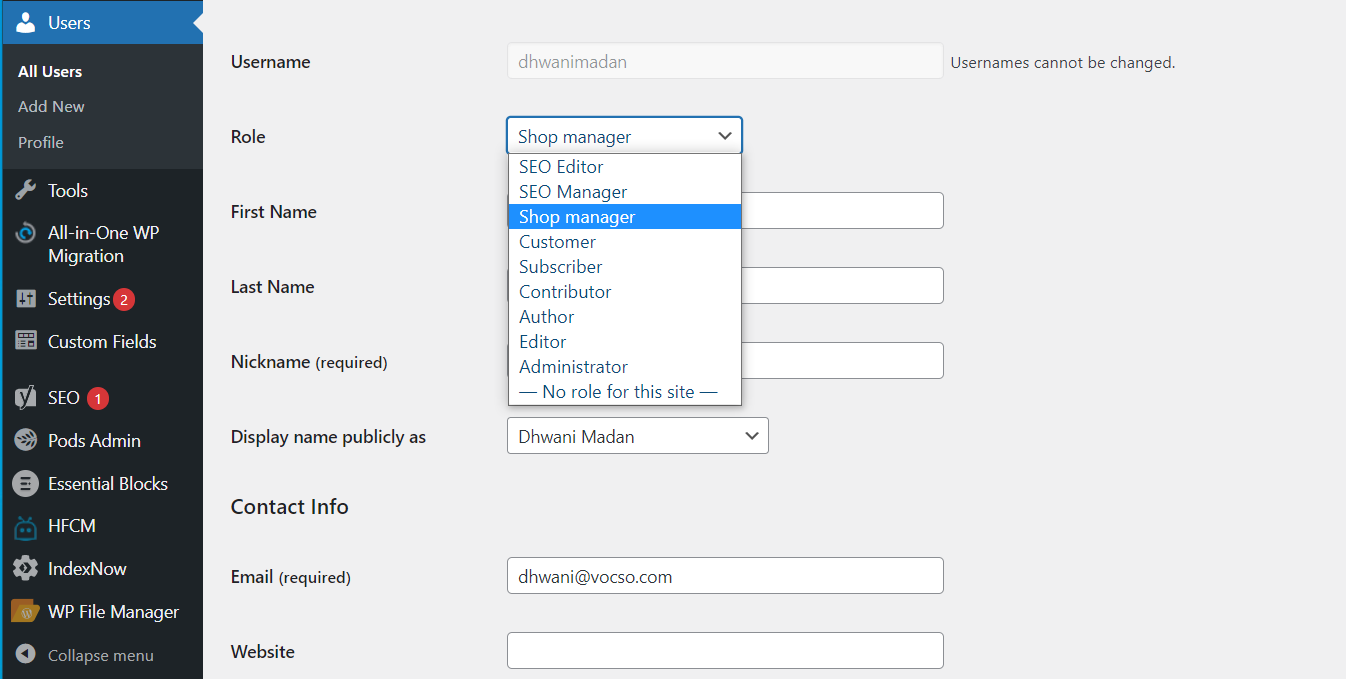

危険を減らすためのもう1つの戦略は、WordPress管理者アカウントを絶対に必要な人だけに提供することです。 大規模なチームまたはゲスト作成者がいる場合は、WordPressサイトに新しいユーザーアカウントと作成者を追加する前に、WordPressのユーザーの役割と機能を理解してください。

3.WordPressホスティングの役割

WordPressホスティングサービスは、WordPressサイトのセキュリティの最も重要な側面です。 有能な共有ホスティング会社は、頻繁な脅威からサーバーを保護するために、さらに上を行きます。

有能なウェブホスティングビジネスがバックグラウンドであなたのウェブサイトとデータを保護する方法は次のとおりです。

- 彼らは疑わしい行動がないかネットワークを監視しています。

- 大規模なDDOS攻撃を防ぐために、すべての優れたホスティング会社にはツールが用意されています。

- ハッカーが古いバージョンの既知のセキュリティの弱点を悪用するのを防ぐため

- サーバーソフトウェア、PHPバージョン、およびハードウェアを最新の状態に維持します。

4.WordPressバックアップソリューションをインストールします

バックアップは、WordPressの攻撃が発生した場合の最初の防衛線です。 安全なものは何もないことを忘れないでください。 政府のWebサイトがハッキングされる可能性がある場合は、自分のWebサイトもハッキングされる可能性があります。

バックアップを使用すると、問題が発生した場合にWordPressサイトをすばやく回復できます。 さまざまな無料および有料のWordPressバックアッププラグインを利用できます。 バックアップについて覚えておくべき最も重要なことは、フルサイトのバックアップを定期的に(ホスティングアカウントではなく)離れた場所に保存する必要があるということです。

Amazon、Dropbox、Googleドライブなどのクラウドプロバイダーに保存することをお勧めします。 Webサイトを更新する頻度によっては、1日1回のバックアップまたはリアルタイムのバックアップが最適なオプションになる場合があります。

WordPressWebサイトのバックアップは次のもので構成されています。

- WordPressコアのインストール

- WordPressプラグイン

- WordPressのテーマ

- 画像とファイル

- JavaScript、PHP、およびその他のコードファイル

- 追加のファイルと静的なWebページ

5.最高のWordPressセキュリティプラグイン

バックアップに続いて、次のステップは、Webサイトで発生するすべてを記録する監査および監視システムを構築することです。

ファイルの整合性の監視、ログイン試行の失敗、ウイルス検出などはすべて、セキュリティプラグインの要素です。 これらはアドオンやエクストラではなく、すべてのWordPressWebサイトの重要なコンポーネントです。

セキュリティプラグインの唯一の目的は、Webサイトを安全にすることです。 これは、ハッカーを追い払い、攻撃を防ぎ、脆弱性を検出し、問題になる前にそれらを軽減することによって行われます。 あなたのサイトを保護するためにあなたが選ぶことができる多くのセキュリティプラグインがあります。

WordPressセキュリティプラグインが提供できるものをご覧ください。

- アクティブなセキュリティ監視

- ブラックリストの監視

- ブルートフォース攻撃からの保護

- ファイルスキャン

- ファイアウォール

- マルウェアスキャン

- セキュリティの脅威が検出されたときの通知

- ハッキング後のアクション

- セキュリティ強化

そしてもっと…

6. Webアプリケーションファイアウォール(WAF)を有効にする

WordPress用のファイアウォールプラグイン(WebアプリケーションファイアウォールまたはWAFとも呼ばれます)は、Webサイトとすべての着信トラフィックの間のバリアとして機能します。 これらのWebアプリケーションファイアウォールは、Webサイトのトラフィックを監視し、WordPressサイトに到達することによる多くの一般的なセキュリティ上の危険を阻止します。

これらのWebアプリケーションファイアウォールは通常、WordPressのセキュリティを劇的に向上させるだけでなく、Webサイトのパフォーマンスを高速化および向上させます。

WordPressファイアウォールプラグインは2つのカテゴリに分けられます。

DNSレベルのWebサイトファイアウォール—これらのファイアウォールは、クラウドプロキシサーバーを介してWebサイトトラフィックをフィルタリングします。 その結果、正当なトラフィックのみをWebサーバーに配信できます。

アプリケーションレベルのファイアウォール—これらのファイアウォールプラグインは、トラフィックがサーバーに到達すると、ほとんどのWordPressスクリプトが読み込まれる前にトラフィックを検査します。 サーバーの負荷を最小限に抑えるという点では、このソリューションはDNSレベルのファイアウォールほど効果的ではありません。

DNSレベルのファイアウォールを採用することをお勧めします。これは、正当なWebサイトトラフィックと悪意のあるクエリを区別するのに非常に優れているためです。

彼らは、何千ものWebサイトを監視し、傾向を比較し、ボットネットと既知の悪意のあるIPアドレスを検索し、訪問者が決して求めないURLへの接続を制限することによってこれを実現します。

さらに、DNSレベルのWebサイトファイアウォールは、WordPressホスティングサーバーの負担を軽減し、Webサイトがダウンしないようにします。

WordPressファイアウォールプラグインのトップネームは次のとおりです。

- スクリ

- MaxCDN(StackPath)

- Cloudflare

- ワードフェンスセキュリティ

- ジェットパック

- BulletProofセキュリティ

- オールインワンWPセキュリティ

- バーベキューファイアウォール

- 忍者ファイアウォール

- アストラ

- MalCare

- ディフェンダーセキュリティ

- WPサーバー

7.WordPressサイトをSSL/HTTPSに移動します

SSL(Secure Sockets Layer)は、Webサイトとユーザーのブラウザー間のデータ送信を暗号化するデータ暗号化技術です。 この暗号化を使用して、誰かが情報を調べて盗むことはより困難です。 SSLを有効にすると、WebサイトはHTTPではなくHTTPSを使用し、ブラウザのWebサイトアドレスの横に南京錠のアイコンが表示されます。

認証局は従来、SSL証明書を提供していました。この証明書の価格は、サイトのセキュリティニーズのレベルに応じて、年間5ドルから1,000ドルになります。 ほとんどのWebサイト所有者は、追加コストのために、セキュリティで保護されていないプロトコルを引き続き使用することを選択しました。 これに対処するために、非営利団体であるLet's Encryptは、Webサイトの所有者に無料のSSL証明書を提供することを決定しました。 Google Chrome、Facebook、Mozilla、および他の多くの企業が彼らの努力を後押ししています。

すべてのWordPressWebサイトでSSLの使用を開始することが、これまでになく簡単になりました。 WordPress Webサイト用の無料のSSL証明書が、いくつかのホスティング会社から入手できるようになりました。

8.デフォルトの「admin」ユーザー名を変更します

WordPressをインストールすると、デフォルトの管理者ユーザー名は「admin」になります。 管理者ユーザー名として「admin」を引き続き使用すると、ハッカーがサイトにアクセスしやすくなります。 ハッカーは、デフォルトのユーザー名が「admin」であるアカウントに対してブルートフォース攻撃を実行して、パスワードを取得しようとします。 ハッカーがデフォルトのWordPress管理者ユーザー名でアカウントにログインすると、ハッカーはあなたのWebサイトに対する完全な権限を持ちます。

デフォルトのWordPress管理者ログインは、当時は「admin」でした。 ユーザー名はすべてのログイン資格情報の50%を占めるため、ブルートフォース攻撃が容易になりました。

ありがたいことに、WordPressはその後これを修正し、ソフトウェアのインストール時に一意のユーザー名を指定するように求められるようになりました。

ただし、一部のワンクリックWordPressインストーラーは、デフォルトの管理者ユーザー名として「admin」を引き続き使用します。 これを発見した場合は、Webホスティングプロバイダーを変更することをお勧めします。

WordPressではデフォルトでユーザー名を変更できないため、3つの手法のいずれかを使用する必要があります。

- 古い管理者ユーザー名を削除して、新しいユーザー名を作成します。

- phpMyAdminからユーザー名を更新します

- UsernameChangerプラグインを使用する

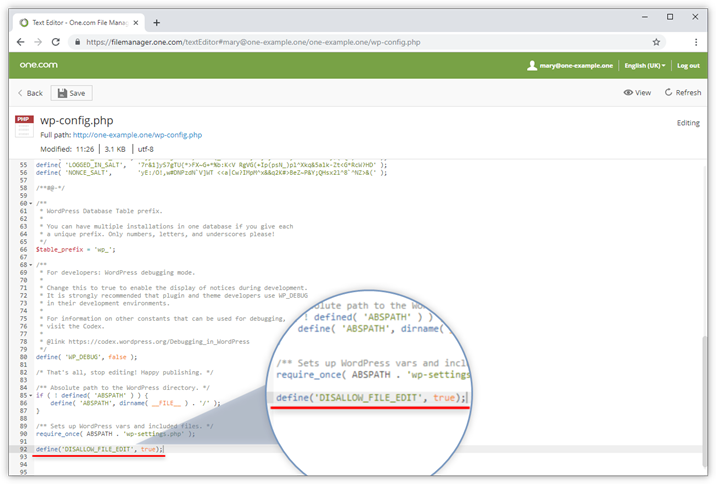

9.ファイル編集を無効にする

WordPressには、WordPress管理エリアから直接テーマとプラグインファイルを編集できるコードエディタが含まれています。 この機能は、悪意のあるユーザーにとってセキュリティ上の懸念事項となる可能性があるため、オフにすることをお勧めします。

管理者ユーザーは、「ファイル編集」が有効になっている場合、コアファイルにアクセスできます。 誰もが侵入する可能性があり、データを完全に制御できるため、これはセキュリティリスクです。

セキュリティ違反のリスクを減らすには、サイトのコードへのアクセスを無効にし、ファイルを編集する必要がある場合にのみオンにします。 WordPress管理者でファイル編集を無効にするには、次の簡単な手順に従います。

1.One.comコントロールパネルにログインします。

2.[ファイルとセキュリティ]で[ファイルマネージャー]を開きます。

3.ファイルwp-config.phpを見つけ、チェックボックスをオンにして選択します。

4.画面上部のメニューバーで[編集]をクリックします。

5. wp-configでdefine('DISALLOW_FILE_EDIT'を検索します。通常、これは下部にあります。

6.見つけた場合は、「true」に設定されていることを確認します(以下を参照)。 そこにない場合は、次のようにファイルの最後に追加する必要があります。

define('DISALLOW_FILE_EDIT'、true);

7.画面上部の[保存]をクリックします。

ヒント:ファイルの編集を一時的に許可する場合は、「true」を「false」に置き換えるだけです。 編集が終わったら元に戻します。

10.ログイン試行を制限する

WordPressを使用すると、ユーザーはデフォルトで何度でもログインを試みることができます。 これで、WordPressサイトがブルートフォース攻撃にさらされます。 ハッカーは、さまざまな組み合わせでログインすることにより、パスワードを解読しようとします。

これは、ユーザーのログイン試行の失敗回数を制限することで簡単に修正できます。 前述のWebアプリケーションファイアウォールを利用している場合、これは自動的に処理されます。

ただし、ファイアウォールがない場合は、ファイアウォールを設定する必要があります。

WordPressでのログイン試行を制限するには、次の2つの方法があります。

1)。 プラグインを使用してログイン試行を制限する

2)。 プラグインなしでログイン試行を制限する

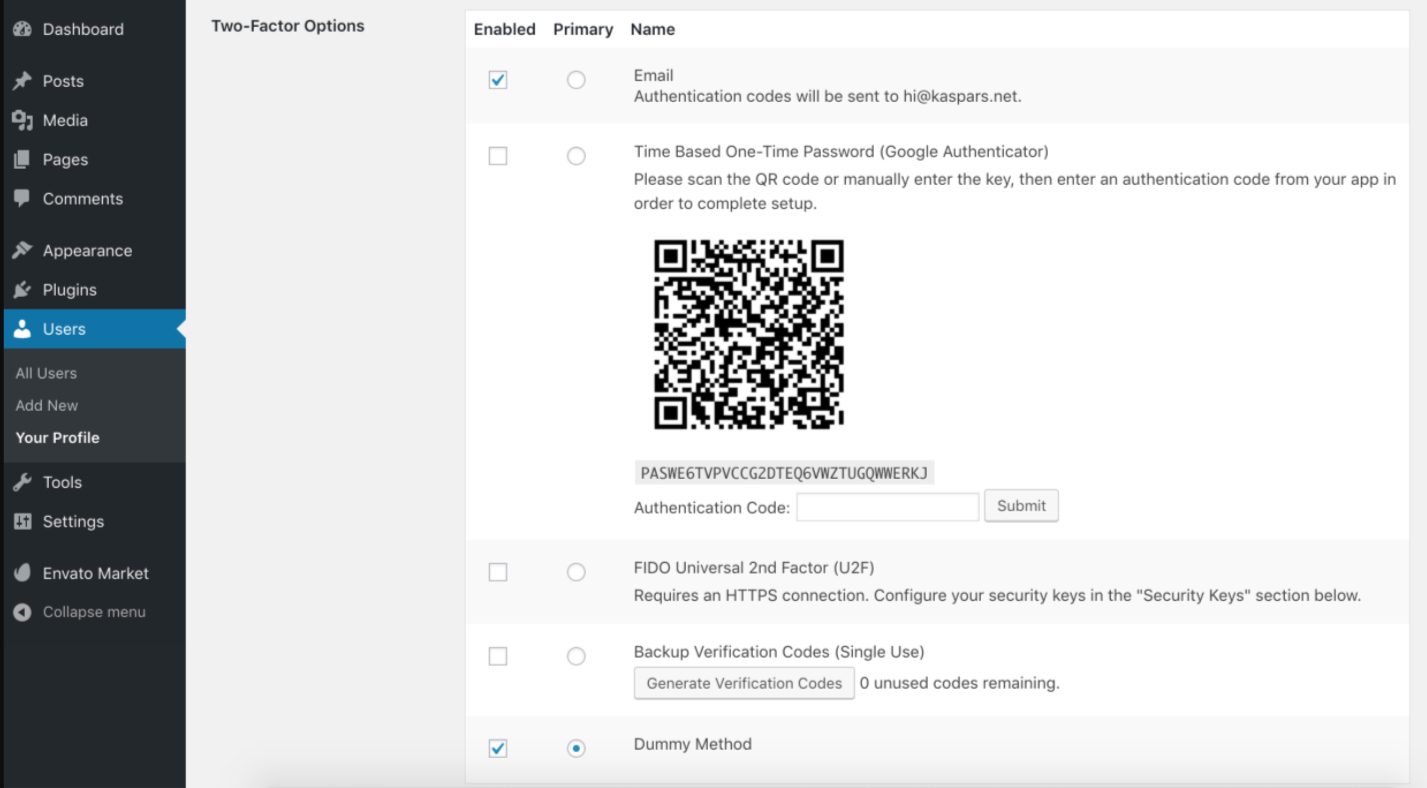

11.二要素認証

2要素認証方式を使用する場合、ユーザーは2段階認証手順を使用してログインする必要があります。 最初のステップはログインとパスワードを入力することであり、2番目のステップは別のデバイスまたはアプリを使用して認証することです。

Google、Facebook、Twitterなどの最も人気のあるWebサイトのアカウントで有効にすることができます。 同じ機能をWordPressサイトに追加できます。

最近のサイバー攻撃により、2要素認証(2FA)の要件が高まっています。 WordPressで2要素認証を有効にすることで、ハッカーや不正アクセスからWebサイトやブログを保護できます。 次の2つの異なる方法で、WordPressで2要素認証(2FA)を有効にできます。

方法1.WordPressに2要素認証を追加する

これは、すべてのユーザーにとって本当に簡単な推奨方法です。 2要素認証を設定することで、アカウントをより安全にすることができます。

まず、WP 2FA –2要素認証プラグインをインストールしてアクティブ化する必要があります。

アクティベーション後、[ユーザー]»[プロフィール]ページにアクセスし、[WP2FA設定]セクションまでスクロールしてプロセスを完了する必要があります。

方法2.2要素を使用して2要素認証を追加する

この方法でWordPressで2FAを有効にするには、TwoFactorプラグインをインストールしてアクティブ化する必要があります。

プラグインをアクティブ化した後、[ユーザー]»[プロファイル]ページにアクセスし、[2要素オプション]セクションまでスクロールして、指示に従う必要があります。

12.WordPressデータベースプレフィックスを変更します

WordPressサイトのすべての情報がデータベースに保存されているため、ハッカーが好むターゲットです。 自動SQLインジェクションコードは、スパマーやハッカーによって使用されます。 残念ながら、WordPressをインストールしている間、多くの人はデータベースプレフィックスの更新を怠っています。 デフォルトのプレフィックスwp_をターゲットにすることで、ハッカーは大規模な攻撃をより簡単に計画できます。 データベースを保護するための最も賢い戦略は、データベースプレフィックスを変更することです。これは、新しいサイトで実行するのが非常に簡単です。 ただし、WordPressデータベースプレフィックスを完全に混乱させることなく既存のサイトに効果的に変更するには、いくつかの手順が必要です。

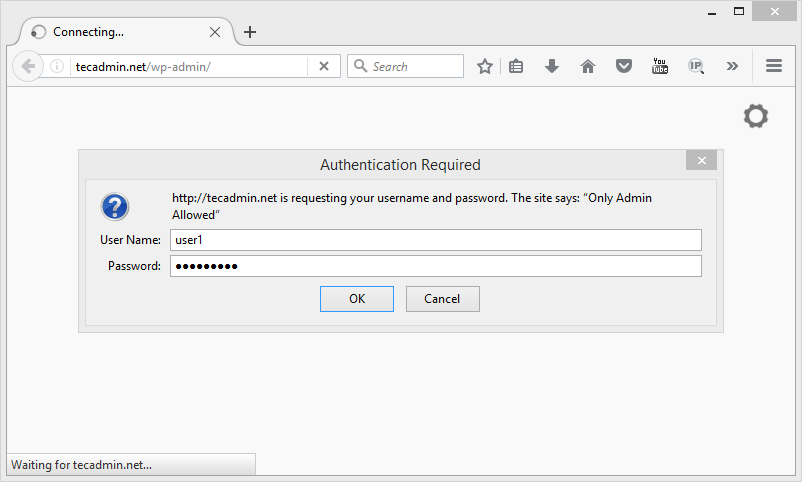

13.パスワードで保護するWordPress管理者とログインページ

WordPress管理ディレクトリをパスワードでロックすることにより、Webサイトの最も重要なアクセスポイントのセキュリティを強化できます。

WordPress管理ダッシュボードは、Webサイトの中心として機能します。 投稿やページの作成、テーマの変更、WordPressプラグインのインストールなどに使用できます。

ハッカーがあなたのウェブサイトにアクセスしようとするとき、彼らは頻繁にwp-adminパネルを使用します。 安全なパスワードを使用し、ログイン試行を制限することで、潜在的な脅威からWebサイトを保護できます。 管理者ディレクトリをパスワードで保護することは、Webサイトにパスワードセキュリティの別の層を追加するための賢い方法です。

WordPress管理者をパスワードで保護するには、次の簡単な手順に従ってください

ステップ1:cPanelにログインし、[ファイル]タブを確認します。

ステップ2:「ディレクトリプライバシー」を見つけてクリックします。

手順3:wp-adminフォルダーを編集します。

ステップ4:パスワードはwp-adminを保護します。

ステップ5:ユーザーとパスワードを設定します。

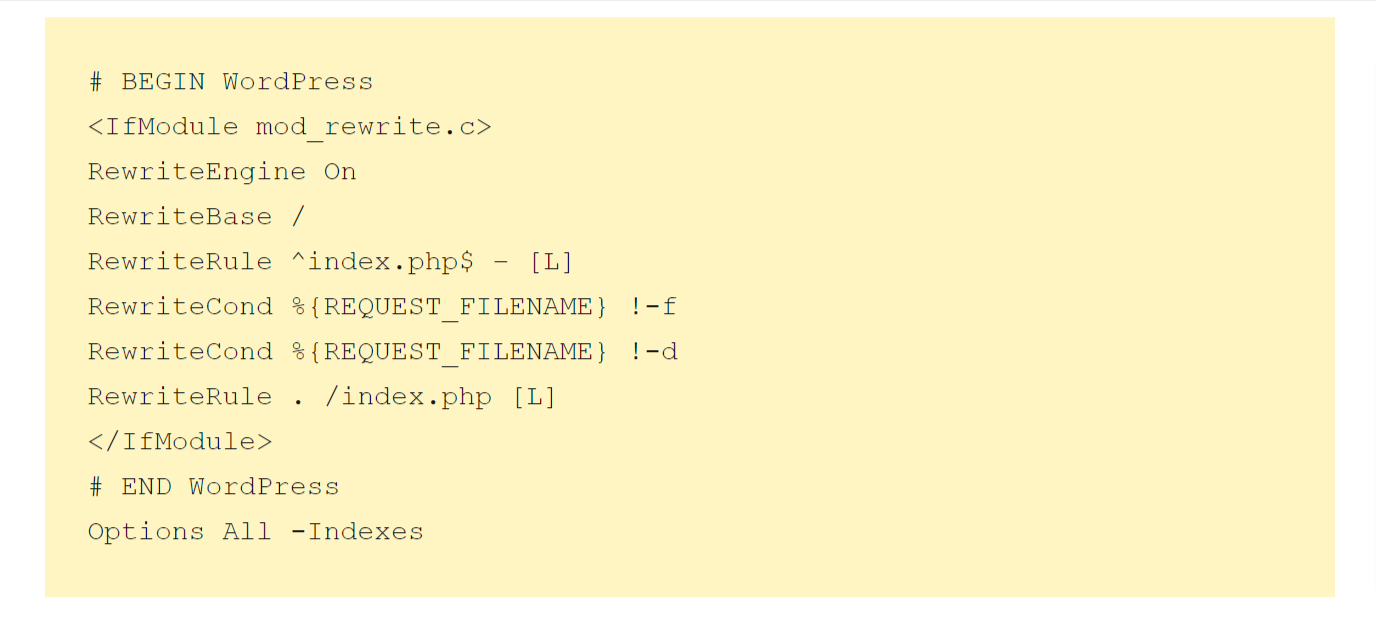

14.ディレクトリのインデックス作成とブラウジングを無効にする

ハッカーはディレクトリブラウジングを利用して、既知の脆弱性を持つファイルがあるかどうかを確認できるため、これらのファイルを悪用してアクセス権を取得できます。

他の個人は、ディレクトリブラウジングを使用して、ファイルを確認したり、写真をコピーしたり、ディレクトリ構造を理解したり、その他の情報を取得したりできます。 そのため、ディレクトリのインデックス作成と参照を無効にすることを強くお勧めします。

FTPまたはcPanelのファイルマネージャーを介してWebサイトに接続する必要があります。 Webサイトのルートディレクトリで.htaccessファイルを見つけます。 その後、.htaccessファイルの最後に次の行を追加します。

オプションすべて-インデックス

変更されたコードは次のようになります。

.htaccessファイルを保存してサイトに再アップロードすることを忘れないでください。

15.WordPressでXML-RPCを無効にする

WordPressサイトをWebおよびモバイルアプリと統合するのに役立つため、XML-RPCはWordPress 3.5でデフォルトで有効になっています。XML-RPCは、その強力な性質により、ブルートフォース攻撃を大幅に強化できます。

たとえば、ハッカーが過去にWebサイトで500の異なるパスワードを試したい場合、500の異なるログイン試行を行う必要があり、ログインロックアウトプラグインがそれをキャッチしてブロックします。

一方、ハッカーはXML-RPCでシステムを使用できます。 マルチコール機能を使用すると、わずか20または50のリクエストで、数万の異なるパスワードを試すことができます。 そのため、XML-RPCを使用していない場合は、オフにすることをお勧めします。 プラグインを使用するか、手動でXML-RPCを無効にできます。

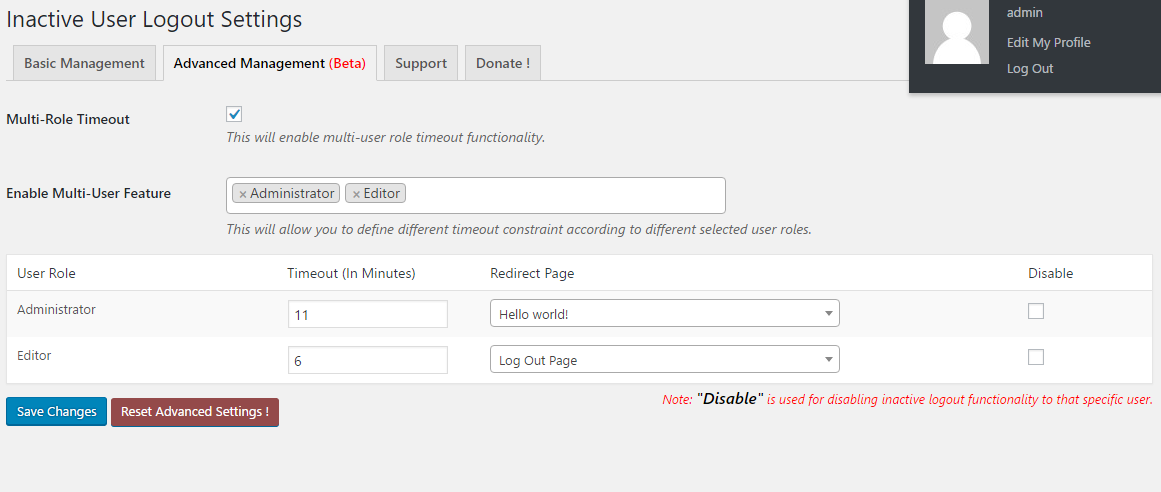

16.WordPressでアイドルユーザーを自動的にログアウトします

ログインしているユーザーは、画面から外れることがあり、セキュリティ上のリスクがあります。 誰かがセッションを制御したり、パスワードを変更したり、アカウントを変更したりできます。

これが、多くの銀行や金融のWebサイトがアイドル状態のユーザーを自動的にロックオフする理由です。 同様の機能をWordPressサイトにも実装できます。

Inactive Logoutプラグインをインストールし、アクティブ化する必要があります。 プラグイン設定を構成するには、[設定]»[アクティブ化後に非アクティブなログアウト]をクリックします。

タイマーとログアウトメッセージを設定すれば完了です。 [変更を保存]ボタンをクリックして、変更を保存することを忘れないでください。

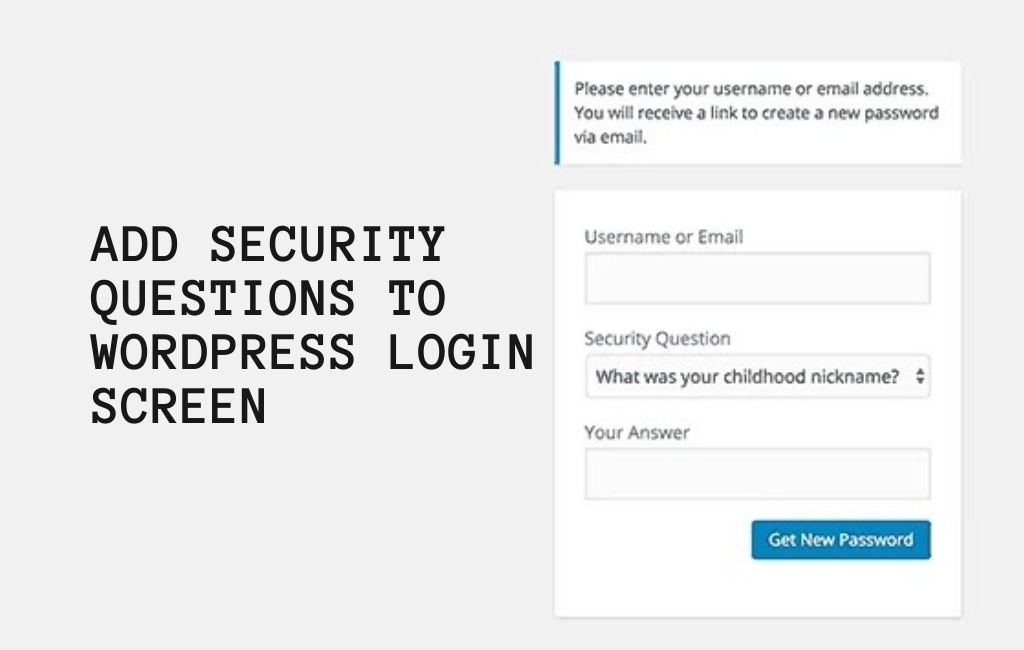

17.WordPressのログイン画面にセキュリティの質問を追加します

WordPress管理エリアへの不正アクセスは、さまざまな方法で防ぐことができます。 マルチユーザーまたはWordPressメンバーシップサイトを運営している場合、セキュリティとユーザーエクスペリエンスのバランスをとることはより困難です。

ログイン画面にセキュリティの質問を含めると便利な場合があります。 ユーザーは、WordPress Webサイトにログインする前に、他のユーザーが答えを知らないはずの1つ以上の質問に答えるように求められます。 2要素認証(2FA)が代替手段です。 この代替手段の方が安全ですが、セットアップに少し時間がかかります。

18.マルウェアと脆弱性についてWordPressをスキャンする

WordPressセキュリティプラグインをインストールしている場合は、マルウェアとセキュリティ違反の証拠を定期的にスキャンします。

Webサイトのトラフィックまたは検索ランキングが大幅に低下している場合は、手動でスキャンを実行する必要があります。 これらのマルウェアとセキュリティスキャナーのいずれか、またはWordPressセキュリティプラグインを使用できます。

これらのオンラインスキャンを使用するのは簡単です。 WebサイトのURLを入力するだけで、クローラーがサイトで既知のマルウェアや有害なコードを検索します。

WordPressセキュリティスキャナーの大部分はあなたのウェブサイトしかスキャンできないことを忘れないでください。 彼らは感染を取り除くことも、ハッキングされたWordPressサイトをクリーンアップすることもできません。

マルウェアやハッキングを検出するためのWordPressセキュリティスキャナーのトップネームは次のとおりです。

1. Sucuri SiteCheck

2.IsItWPセキュリティスキャナー

3.Googleセーフブラウジング

4. WPSec

5. ScanWP

6.WordPressセキュリティスキャン

7. WPrecon

8. Quttera

9.Webインスペクター

10.WordPress脆弱性スキャナー

11.UpGuardクラウドスキャナー

12.URLqueryURLスキャナー

13. VirusTotal

14.ノートンセーフウェブ

19.ハッキングされたWordPressサイトの修正

多くのWordPressユーザーは、手遅れになるまでバックアップとWebサイトのセキュリティの必要性に気づいていません。

WordPressサイトのクリーンアップは、時間がかかり、困難な場合があります。 私たちの最初のアドバイスは、タスクを専門家に委任することです。

バックドアは、ハッカーによってハイジャックされたサイトにインストールされます。これらのバックドアが適切に削除されていない場合、Webサイトが再びハッキングされる可能性があります。

熟練した警備会社があなたのウェブサイトを修理することを許可することは、それがもう一度安全に使用できることを保証します。 また、将来の脅威からあなたを守ります。

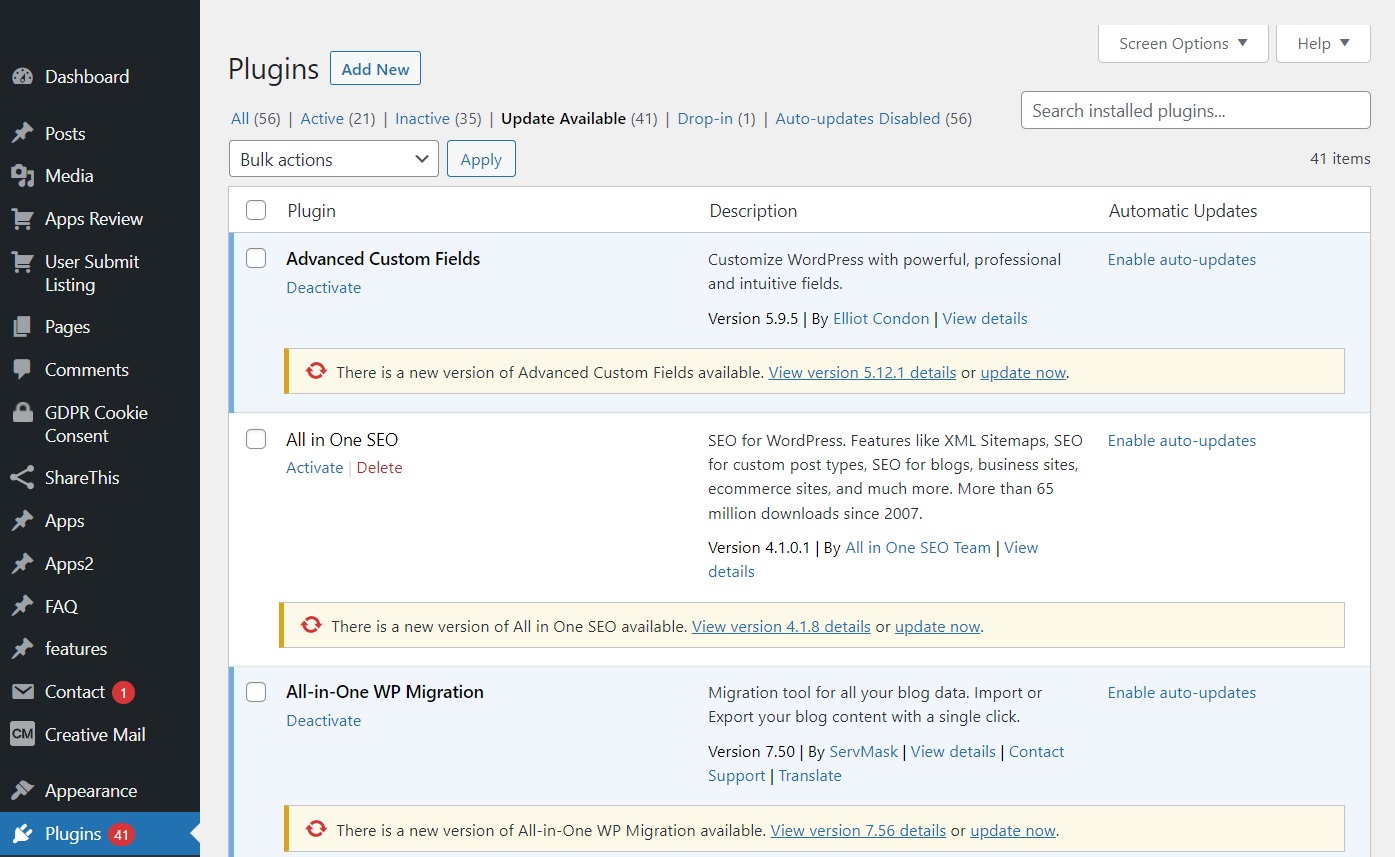

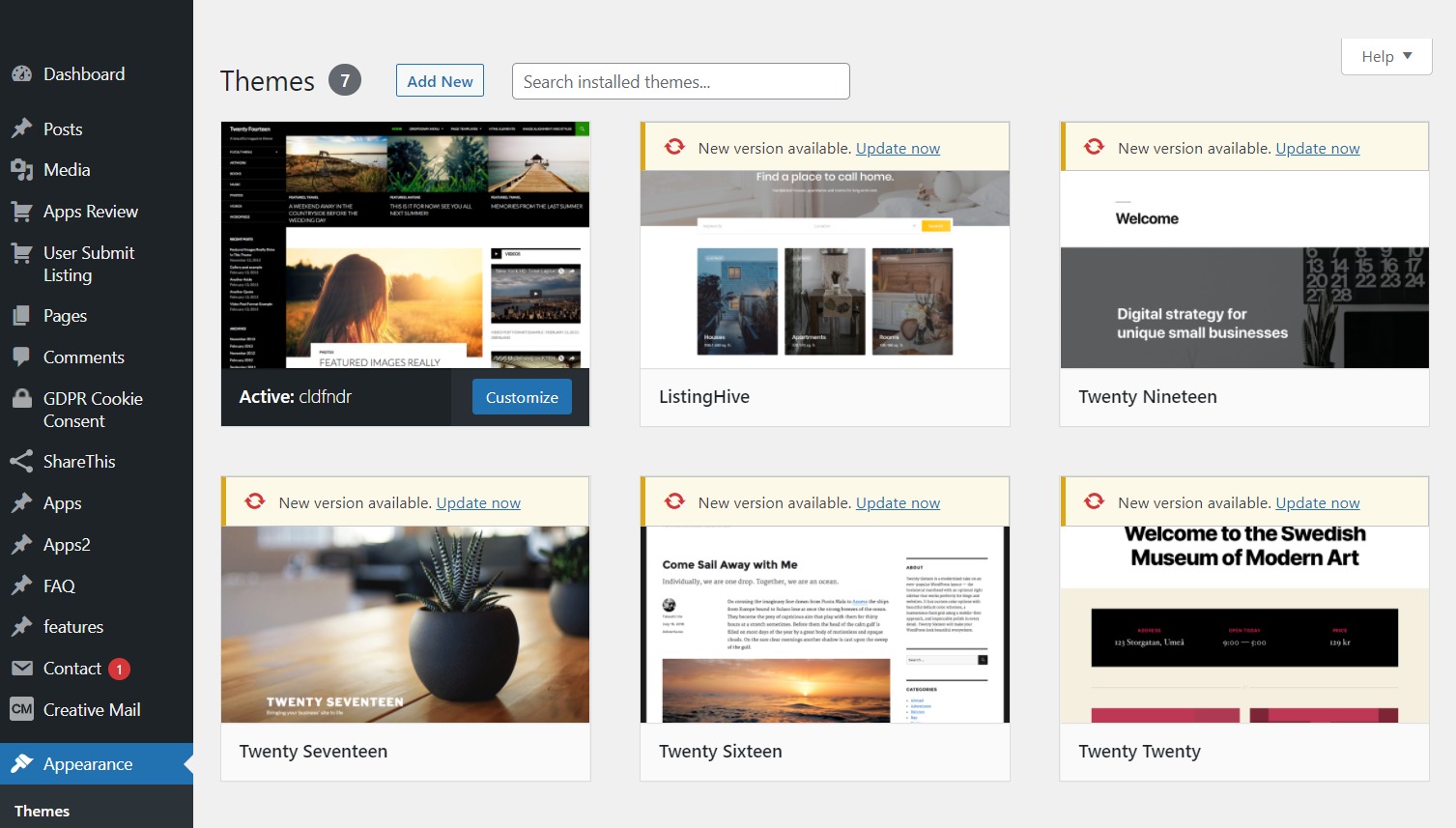

20.テーマとプラグインを更新します

プラグインとテーマは同じボートにあります。 既存のテーマ、およびサイトにインストールしたプラグインを更新する必要があります。 これにより、セキュリティ上の欠陥、バグ、および潜在的なセキュリティ違反からユーザーを保護します。

ほとんどのソフトウェア製品と同様に、特定のプラグインがハッキングされたり、セキュリティ上の欠陥が明らかになったりすることがあります。 これまで、Ninja FormsやWooCommerceなどのプラグインは、深刻な問題に悩まされてきました。

では、どのようにしてテーマとプラグインを最新の状態に保つのでしょうか?

まず、プラグインを見てみましょう。 プラグイン/インストール済みプラグインに移動して、すべてのプラグインのリストを表示します。 プラグインが最新バージョンに更新されていない場合、WordPressは通知します。

テーマを更新するには、[外観] / [テーマ]に移動します。ここに、インストールしたすべてのテーマのリストが表示されます。 使用されなくなったものは、プラグインと同じ方法で識別されます。 ドロップダウンメニューから[今すぐ更新]を選択するだけです。

21.サイトへのユーザーアクセスを制限する

Webサイトにアクセスできるのがあなただけではない場合は、新しいユーザーを追加するときは注意が必要です。 すべてを管理下に置き、それを必要としないユーザーへのいかなる形式のアクセスも禁止するように努める必要があります。

ユーザーの数が多い場合は、ユーザーの機能と権限を制限できます。 職務を遂行するために必要な機能にのみアクセスできる必要があります。

強力なパスワードを強制することも、この問題を解決するのに役立つ場合があります。 WordPressはデフォルトで安全なパスワードを提案しますが、貧弱なパスワードを選択してもパスワードを変更する必要はありません。 このプラグインでは、パスワードが十分に強力でない限り、続行できません。

これは、管理者に入るすべての人にとって良い解決策かもしれません。 これは基本的に、あなたと同じように強力なパスワードを使用することを保証する唯一の方法です。

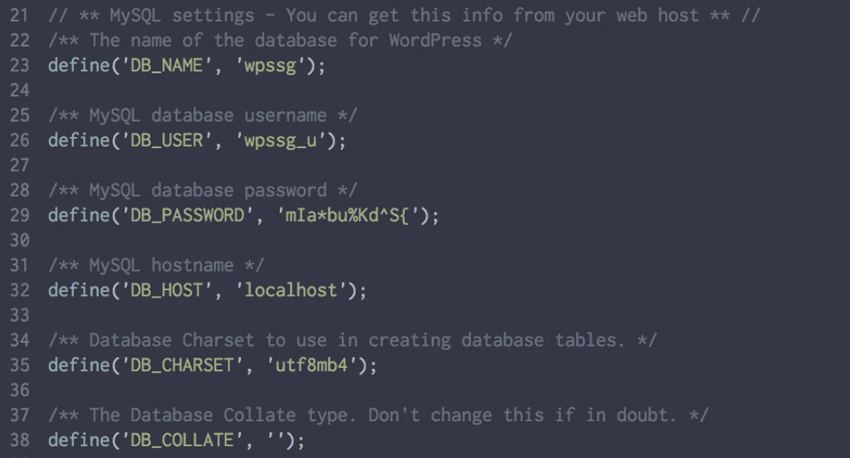

22.wp-config.phpを保護します

wp-config.phpファイルは、サイトで最も重要な、したがって影響を受けやすいファイルの1つです。 WordPressのインストール全体に関する重要な情報とデータが保存されます。 それはあなたのWordPressサイトの基盤です。 何か恐ろしいことが起こった場合、あなたはあなたのブログを普通に利用することができなくなります。

簡単な方法の1つは、wp-config.phpファイルをWordPressのルートディレクトリの1つ上のディレクトリに移動することです。 この変更はWordPressサイトに影響を与えませんが、ハッカーはそれを見つけることができなくなります。

23.定期的にパスワードを変更する

ログインフォームで無制限のユーザー名とパスワードの試行を許可することは、ハッカーが成功するのにまさに役立ちます。 彼らに無限の回数の試行を許可すると、最終的にはログイン情報の発見につながります。 これを回避するには、最初に使用可能な試行回数を制限する必要があります。 ログインフォームで無制限のユーザー名とパスワードの試行を許可することは、ハッカーが成功するのにまさに役立ちます。 彼らに無限の回数の試行を許可すると、最終的にはログイン情報の発見につながります。 これを回避するには、最初に使用可能な試行回数を制限する必要があります。

特定の特殊なプラグインを使用して、可能なログイン試行回数を制限できます。

さらに、パスワードを頻繁に変更することで、ハッカーがサイトに侵入する可能性を減らすことができます。 「頻繁に」と言うのは「毎日」という意味ではありません…2〜3か月に1回で十分です。 侵入しようとする人にとって、多様性は楽しみを台無しにします。

VOCSOはどのように役立ちますか?

新しいテクノロジーが日々出現しているため、最新の変更や改善に追いつくことは困難です。 私たちは、クライアントに最高の製品とサービスを提供するよう努めている、WordPressの大手ウェブサイト開発会社です。 高品質のプログラミングで安全なウェブサイトを開発するだけでなく、ウェブサイト管理、ウェブサイトの再設計、カスタムウェブアプリケーション開発、モバイルアプリ開発、検索エンジン最適化、完全なデジタルマーケティングソリューションなどの他のサービスもクライアントに提供します。

結論

ご覧のとおり、WordPressインストールのセキュリティを向上させるためのさまざまな手法があります。 スマートパスワードの使用、コアとプラグインの更新、安全なマネージドWordPressサーバーの選択は、WordPressサイトを安全に保つためのほんの数例です。 多くの人にとって、WordPressサイトは会社としても資金源としても機能するため、上記のセキュリティのベストプラクティスのいくつかをできるだけ早く採用するために時間をかける必要があります。

WordPressサイトの保護は継続的なプロセスです。 サイバー攻撃は絶えず進化しているため、定期的に再評価する必要があります。 リスクは常に存在しますが、WordPressのセキュリティ機能を使用することでリスクを軽減できます。

この投稿が、WordPressのセキュリティ対策の重要性とその実施方法についての理解を深めてくれることを願っています。

より明確にしたい場合は、 VOCSOがこのWebサイトのセキュリティガイドを実行に移すのに役立ちます。