站点到站点 VPN:它是如何工作的,您需要一个吗?

已发表: 2021-07-27什么是站点到站点 VPN 技术?

站点到站点 VPN 是一种 VPN,它可以在两个位置之间保持数据加密,而无需使用它的设备上的凭据或客户端应用程序。

站点到站点 VPN 是全球许多组织的重要工具,由于我们发现自己处于前所未有的境地,企业正在寻找他们的公司需要什么样的安全保护。

预计 2024 年 VPN 服务市场将达到 540 亿美元

有不同类型的VPN?

是的,它们每个都有不同的目的,旨在根据公司的需求实施。

VPN可以分为三类:

- 远程访问 VPN:通常是消费级 VPN,以及个人将习惯于什么。 示例包括 NordVPN 和 ExpressVPN

- 基于 Intranet 的站点到站点:多个连接的 LAN 共同构成广域网 (WAN); 对于在拥有多个办公室的公司中安全地集中资源很有用

- 基于外联网的站点到站点:通常在作为合作伙伴的公司之间使用,允许他们在外部共享特定信息,同时仍保持安全性,并允许内部网络仅供内部员工使用

今天,我们将研究站点到站点 VPN,以及它们可以为中小企业带来的好处。

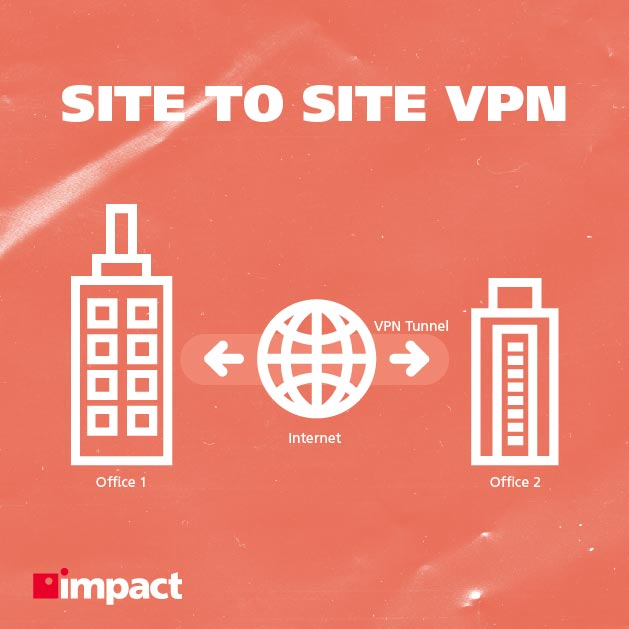

它看起来像什么

站点到站点 VPN 旨在连接整个网络,通常来自不同的位置。 它们通过在两个站点到站点 VPN 隧道之间路由流量来工作。

例如,在洛杉矶、芝加哥和纽约设有办事处的组织可以利用站点到站点 VPN 将所有办公室连接在一起,并确保所有办公室之间的站点到站点连接。

这实际上创建了一个完整的网络 (WAN),用户可以在其中从完全不同的地方相互交换数据和信息——所有这些都由 VPN 加密和保护。

对于用户来说,日常工作功能几乎没有区别。

由于站点到站点 VPN 在网关处加密数据,用户不必在他们的计算机上安装任何 VPN 软件——只要他们连接到“站点”(网络),他们的数据就可以受保护。

这与远程访问 VPN 形成对比。

如果您在家中使用 VPN,几乎可以肯定远程访问 VPN 就是这样。

它要求您启动应用程序(客户端)、登录并在您想使用它时保持运行。

因此,使用站点到站点 VPN,您可以让 IT 部门的员工免去必须在每台需要保护的设备上单独安装软件的繁琐工作。

外联网站点到站点的工作方式几乎相同,员工不会“看到”VPN 或必须运行任何应用程序——不同之处在于站点之间仅共享某些信息。

这个怎么运作

当您通常通过路由器通过常规连接(有线或无线)使用互联网时,您就处于开放状态。

想象一下海量的其他数据、用户和网络,它们都可以相互交互。

这本身不是问题,但是严重缺乏保护措施。

VPN 最初是作为企业保护自己的一种方式,并在今天继续这样做。

它通过在两个网络之间创建“隧道”来工作。

使用站点到站点 VPN,这些隧道从一个位置到另一个位置,并且唯一可以看到正在传输的数据的人是登录到网络的用户。

VPN 在每个位置使用网关,对通过的所有流量进行加密。

所有流量(数据)都必须在网关处加密,网关仅负责保护数据并通过隧道将其发送到另一端。

当接收到入站流量时,它会被解密并将数据包发送到目标主机——例如接收有关客户端的敏感信息的员工。

由于这个加密和解密过程,黑客和其他网络犯罪分子被拒之门外,“海洋”中的任何其他潜在不良行为者都无法利用,因为数据不可穿透且隧道不可访问。

站点到站点 VPN 的优势

随着传统的 VPN 方法迅速被避开,转而采用更常见的远程访问 VPN 技术,站点到站点 VPN 有什么好处?

防水内部网络

当企业在其运营中使用站点到站点 VPN 时,就他们的数据而言,他们可以期待更加安全的立足点。

商业领袖担心网络攻击的兴起,而黑客新发现的针对中小企业的倾向应该让他们担心。

使用 VPN 会让他们高枕无忧,因为知道数据可以在不同的位置之间传输,而不必担心数据泄露。

运营效率

由于用户不必在他们的任何设备上安装客户端应用程序,因此使用站点到站点为企业提供了易于使用的机会。

员工只需像往常一样登录到工作网络,其余的由网关负责。

可扩展性

为组织实施站点到站点 VPN 的最大好处之一是它的可扩展性。

如果您开设一个新的分支机构或办公室,将它们添加到 WAN 很容易——您无需单独启动并运行网络下的每台设备。

您的企业需要一个吗?

这取决于许多因素,但通常会归结为以下考虑因素,即:

- 企业规模

- 地点/办事处数量

- 共享数据的敏感性

如果您的企业很小,在一个办公室内运作,在您的场所之外几乎没有数据共享,那么站点到站点 VPN 不太可能是必要的。

但是,如果您是一家成长中的公司,有志在多个地点发展成为更大的组织,或者可能已经在多个地点开展业务,那么站点到站点 VPN 将是现在和未来的明智投资.

就数据而言,值得考虑保护数据的重要性。

对于在医疗保健或金融等某些行业运营的企业而言,数据保护绝对至关重要,不以最安全的方式处理客户记录可能是危险的。

这也适用于其他垂直行业的许多企业,其中许多企业处理大量客户数据,如果他们没有采取正确的安全措施,可能会面临巨额罚款或更糟的情况。

在 2020 年,在安全网络之外共享未加密的敏感数据只是自找麻烦,所以如果这适用,那么值得拥有一个站点到站点的 VPN,以确保您的客户详细信息的安全以及您的安全组织。

为什么站点到站点在 2021 年可能不是最好的

虽然站点到站点 VPN 一直是企业保护流量的好方法,但近年来——尤其是 2020 年——已经将工作环境转变为这种设置对大多数现代人来说没有多大意义的地步企业。

随着大量中小型企业继续将其数据和应用程序迁移到云端,并且员工花费越来越多的时间在办公室网络之外进行操作(远程工作),通过现场数据中心路由流量的过程变得毫无意义。

正因为如此,许多公司正在完全摆脱站点到站点的 VPN。

站点到站点 VPN 的缺点

安全

使用站点到站点 VPN,数据设计为仅在两点之间加密,并且 VPN 隧道本身不提供任何安全功能,如访问控制或内容监管。

正因为如此,组织通常会实施一个辐条中心流程来处理 VPN 连接,这意味着所有数据都通过一个中心位置(通常是公司的总部),在那里可以对其进行检查和发送。

这种技术的问题在于它会在您的服务器上产生更大的负载,这意味着网络速度较慢。

可见性和管理

每个站点到站点 VPN 隧道彼此独立,使得这些数据传输的管理和可见性变得困难。 在 IT 部门尽最大努力集中数据和减少网络延迟的情况下,站点到站点 VPN 可能会产生相反的效果。

此外,这意味着每个 VPN 都必须单独设置、配置、监控和管理——对于大多数 SMB 而言,这通常是一项复杂且成本高昂的工作。

远程访问 VPN 可能适合您的业务

如果您现在主要关心的是保护远程工作人员处理的数据,那么您可能需要投资基于远程访问的 VPN。

正如我们简要提到的,远程访问 VPN 的工作方式与站点到站点 VPN 的工作方式大致相同,只是——顾名思义——它可以从任何地方以及任何具有互联网连接的设备登录。

站点到站点和远程访问 VPN 之间的区别:使用站点到站点 VPN,创建使用 IPsec 的加密隧道以在两台服务器之间建立 VPN 以传输数据。 对于远程访问 VPN,SSL VPN 通常用于在办公室网络和各个端点之间形成连接。

安全访问服务边缘 (SASE) 是一个面向将大量数据存储在云中的公司的平台,它将远程访问 VPN 与您可以从公司防火墙中获得的安全功能相结合,例如威胁搜寻和检测,下一代防病毒软件等。

如果您担心公司数据被远程处理,那么投资 SASE 系统可能是现在和未来处理远程员工的最佳选择——它将让您获得办公室网络安全的所有好处而是通过云代替。

虽然站点到站点 VPN 最适合拥有多个办公室的企业,但远程访问 VPN 最适合拥有远程工作人员的组织,而两者的结合对于同时拥有这两者的公司来说是理想的选择。

MSP 提供工具和专业知识来帮助 SMB 实现其网络安全目标,包括实施 VPN。 要了解有关业务云技术的更多信息以及哪些解决方案适合保持您的业务竞争力并在未来保持良好状态,请下载我们的电子书“哪种云选项适合您的业务?”