Шаги плана аварийного восстановления для защиты вашего бизнеса

Опубликовано: 2021-08-04Взгляните на эти шаги по аварийному восстановлению, чтобы получить четкое представление о том, что бизнес должен иметь для противодействия взлому, если произойдет худшее.

Никто этого не хочет, все надеются, что с ними этого не случится, и все же неизбежно с кем-то случится. На что мы ссылаемся? Нарушения данных.

В 2020 году в общей сложности 155,8 миллиона человек в Соединенных Штатах пострадали от раскрытия данных — случайного раскрытия конфиденциальной информации в результате недостаточной информационной безопасности.

В связи с растущей с каждым годом озабоченностью по поводу кибербезопасности и увеличением числа малых и средних предприятий, ставших жертвами атак, для организаций как никогда важно иметь планы аварийного восстановления, чтобы они могли эффективно реагировать на киберпреступления.

В последние годы киберпреступники изменили свое внимание, нацелившись на малый бизнес, что привело к увеличению числа новых взломов на 424% в период с 2017 по 2019 год. Эта тенденция сохраняется и по сей день.

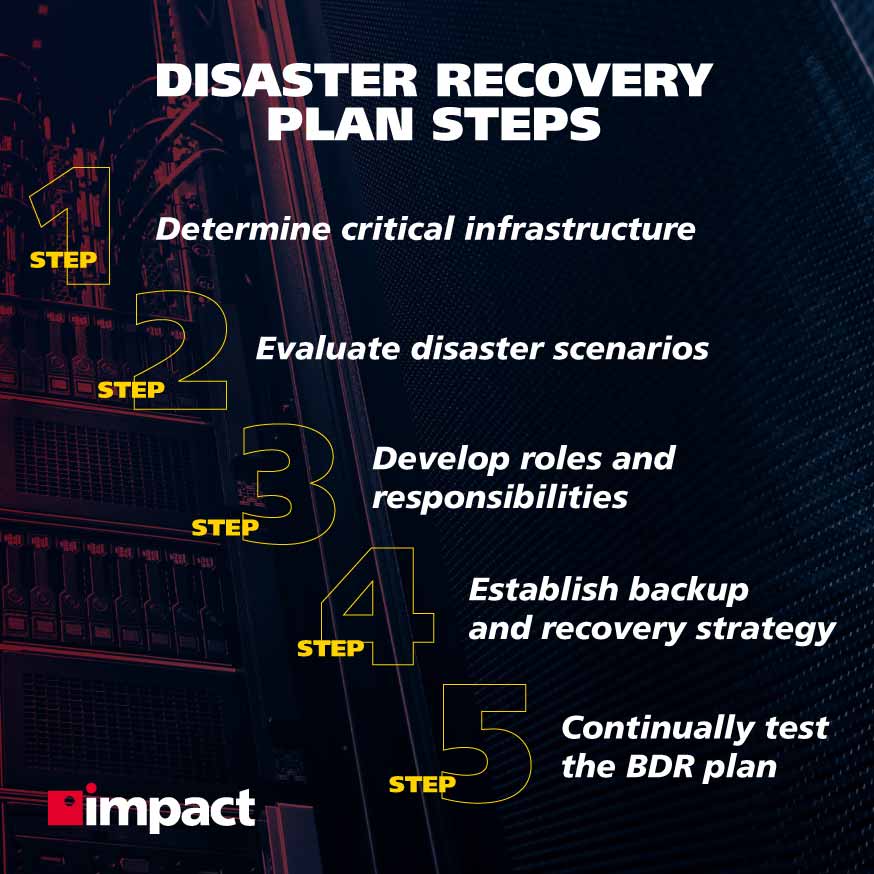

Сегодня мы рассмотрим шаги, которые предпримет поставщик управляемых услуг безопасности, чтобы обеспечить полную готовность бизнеса в случае взлома.

Без лишних слов, давайте погрузимся.

Шаг 1. Определите критически важную инфраструктуру

Одним из наиболее важных шагов в плане аварийного восстановления, несомненно, является понимание вашей основной критической инфраструктуры, которая необходима для продолжения бизнес-операций.

Основная функция плана аварийного восстановления должна заключаться в восстановлении важнейших бизнес-функций во избежание простоев.

Время простоя — потеря важных бизнес-функций — обходится очень дорого. 80 % компаний малого и среднего бизнеса, которые находятся в состоянии простоя, теряют не менее 20 000 долларов США в час.

На этом этапе бизнес должен точно оценить, что представляют собой эти функции — они почти наверняка будут касаться данных и программного обеспечения, необходимых для обеспечения доставки продуктов или услуг.

Организации должны задать себе вопрос: будет ли потеря определенных функций стоить им денег, и если да, то сколько и в течение какого периода времени будут понесены эти потери?

Кроме того, следует также учитывать влияние на клиентов — если у них нет доступа к вашим услугам, сколько они потеряют, если перейдут к другому бизнесу?

Это ключевые вопросы, которые следует признать, чтобы определить, каковы наиболее важные функции бизнеса.

После того, как это будет установлено, можно будет подтвердить основные цели плана аварийного восстановления с точки зрения поддержания операций критической инфраструктуры.

Шаг 2: Оцените сценарии бедствий

Теперь, когда вы знаете, что вы должны продолжать делать, чтобы ваш бизнес работал, важно изложить ваши потенциальные аварийные сценарии — как они повлияют на различные отделы и каковы будут ваши RPO и RTO? (Мы займемся этим очень скоро).

Предприятия должны учитывать, какие сценарии стихийных бедствий могут повлиять на них с наибольшей вероятностью — будь то кибератака или стихийное бедствие — и какое влияние это окажет на них в ходе операций.

В конкретном сценарии бедствия, что потребуется от организации для продолжения работы, будь то физическое или цифровое?

Сколько времени потребуется, чтобы переехать в случае стихийного бедствия? Что произойдет, если вы подвергнетесь атаке программы-вымогателя?

Эти сценарии будут значительно различаться по своему воздействию в зависимости от отдела, и бизнес-лидеры каждого из них должны оценить вероятные сценарии, которые могут повлиять на их конкретный отдел.

Шаг 3: Разработайте роли и обязанности

Теперь, когда критическая инфраструктура выделена и определены наиболее вероятные сценарии бедствия, пришло время создать план коммуникации, в котором очень четко определены обязанности основных заинтересованных сторон в случае стихийного бедствия.

Это может быть как простое сообщение об инциденте вышестоящему руководству, так и сложное взаимодействие с внутренним ИТ-отделом или поставщиком управляемых услуг безопасности. могут быть вовлечены в процесс аварийного восстановления как можно быстрее.

Это также время для разработки стратегии внешней коммуникации.

В случае нарушения клиенты и клиенты должны быть проинформированы о том, что происходит и в какой степени они затронуты.

Менеджеры социальных сетей и сотрудники по связям с общественностью должны четко понимать свои обязанности в отношении онлайн-общения, сообщая о том, какие действия предпринимаются для обеспечения защиты их информации.

Шаг 4. Разработайте стратегию резервного копирования и восстановления

Теперь самая важная часть: создание плана резервного копирования и восстановления данных, которые необходимы для выполнения бизнес-операций — это должно было быть установлено во время оценки критической инфраструктуры.

На этом этапе плана аварийного восстановления организация захочет понять, каковы их RPO и RTO.

RPO: цель точки восстановления

RPO представляет собой толерантность компании к потере данных. Другими словами, сколько данных может быть потеряно до того, как бизнесу будет нанесен значительный или непоправимый ущерб?

Целевая точка восстановления измеряется как допустимое время между сбоем и временем восстановления данных.

Если установлено, что RPO составляет два часа, это означает, что компания может пережить два часа потери данных, прежде чем это будет считаться неприемлемым.

В этом примере RPO в два часа будет означать, что организации требуется резервное копирование каждые два часа, чтобы гарантировать, что в случае аварии будет потеряно не более того.

RTO: целевое время восстановления

RTO очень похож на RPO, за исключением того, что в отличие от RPO, который определяет момент в прошлом, в который вы восстановите свои данные, RTO относится к моменту в будущем, до которого данные должны быть восстановлены, иначе будет нанесен непоправимый ущерб. нанесенный.

Лучше всего рассматривать RPO как точку восстановления данных в прошлом, а RTO — как время в будущем, когда критически важные бизнес-функции должны снова работать.

В идеале RTO и RPO должны составлять доли секунды, но резервное копирование и восстановление данных за такое незначительное время было бы невообразимо дорогим и просто невыполнимым — по крайней мере, на данный момент.

Из-за этого предприятия должны установить свои RPO и RTO, чтобы понять абсолютный максимальный период времени в прошлом и будущем, который их бизнес может выдержать, прежде чем будет нанесен необратимый ущерб.

После того, как оба они установлены, бизнес может реализовать план резервного копирования, который гарантирует, что их данные будут восстановлены по крайней мере за желаемые времена RPO и RTO.

Шаг 5. Постоянно тестируйте план BDR

Последним этапом плана аварийного восстановления является последовательное тестирование и повторное тестирование, чтобы убедиться, что стратегия актуальна и по-прежнему актуальна.

Причина этого в том, что ИТ-среда постоянно меняется: количество сотрудников растет и сокращается, устанавливается новое программное обеспечение, хранится больше данных; есть много переменных, которые могут изменить перспективу стратегии BDR.

Поэтому настоятельно рекомендуется проводить периодические проверки плана.

Во время этих проверок следует учитывать несколько факторов, чтобы обеспечить надлежащее тестирование ИТ-инфраструктуры.

А именно, убедитесь, что время восстановления и целевые точки находятся в правильных временных рамках, а также убедитесь, что нет единых точек отказа, а системы имеют достаточную избыточность.

После этого следует проводить регулярное тестирование в течение неопределенного времени.

Использование MSP для шагов вашего плана аварийного восстановления

Представленные шаги плана аварийного восстановления представляют собой базовый обзор того, что необходимо для разработки стратегии BDR для организации.

Сегодня все большее число компаний выбирают услуги поставщика управляемых услуг, чтобы провести оценку своей ИТ-инфраструктуры и предложить рекомендации по стратегии аварийного восстановления, необходимой для бизнеса.

Поставщики MSSP обладают инструментами и опытом для проведения комплексной проверки ваших систем, политик и процедур, а также смогут разработать план аварийного восстановления, который обеспечит готовность организации в случае стихийного бедствия.

Программа кибербезопасности Impact предлагает жизненно важные стратегии аварийного восстановления, на которые вы можете положиться, чтобы поддерживать работоспособность вашей организации в случае стихийного бедствия, защищая критически важную инфраструктуру и защищая важные для бизнеса данные. Узнайте больше здесь.